Rò Rỉ Mã Nguồn ERMAC: Mối Đe Dọa Mới Đối Với An Toàn Thông Tin Trên Thiết Bị Android

Trong thế giới số hóa ngày nay, an toàn thông tin (ATTT) không chỉ là một khái niệm kỹ thuật mà còn là lớp bảo vệ thiết yếu cho tài sản cá nhân và tài chính của chúng ta. Gần đây, một sự kiện lớn đã làm rung động cộng đồng cybersecurity: mã nguồn của phần mềm độc hại ERMAC phiên bản 3.0 bị rò rỉ công khai. Sự việc này không chỉ phơi bày cơ sở hạ tầng của một trong những trojan ngân hàng nguy hiểm nhất trên Android mà còn mở ra cơ hội cho các biến thể mới, đe dọa hàng triệu người dùng. Hãy cùng khám phá sâu hơn về ERMAC, sự kiện rò rỉ này và cách bạn có thể bảo vệ bản thân trong bài viết dưới đây.

ERMAC Là Gì? Lịch Sử Và Tính Năng Nổi Bật

ERMAC là một loại phần mềm độc hại (malware) dạng trojan ngân hàng dành riêng cho hệ điều hành Android, được thiết kế để đánh cắp thông tin tài chính và cá nhân từ thiết bị di động. Nó được coi là "hậu duệ" của Cerberus, một trojan ngân hàng nổi tiếng trước đó và lần đầu tiên được phát hiện vào cuối tháng 8/2021, ban đầu nhắm đến người dùng tại Ba Lan. Đến tháng 5/2022, phiên bản 2.0 của ERMAC xuất hiện dưới dạng dịch vụ cho thuê (Malware-as-a-Service - MaaS), với giá khoảng 5.000 USD/tháng, cho phép tội phạm mạng dễ dàng tiếp cận và sử dụng.

Phần mềm này hoạt động tinh vi bằng cách ngụy trang dưới dạng ứng dụng hợp pháp, như ứng dụng tiện ích hoặc ngân hàng, để lừa người dùng cài đặt. Một khi xâm nhập, ERMAC có thể thực hiện hàng loạt hành vi độc hại, bao gồm:

Ăn cắp dữ liệu nhạy cảm: Thu thập tin nhắn SMS, danh bạ, tài khoản đăng ký, nội dung email từ Gmail, và thậm chí là ảnh chụp màn hình hoặc ảnh từ camera.

Tấn công overlay: Khi người dùng mở ứng dụng ngân hàng, ERMAC sẽ chồng lên màn hình giả mạo để lừa nhập thông tin đăng nhập, dẫn đến chiếm đoạt tài khoản (Account Takeover).

Điều khiển từ xa: Gửi tin nhắn SMS, chuyển hướng cuộc gọi, quản lý ứng dụng (cài đặt/xóa), hiển thị thông báo giả mạo, và tự gỡ cài đặt để tránh phát hiện.

Nhắm mục tiêu rộng: Phiên bản 3.0 mở rộng tấn công lên hơn 700 ứng dụng ngân hàng, mua sắm trực tuyến và ví tiền điện tử, so với 467 ứng dụng ở phiên bản trước.

ERMAC sử dụng mã hóa AES-CBC cho giao tiếp với máy chủ chỉ huy (C2), và thường được phân phối qua các dịch vụ che giấu như Zombinder, kết hợp với malware khác như Erbium hoặc Aurora để tăng tính lây lan. Các biến thể như Hook, được bán bởi tội phạm mạng với tên DukeErcole còn bổ sung tính năng kiểm soát thiết bị từ xa qua VNC, làm cho mối đe dọa trở nên nghiêm trọng hơn.

Sự Kiện Rò Rỉ Mã Nguồn: Phơi Bày Cơ Sở Hạ Tầng Độc Hại

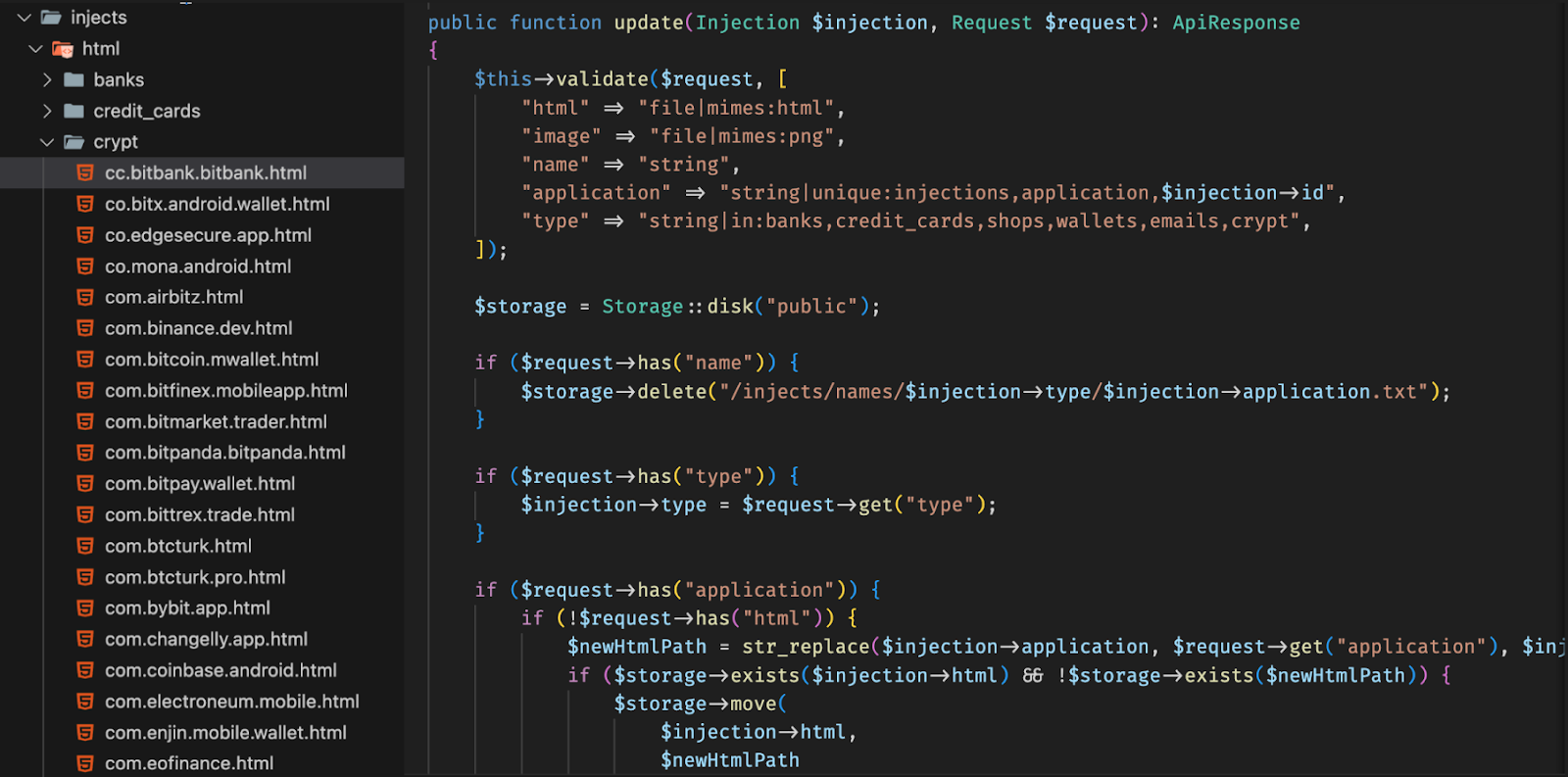

Vào tháng 3/2024, các nhà nghiên cứu từ Hunt.io đã phát hiện mã nguồn đầy đủ của ERMAC phiên bản 3.0 trong một thư mục mở công khai, dưới dạng file nén Ermac 3.0.zip. Sự rò rỉ này không chỉ bao gồm mã nguồn mà còn lộ ra toàn bộ cơ sở hạ tầng hoạt động, như máy chủ chỉ huy (C2 endpoints), bảng điều khiển quản lý (panels), máy chủ trích xuất dữ liệu (exfiltration servers), và các công cụ xây dựng malware. Những lỗ hổng bảo mật nghiêm trọng được phát hiện bao gồm token JWT mã hóa cứng, tài khoản root mặc định, và không có cơ chế bảo vệ đăng ký cho bảng điều khiển quản trị – khiến bất kỳ ai cũng có thể truy cập và thao túng hệ thống.

Sự cố này được ví như một "kẻ trộm tinh ranh bất cẩn để lộ toàn bộ kế hoạch của mình", mở cửa cho các nhà nghiên cứu bảo mật phân tích sâu hơn và cải thiện công cụ phát hiện.

Source code leak :Nguồn tham kahro hunt.io

Tác Động Của Sự Rò Rỉ Đối Với An Toàn Thông Tin

Sự kiện này mang lại cả cơ hội và rủi ro lớn:

Đối với tội phạm mạng: Lòng tin vào ERMAC giảm sút, vì nó không còn đảm bảo bí mật trước cơ quan thực thi pháp luật. Tuy nhiên, mã nguồn rò rỉ có thể được các nhóm khác sao chép và sửa đổi, dẫn đến sự xuất hiện của các biến thể mới, khó phát hiện hơn.

Đối với nhà nghiên cứu và cộng đồng ATTT: Đây là "mỏ vàng" thông tin, giúp cải thiện các giải pháp chống malware, như cập nhật chữ ký phát hiện và phân tích hành vi độc hại.

Đối với người dùng: Rủi ro tăng cao, đặc biệt ở các khu vực như châu Âu và Ấn Độ, nơi ERMAC thường nhắm đến. Hàng triệu tài khoản ngân hàng và dữ liệu cá nhân có thể bị đánh cắp, dẫn đến tổn thất tài chính và rò rỉ thông tin. Các chiến dịch phân phối ERMAC thường kết hợp với phần mềm độc hại desktop, làm phức tạp hóa mối đe dọa.

Khuyến nghị

Phía FPT Threat Intelligent khuyến nghị các biện pháp để tránh rơi vào bẫy của ERMAC, hãy áp dụng các biện pháp ATTT đơn giản nhưng hiệu quả sau:

Chỉ tải ứng dụng từ nguồn đáng tin cậy: Sử dụng Google Play Store hoặc cửa hàng chính thức, tránh tải file APK từ email hoặc liên kết lạ.

Cập nhật hệ thống và ứng dụng: Luôn giữ Android và các app ở phiên bản mới nhất để vá lỗ hổng.

Sử dụng phần mềm chống virus: Các công cụ như McAfee, Avast hoặc Google Play Protect có thể phát hiện và chặn malware kịp thời.

Cảnh giác với phishing: Không click vào liên kết đáng ngờ, kiểm tra URL trước khi nhập thông tin, và kích hoạt xác thực hai yếu tố (2FA) cho tài khoản ngân hàng.

Giám sát thiết bị: Thường xuyên kiểm tra quyền truy cập của ứng dụng và xóa những thứ không cần thiết. Nếu nghi ngờ, reset thiết bị về cài đặt gốc.

Tham khảo

https://hunt.io/blog/ermac-v3-banking-trojan-source-code-leak