Silver RAT: Phần Mềm Độc Hại Mới với Chiến Lược Vượt Qua Phần Mềm Diệt Virus

Just a SOC Analyst ^^

Silver RAT v1.0, một trojan truy cập từ xa (Remote Access Trojan – RAT) mới xuất hiện, đang thu hút sự chú ý trong giới an ninh mạng nhờ vào khả năng vượt qua các phần mềm chống virus hiện đại và sở hữu nhiều tính năng phá hoại nguy hiểm nhắm đến hệ điều hành Windows

Silver RAT là gì?

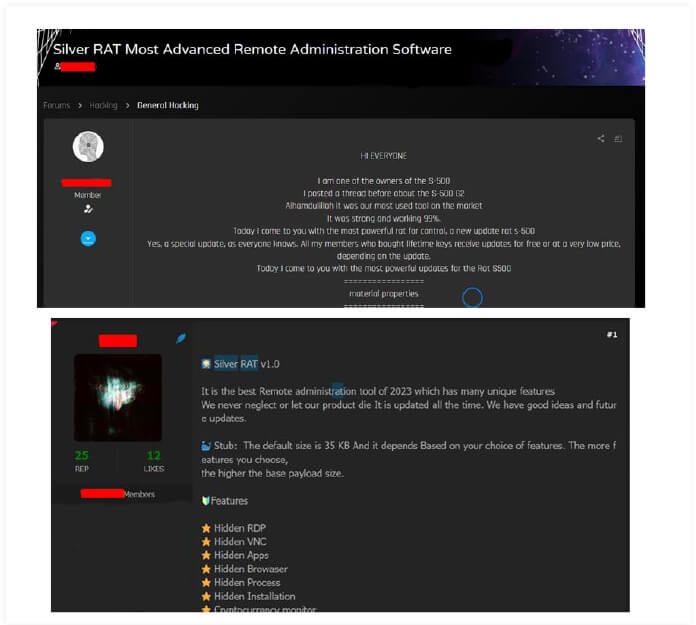

Phát triển bởi một nhóm lập trình viên người Syria hoạt động dưới biệt danh “Anonymous Arabic”, Silver RAT lần đầu được phát hiện trong môi trường thực vào tháng 11/2023. Trước đó, phần mềm này được công bố qua kênh Telegram chính thức từ ngày 19/10/2022 và nhanh chóng lan rộng trên các diễn đàn hacker ngầm như TurkHackTeam, 1877 và các cộng đồng tiếng Nga. Nhóm phát triển cũng thiết lập hệ thống phân phối riêng gồm các website thương mại điện tử và nhiều kênh Telegram với hơn 1.000 thành viên, phục vụ cho việc mua bán và hỗ trợ kỹ thuật.

Hình 1. Hoạt động bán mã độc Silver RAT 1.0 trái phép trên các diễn đàn tin tặc ngầm

Mức độ ảnh hưởng

Theo phân tích từ Cyfirma, Silver RAT chủ yếu sử dụng kỹ thuật social engineering để phân phối payload có dung lượng nhỏ (40–50KB). Khi được thực thi, RAT yêu cầu quyền quản trị, hiện một cửa sổ dòng lệnh ngắn, và thiết lập reverse shell về máy chủ chỉ huy và điều khiển (C2). Kênh liên lạc có thể là địa chỉ IP kèm port hoặc liên kết HTML, cho phép triển khai linh hoạt.

Không chỉ đơn thuần là công cụ điều khiển từ xa, Silver RAT tích hợp nhiều chức năng nguy hiểm, bao gồm:

Mã hóa dữ liệu như ransomware

Keylogging

Đánh cắp cookie trình duyệt

Xóa điểm khôi phục hệ thống

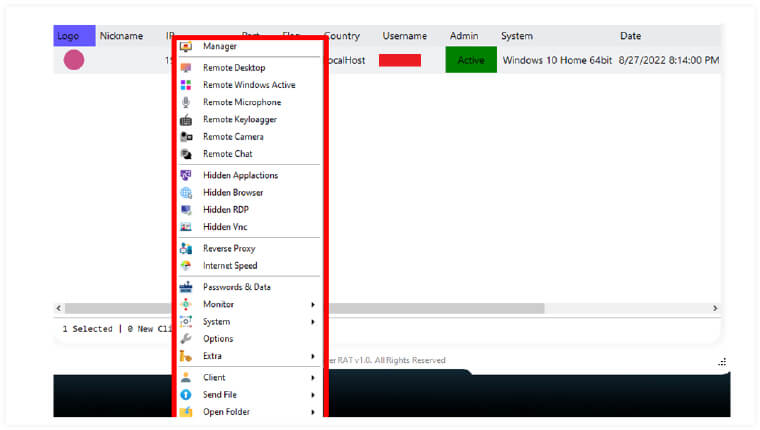

Hình 2. Một vài tính năng của mã độc Silver RAT

Những tính năng này cho phép kẻ tấn công trích xuất dữ liệu quy mô lớn và có thể khiến nạn nhân mất hoàn toàn khả năng phục hồi hệ thống. Nhóm phát triển còn công bố kế hoạch phát hành phiên bản mới hỗ trợ cả Android, mở rộng đáng kể phạm vi tấn công.

Cơ chế né tránh và chống phân tích của mã độc

Silver RAT v1.0 sử dụng nhiều cơ chế anti-analysis để tránh bị phát hiện và điều tra. Mã nguồn bao gồm các cờ bảo vệ như RuntimeProcessCheckerProtection, RuntimeAntiDebugProtection, KillDebuggerProtection, KillMaliciousProcess, DetectDllInjection và RunSingleThread, được thiết kế để phát hiện hoạt động debug hoặc phân tích mã độc.

Cùng với đó là danh sách đen có tên BadPList chứa 95 tiến trình phổ biến thường dùng trong phân tích mã độc như dnspy, x64dbg, IDA, Wireshark, và Fiddler. Khi phát hiện bất kỳ tiến trình nào trong danh sách đang chạy, mã độc sẽ tự động dừng hoạt động để tránh bị phân tích.

Ngoài ra, Silver RAT còn sử dụng:

FUD crypter để vượt qua phần mềm chống virus,

Ẩn tiến trình khỏi Task Manager,

Tự động thêm vào danh sách loại trừ của Windows Defender, khiến việc phát hiện sau khi thực thi gần như không thể.

.webp)

Hình 3. Khả năng vượt qua AV bằng cách sử dụng FUD Crypters

IOCs liên quan đến mã độc Silver RAT

| Hash | Description |

| 79a4605d24d32f992d8e144202e980bb6b52bf8c9925b1498a1da59e50ac51f9 | Silver RAT v1.0 Builder |

| a9fa8e14080792b67a12f682a336c0ea9ff463bbcb27955644c6fcaf80023641 | Silver RAT v1.0 Builder |

| 7a9aeea5e65a0966894710c1d9191ba4cbd6415cba5b10b3b75091237a70a5b8 | Silver RAT Payload |

| 0ace7ae35b7b44a3ec64667983ff9106df688c24b52f8fcb25729c70a00cc319 | Silver RAT Payload |

| 3b06b4aab7f6f590aeac5afb33bbe2c36191aeee724ec82e2a9661e34679af0a | Silver RAT Payload |

| 27b781269be3b0d2f16689a17245d82210f39531e3bcb88684b03ae620ac5007 | Silver RAT Payload |

| 0ace7ae35b7b44a3ec64667983ff9106df688c24b52f8fcb25729c70a00cc319 | Silver RAT Payload |

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch tấn công nguy hiểm này:

Tăng cường nhận thức và huấn luyện người dùng:

- Tổ chức đào tạo định kỳ về kỹ thuật social engineering, đặc biệt là nhận diện email giả mạo, liên kết lừa đảo và tệp đính kèm nguy hiểm.

- Khuyến khích người dùng không mở tệp lạ hoặc chạy phần mềm không rõ nguồn gốc, kể cả khi được gửi từ người quen.

Triển khai nhiều lớp bảo vệ (Defense-in-Depth):

Sử dụng phần mềm chống virus và EDR (Endpoint Detection & Response) có khả năng giám sát hành vi thời gian thực.

Cập nhật Windows Defender exclusion list monitoring để phát hiện nếu mã độc cố gắng tự thêm mình vào danh sách loại trừ.

Triển khai Firewall nội bộ để chặn kết nối ra ngoài không rõ nguồn (ví dụ: kết nối C2 từ Silver RAT).

Tăng cường năng lực phát hiện và phản ứng:

Cài đặt và cấu hình các công cụ giám sát tiến trình như Sysmon hoặc Windows Event Logging để phát hiện hoạt động bất thường.

Sử dụng sandbox và honeypot để thử nghiệm phần mềm lạ trong môi trường cách ly.

Tích hợp các công cụ như VirusTotal, Any.Run để quét và phân tích hành vi mã độc trước khi triển khai thực tế.

Áp dụng chính sách bảo mật nghiêm ngặt:

Tắt quyền thực thi script/macro trong email hoặc các tài liệu văn phòng đối với người dùng không cần thiết.

Áp dụng nguyên tắc đặc quyền tối thiểu (Least Privilege): không cho người dùng quyền quản trị trừ khi thực sự cần thiết.

Chặn và giám sát các cổng/ứng dụng không sử dụng, ví dụ như ngăn truy cập từ các ứng dụng chưa được xác minh đến internet.

Duy trì sao lưu và kế hoạch phục hồi:

Thiết lập cơ chế sao lưu dữ liệu tự động định kỳ và kiểm tra tính khả dụng của bản sao lưu.

Đảm bảo bản sao lưu không thể bị truy cập hoặc mã hóa bởi mã độc, ví dụ lưu trên thiết bị tách biệt (offline/offsite).