Sự Gia Tăng Tấn Công Của Hacker Trung Quốc Vào Hệ Thống Linux Doanh Nghiệp

Trong bối cảnh kỷ nguyên số phát triển mạnh mẽ, an ninh mạng đã trở thành yếu tố sống còn đối với mọi doanh nghiệp. Đối với các doanh nghiệp Việt Nam, mối nguy từ các cuộc tấn công mạng tinh vi, đặc biệt từ các nhóm tin tặc được bảo trợ bởi nhà nước, đang ngày càng gia tăng. Một báo cáo gần đây vào tháng 4 năm 2025 đã tiết lộ một chiến dịch tấn công đáng lo ngại từ nhóm tin tặc Trung Quốc UNC5174, sử dụng phần mềm độc hại SNOWLIGHT và công cụ mã nguồn mở mới VShell để xâm nhập vào các hệ thống Linux. Bài viết này sẽ phân tích chi tiết chuỗi tấn công, tác động đối với doanh nghiệp Việt Nam và các biện pháp bảo vệ hiệu quả để đảm bảo an toàn trong môi trường số.

Tổng quan

Nhóm tin tặc UNC5174, còn được biết đến với tên gọi Uteus, là một mối đe dọa nguy hiểm với dấu hiệu liên quan đến chính phủ Trung Quốc. Chiến dịch mới nhất của họ, được phát hiện bởi Sysdig vào cuối tháng 1 năm 2025, cho thấy khả năng khai thác các lỗ hổng phần mềm phổ biến và triển khai phần mềm độc hại với độ chính xác đáng kinh ngạc. Điều khiến UNC5174 trở nên đặc biệt nguy hiểm là việc họ sử dụng các công cụ mã nguồn mở như VShell và các framework công khai như SUPERSHELL. Những công cụ này giúp họ hòa lẫn với các nhóm tội phạm mạng kém tinh vi hơn, gây khó khăn cho việc truy vết và nhận diện.

Đối với các doanh nghiệp Việt Nam, đây là một lời cảnh báo nghiêm túc. Hệ thống Linux, được sử dụng rộng rãi nhờ tính kinh tế và độ tin cậy, đang trở thành mục tiêu hấp dẫn cho các cuộc tấn công. Tuy nhiên, tính chất mã nguồn mở của Linux cũng là con dao hai lưỡi, tạo cơ hội cho tin tặc khai thác các lỗ hổng chưa được vá hoặc cấu hình sai.

Chuỗi Tấn Công Của UNC5174:

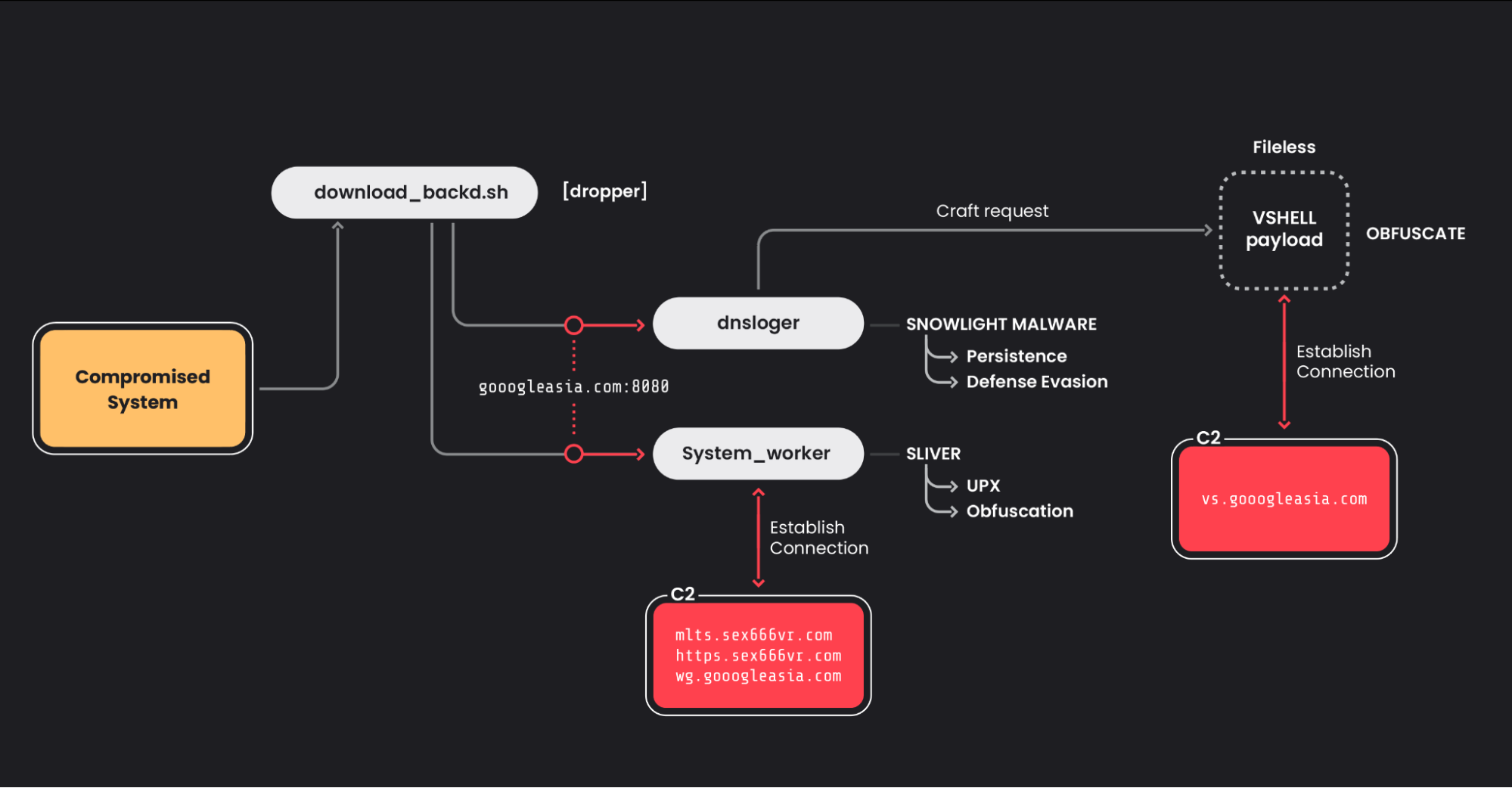

Chuỗi tấn công của UNC5174 là một ví dụ điển hình về sự tinh vi. Dưới đây là phân tích từng giai đoạn của cuộc tấn công:

Xâm Nhập Ban Đầu (Initial Access):

Dù điểm xâm nhập chính xác chưa được xác định, UNC5174 có khả năng khai thác các lỗ hổng bảo mật trong các phần mềm phổ biến như Connectwise ScreenConnect, F5 BIG-IP hoặc thiết bị Ivanti (ví dụ: CVE-2024-8963, CVE-2024-9380, CVE-2025-0282, CVE-2025-22457). Những lỗ hổng này cho phép tin tặc chiếm quyền truy cập vào hệ thống mục tiêu mà không bị phát hiện.

Ví dụ, lỗ hổng CVE-2024-8963 trong Ivanti Cloud Service Appliance (CSA) đã được ghi nhận bởi Cơ quan An ninh Hệ thống Thông tin Quốc gia Pháp (ANSSI) là một trong những điểm yếu bị khai thác để thực thi mã độc.Triển Khai SNOWLIGHT:

Sau khi xâm nhập, tin tặc sử dụng một kịch bản bash độc hại có tên download_backd.sh để triển khai hai tệp nhị phân:dnsloger: Một thành phần của SNOWLIGHT, một trình tải xuống (downloader) dựa trên ngôn ngữ C, được thiết kế dưới dạng tệp ELF (Executable and Linkable Format) để tải các payload bổ sung và duy trì sự hiện diện trên hệ thống.

system_worker: Liên quan đến framework Sliver, một nền tảng kiểm soát và chỉ huy (C2) mã nguồn mở, được sử dụng để thiết lập kết nối lâu dài với máy chủ C2.

SNOWLIGHT không chỉ tải thêm các công cụ độc hại mà còn đảm bảo tính bền bỉ (persistence) bằng cách sửa đổi các quy trình khởi động hệ thống hoặc các tệp cấu hình.

Triển Khai VShell Qua SNOWLIGHT:

SNOWLIGHT hoạt động như một "dropper" để triển khai VShell, một Trojan truy cập từ xa (RAT) hoạt động trong bộ nhớ (fileless), khiến việc phát hiện trở nên cực kỳ khó khăn. VShell được tải xuống thông qua một yêu cầu đặc biệt gửi đến máy chủ C2, thường sử dụng giao thức WebSockets để liên lạc.Đặc điểm của VShell:

Cho phép thực thi các lệnh tùy ý từ xa.

Hỗ trợ tải lên/tải xuống tệp.

Hoạt động mà không cần lưu trữ tệp trên đĩa, giảm thiểu dấu vết.

Ngoài Linux, VShell còn có khả năng nhắm vào hệ thống macOS, nơi nó được ngụy trang dưới dạng ứng dụng giả mạo Cloudflare authenticator, như được phát hiện qua các mẫu phân tích trên VirusTotal từ Trung Quốc vào tháng 10 năm 2024.

Khai Thác Sau Xâm Nhập (Post-Compromise Exploitation):

Với VShell được kích hoạt, tin tặc có toàn quyền kiểm soát hệ thống, cho phép:Thực thi mã độc bổ sung.

Đánh cắp dữ liệu nhạy cảm.

Mở rộng phạm vi tấn công sang các hệ thống khác trong mạng.

Việc sử dụng WebSockets và payload không lưu trữ tệp giúp VShell hoạt động lén lút, vượt qua các công cụ bảo mật truyền thống như phần mềm diệt virus.

Bối Cảnh An Ninh Mạng Đầy Phức Tạp

Sự phát triển nhanh chóng của nền kinh tế số tại Việt Nam đã biến đất nước thành trung tâm đổi mới và tăng trưởng. Tuy nhiên, điều này cũng đi kèm với những rủi ro an ninh mạng nghiêm trọng.

Phổ Biến Hệ Thống Linux: Linux được sử dụng rộng rãi trong các doanh nghiệp từ nhỏ đến lớn nhờ chi phí thấp và tính linh hoạt. Tuy nhiên, các lỗ hổng chưa được vá hoặc cấu hình không đúng cách tạo cơ hội cho tin tặc xâm nhập.

Nhắm Vào Các Ngành Trọng Điểm: UNC5174 đã tấn công các ngành như tài chính, sản xuất và công nghệ tại gần 20 quốc gia, bao gồm Nhật Bản, Hàn Quốc và Singapore. Với vai trò ngày càng quan trọng trong chuỗi cung ứng toàn cầu, Việt Nam là mục tiêu tiềm năng.

Thiếu Nhận Thức An Ninh Mạng: Nhiều doanh nghiệp vừa và nhỏ (SME) tại Việt Nam thiếu nguồn lực hoặc chuyên môn để triển khai các chiến lược an ninh mạng toàn diện, khiến họ trở thành con mồi dễ dàng.

Bối Cảnh Địa Chính Trị: Các cáo buộc từ Trung Quốc về các cuộc tấn công mạng của Mỹ trong Thế vận hội Mùa đông Châu Á (tháng 2 năm 2025) cho thấy căng thẳng địa chính trị gia tăng. Trong bối cảnh này, các nhóm tin tặc được nhà nước bảo trợ có thể nhắm vào Việt Nam để đạt được lợi thế chiến lược.

Chiến dịch của UNC5174 không phải là một sự kiện riêng lẻ mà là một phần của xu hướng lớn hơn, nơi các nhóm tin tặc được nhà nước hậu thuẫn sử dụng công cụ mã nguồn mở để thực hiện các cuộc tấn công. ANSSI của Pháp đã ghi nhận các kỹ thuật tương tự trong các vụ tấn công vào Ivanti Cloud Service Appliances, nhấn mạnh việc sử dụng rootkit và công cụ công khai để duy trì tính ẩn danh. Công ty an ninh mạng Đài Loan TeamT5 cũng báo cáo rằng một nhóm tin tặc liên quan đến Trung Quốc đã khai thác lỗ hổng Ivanti để triển khai phần mềm độc hại SPAWNCHIMERA, nhắm vào nhiều ngành trên toàn cầu.

Những phát hiện này cho thấy rằng các cuộc tấn công mạng không còn là vấn đề cá nhân mà là một nỗ lực có tổ chức nhằm phá hoại an ninh toàn cầu. Đối với doanh nghiệp Việt Nam, rủi ro không chỉ dừng lại ở tổn thất tài chính mà còn ảnh hưởng đến uy tín, hoạt động kinh doanh và tuân thủ quy định pháp luật.

IOCs

| IoC Type | Value | Note |

| Domain | vs[.]gooogleasia[.]com | VShell Console |

| Domain | apib[.]googlespays[.]com | SNOWLIGHT Dropper Domain (November 2024) |

| Domain | sex666vr[.]com | C2 Domain |

| Domain | evil[.]gooogleasia[.]com | Identified subdomain |

| Domain | account[.]gooogleasia[.]com | Identified subdomain |

| Domain | ks[.]evil[.]gooogleasia[.]com | Identified subdomain |

| Domain | btt[.]evil[.]gooogleasia[.]com | Identified subdomain |

| Domain | mtls[.]sex666vr[.]com | Sliver C2 |

| Domain | wg[.]gooogleasia[.]com | Sliver C2 |

| Domain | https[.]sex666vr[.]com | Sliver C2 |

| Domain | samsungcdn[.]com | Previous C2 |

| Domain | start[.]bootstrapcdn[.]fun | Previous C2 |

| Domain | mcafeecdn[.]xyz | Previous C2 |

| Domain | chmobank[.]com | Previous C2 |

| IP Address | 34[.]96[.]239[.]183 | C2 Address |

| IP Address | 8[.]219[.]171[.]47 | C2 Address |

| IP Address | 188[.]114[.]97[.]3 | C2 Address |

| IP Address | 34[.]55[.]187[.]149 | C2 Address |

| IP Address | 34[.]150[.]33[.]237 | Hosted gooogleasia[.]com |

| IP Address | 34[.]96[.]169[.]109 | Hosted gooogleasia[.]com |

| IP Address | 34[.]92[.]255[.]51 | Hosted gooogleasia[.]com |

| IP Address | 34[.]131[.]20[.]34 | Hosted gooogleasia[.]com |

| IP Address | 34[.]131[.]242[.]33 | Hosted gooogleasia[.]com |

| IP Address | 34[.]126[.]97[.]166 | Hosted gooogleasia[.]com |

| SHA256 | e6db3de3a21debce119b16697ea2de5376f685567b284ef2dee32feb8d2d44f8 | SNOWLIGHT |

| SHA256 | 8d88944149ea1477bd7ba0a07be3a4371ba958d4a47b783f7c10cbe08c5e7d38 | VShell |

| SHA256 | 21ccb25887eae8b17349cefc04394dc3ad75c289768d7ba61f51d228b4c964db | Sliver Implant |

| SHA256 | f064fdd24c56f2d20f1a6a32fc7edbd3848f962b25965b788b0dc725eeab9db4 | VShell (November 2024 Campaign) |

| URL | http://vs[.]gooogleasia[.]com:8443/?a=l64&h=vs.gooogleasia.com&t=ws_&p=8443 | VShell Payload Downloader |

| URL | http://ciscocdn[.]com:8888/supershell/compile/download/x64 | SuperShell Downloader, possibly part of a previous campaign |

| URL | http://www[.]bing-server[.]com:443 | URL possibly part of a previous campaign |

| URL | http://47[.]97[.]176[.]108:8887/?a=l64&h=47.97.176.108&t=ws_&p=8887 | VShell Downloader |

| URL | http://images.windowstimes[.]online/?a=l64&h=images.windowstimes[.]online&t=ws_&p=80 | VShell Downloader |

| URL | http://124[.]221[.]120[.]25:2222/vs666 | SNOWLIGHT Downloader |

| URL | http://lin[.]huionepay[.]me:2086/?a=l64&h=lin.huionepay.me&t=ws_&p=2086 | Ongoing campaign – SNOWLIGHT Downloader |

| URL | http://lin[.]telegrams[.]icu:2086/?a=l64&h=lin.telegrams.icu&t=ws_&p=2086 | Ongoing campaign – SNOWLIGHT Downloader |

| URL | http://lin[.]c1oudf1are[.]com:42323/?a=l64&h=lin.c1oudf1are.com&t=ws_&p=42323 | Ongoing campaign – SNOWLIGHT Downloader |

Khuyến nghị

Để bảo vệ khỏi các mối đe dọa như UNC5174, các doanh nghiệp cần hành động ngay lập tức. Dưới đây là 5 biện pháp cụ thể và khả thi:

Quản Lý Bản Vá (Patch Management):

Cập nhật và vá lỗi thường xuyên cho tất cả phần mềm, đặc biệt là hệ thống Linux và các ứng dụng bên thứ ba như Ivanti, Connectwise hoặc F5 BIG-IP. Ưu tiên các lỗ hổng đã được ghi nhận khai thác, chẳng hạn như CVE-2024-8963 hoặc CVE-2025-0282.Phân Đoạn Mạng (Network Segmentation):

Triển khai phân đoạn mạng để giới hạn sự lây lan của phần mềm độc hại trong trường hợp bị xâm nhập. Hạn chế quyền truy cập vào các hệ thống quan trọng và giám sát lưu lượng mạng để phát hiện các hoạt động bất thường, chẳng hạn như giao tiếp C2 qua WebSockets.- Công cụ gợi ý: Sử dụng tường lửa như iptables hoặc các giải pháp SD-WAN.

Phát Hiện và Phản Hồi Điểm Cuối (EDR):

Triển khai các giải pháp EDR để phát hiện phần mềm độc hại không lưu trữ tệp như VShell. Các công cụ này có thể nhận diện các payload trong bộ nhớ và hành vi đáng ngờ mà phần mềm diệt virus thông thường không phát hiện được.- Ví dụ: Các giải pháp như CrowdStrike Falcon hoặc SentinelOne.

Đào Tạo Nhân Viên:

Nâng cao nhận thức cho nhân viên về các kỹ thuật lừa đảo (phishing) và tấn công kỹ thuật xã hội, vốn là những điểm xâm nhập phổ biến. Đào tạo nhân viên nhận biết các ứng dụng giả mạo, như ứng dụng Cloudflare giả chứa VShell.

Tham khảo

Chinese espionage group leans on open-source tools to mask intrusions

UNC5174 Functions as an Initial Access Broker, Exploiting Vulnerabilities