Tại sao một ransomware từ 2020 vẫn hạ gục hàng trăm doanh nghiệp năm 2025?

Makop Ransomware đã quay trở lại, một lỗ hổng cũ nhưng chiến thuật mới đã gây ra những hậu quả khôn lường cho doanh nghiệp.

Tổng quan

Makop ransomware đang nổi lên như một trong những mối đe dọa nguy hiểm nhất nhắm vào doanh nghiệp vận hành hệ thống Windows qua giao thức Remote Desktop Protocol (RDP). Khai thác các cổng RDP yếu bảo mật hoặc bị lộ thông tin đăng nhập, nhóm tấn công Makop lặng lẽ xâm nhập vào mạng nội bộ, leo thang đặc quyền và cài đặt mã độc mã hóa toàn bộ dữ liệu của nạn nhân chỉ trong vài phút. Điều đáng lo ngại là Makop không sử dụng kỹ thuật quá phức tạp thay vào đó chúng chỉ tận dụng chính sự chủ quan của quản trị viên trong việc bảo vệ RDP.

Makop cũng được biết đến với khả năng tùy biến nhanh: mỗi chiến dịch đều tạo ra các biến thể mã độc mới, đính kèm các phần mở rộng khác nhau, kỹ thuật chống phân tích và bản ghi hướng dẫn thanh toán tiền chuộc riêng biệt. Nhờ đó, ransomware này có thể vượt qua nhiều lớp phòng thủ truyền thống và khiến doanh nghiệp khó khăn trong việc truy vết nguồn gốc tấn công.

Makop ransomware là gì?

Makop ransomware xuất hiện lần đầu vào cuối năm 2020 và nhanh chóng được nhận diện như một họ ransomware hoạt động mạnh theo mô hình Ransomware-as-a-Service (RaaS). Không giống các dòng mã độc nổi tiếng như REvil hay LockBit, Makop hoạt động âm thầm hơn, chủ yếu dựa vào mạng lưới các affiliate quy mô nhỏ, tấn công mục tiêu vừa và nhỏ thay vì các doanh nghiệp lớn.

Trong giai đoạn đầu, Makop sử dụng kỹ thuật mã hóa tương đối đơn giản, kèm theo phần mở rộng file như .makop, .lokd, hoặc .espino, tuy nhiên các biến thể đã nhanh chóng gia tăng. Từ năm 2021 đến 2023, nhóm phát triển Makop liên tục tung ra các phiên bản mới với khả năng:

Tùy biến tên phần mở rộng theo chiến dịch.

Mã hóa lai kết hợp AES + RSA.

Chèn ransom note với định dạng HTML hoặc TXT.

Bổ sung kỹ thuật làm khó phân tích như obfuscation và packer.

Tự động xóa shadow copies để ngăn khôi phục dữ liệu.

Từ năm 2023–2024, Makop đã chuyển hướng mạnh sang các chiến dịch tấn công vào doanh nghiệp sử dụng hạ tầng Windows Server, gây ra hàng loạt báo cáo xâm nhập trên toàn thế giới. Việc liên tục xuất hiện các biến thể như ACCESS, LOCKED, CARTOP cho thấy nhóm vận hành Makop vẫn đang tích cực phát triển và tinh chỉnh mã độc.

Đến hiện tại, Makop được xem là một trong các dòng ransomware tồn tại bền bỉ nhất trong phân khúc tấn công RDP brute-force, nhắm vào những môi trường thiếu bảo vệ hoặc cấu hình sai.

Các kỹ thuật Makop Ransomware sử dụng

Tấn công RDP (Remote Desktop Protocol).

Leo thang đặc quyền (Privilege Escalation).

BYOVD – Bring Your Own Vulnerable Driver.

Sử dụng AV Killer / Security Disabler.

Lateral Movement – Di chuyển qua các máy khác.

Sử dụng loader như GuLoader.

Shadow Copy – Ngăn khôi phục dữ liệu.

Mã hóa dữ liệu mạnh (AES + RSA).

Các lỗ hổng Makop thường khai thác

CVE-2016-0099: LPE Windows Kernel, CVSS 7,8

CVE-2017-0213: Windows Update Medic, CVSS 7,8

CVE-2018-8639: Win32k Elevation, CVSS 7,8

CVE-2019-1388: Service Control Manager, CVSS 7,0

CVE-2020-0787: BITS Service, CVSS 7,8

CVE-2020-0796: SMBGhost, CVSS 10 (RCE/Privilege Escalation)

CVE-2020-1066: Windows Installer, CVSS 7,8

CVE-2021-41379: Desktop Window Manager, CVSS 7,8

CVE-2022-24521: Win32k Subsystem, CVSS 7,8

CVE-2025-7771: ThrottleStop.sys Driver, CVSS 8,4 (BYOVD)

Cơ chế tấn công và quá trình khai thác

.webp)

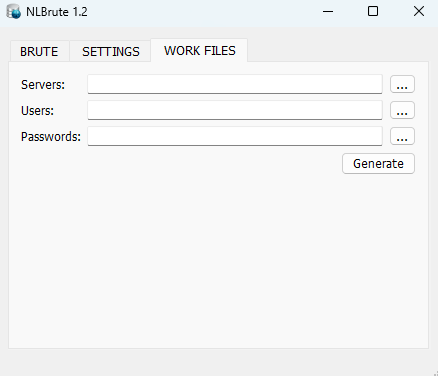

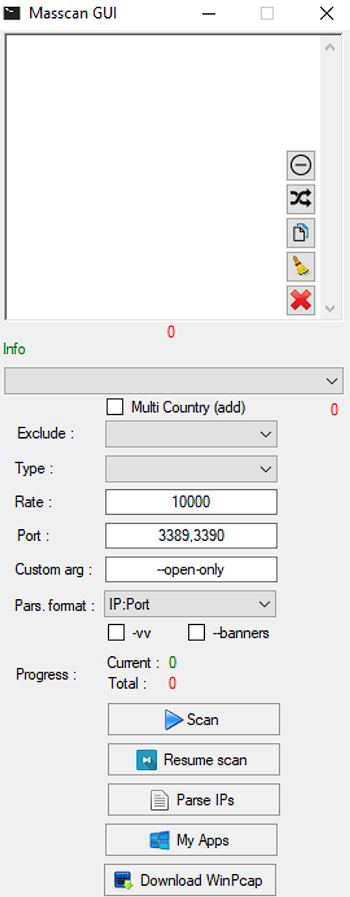

Không giống như nhiều mã độc thông thường, Makop có một luồng tấn công bài bản và chi tiết với giai đoạn đầu tiên là trinh sát hệ thống. Mục tiêu của giai đoạn này là phát hiện hosts có RDP mở, thu thập usernames, thông tin mạng. Tại đây kẻ tấn công sẽ thực hiện RDP brute-force hoặc đăng nhập bằng credential leaked.

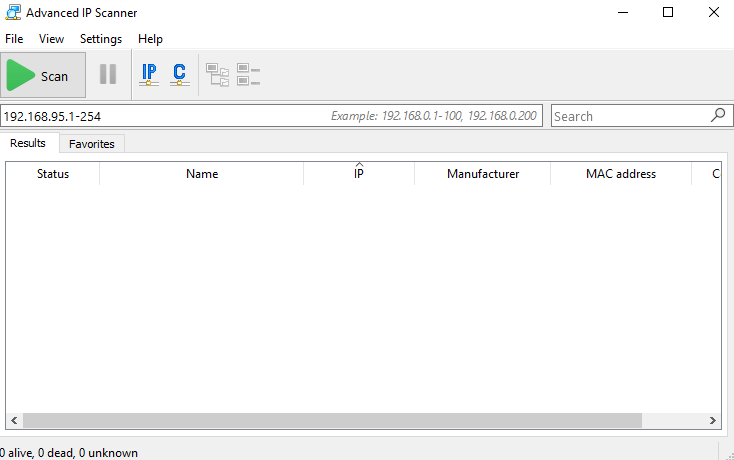

Ngay khi vào được hệ thống, chúng sử dụng các công cụ quét mạng như: Advanced IP Scanner hoặc NetScan để xác định máy chủ giá trị cao, chia sẻ nội bộ và tài nguyên mạng cần chiếm quyền.

Cũng từ đây chúng sẽ thực hiện lập bản đồ các mục tiêu để thực hiện các giai đoạn tiếp theo.

Đến với giai đoạn tiếp theo kẻ tấn công sẽ thực thi payload tải sẵn hoặc dùng loader như GuLoader để tải. payload. Các payload này có thể thực thi qua scheduled task, service mới, hoặc bằng remote execution tools (PsExec-like).

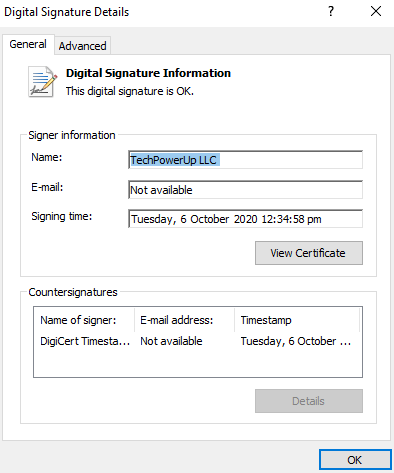

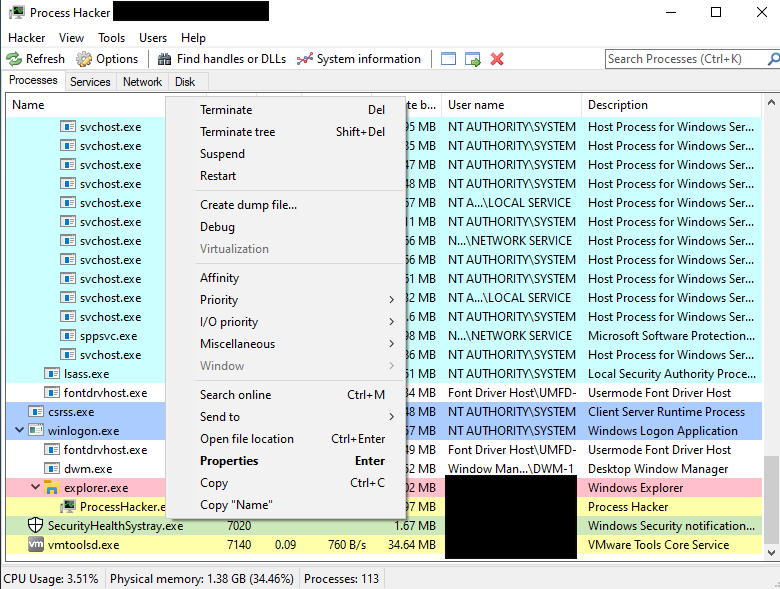

Sau đó kẻ tấn công tiếp tục tạo local account ẩn, tạo service tự khởi động, thêm registry Run keys để có thể duy trì quyền truy cập. Makop dùng hàng loạt lỗ hổng LPE, hoặc chúng sẽ thực hiện khai thác lỗ hổng Windows đã biết (các CVE cũ). Một điểm đặc biệt ở giai đoạn này kẻ tấn công sẽ cài driver có chữ ký hợp lệ nhưng có lỗ hổng để thực thi mã ở kernel, tắt AV/EDR.

Để có thể dễ dàng cài đặt các Backdoor bổ sung, kẻ tấn công sẽ thực hiện vô hiệu hóa hệ thống bảo mật.

Tiếp theo mã độc Makop sẽ thực hiện chuyển qua giai đoạn né tránh và phá hoại, tại đây mã độc được đặt trong thư mục giả dạng (như desktop, thư mục nhạc) hoặc đặt tên giống tiến trình hợp pháp như: taskmgr.exe, mc_osn.exe để tránh bị phát hiện.

Cuối cùng một khi có toàn quyền trên hệ thống và loại bỏ phần mềm bảo mật, Makop sẽ xóa Volume Shadow Copies / system restore points để ngăn restore. Mục đích của kẻ tấn công sẽ là mã hóa dữ liệu và để lại ghi chú đòi tiền chuộc.

Tác động chính của mã độc

Nguy cơ tê liệt toàn bộ hoạt động vì hệ thống máy chủ bị mã hóa.

Mất dữ liệu quan trọng nếu không có bản sao lưu offline.

Bị rò rỉ dữ liệu nếu nhóm tấn công chọn mô hình “double extortion”.

Thiệt hại tài chính lớn do gián đoạn vận hành, mất khách hàng, bị phạt tuân thủ.

Mapping tóm tắt sang MITRE ATT&CK

Initial Access: T1078 (Valid Accounts), T1110 (Brute Force)

Execution: T1059 (Command and Scripting Interpreter), T1106

Persistence: T1547 / T1543 (Registry Run Keys; Services)

Privilege Escalation: T1068 (Exploitation for Privilege Escalation), BYOVD (kernel exploitation patterns)

Defense Evasion: T1562 (Impair Defenses), T1222 (File and Directory Permissions Modification)

Discovery: T1046 (Network Scanning)

Lateral Movement: T1021 (Remote Services), T1077 (Windows Admin Shares)

Collection / Exfiltration: T1560, T1041 (optional)

Impact: T1486 (Data Encrypted for Impact), T1490 (Inhibit System Recovery)

Kết luận

Makop ransomware không phải là một dòng mã độc quá tinh vi về mặt kỹ thuật, nhưng chính sự đơn giản, bền bỉ và tập trung khai thác vào những điểm yếu phổ biến nhất của doanh nghiệp lại khiến nó trở thành mối đe dọa nguy hiểm và khó triệt tiêu. Hầu hết các vụ tấn công Makop đều bắt nguồn từ các lỗ hổng mà tổ chức hoàn toàn có thể phòng tránh, đặc biệt là việc mở RDP ra Internet, sử dụng mật khẩu yếu, thiếu cơ chế giám sát và sao lưu không an toàn.

Trong bối cảnh các nhóm ransomware ngày càng có xu hướng công nghiệp hóa mô hình hoạt động, Makop là minh chứng rõ ràng cho việc chỉ một sai sót nhỏ trong cấu hình cũng có thể dẫn đến hậu quả nghiêm trọng - từ gián đoạn vận hành, mất dữ liệu quan trọng, cho đến thiệt hại tài chính nặng nề. Điều này nhấn mạnh rằng phòng thủ hiệu quả không nhất thiết phải đòi hỏi công nghệ phức tạp, mà nằm ở việc duy trì kỷ luật an toàn thông tin, củng cố các cấu hình cơ bản và áp dụng quy trình bảo mật hợp lý.

Cuộc chiến với mã độc tống tiền là hành trình dài hạn, và thành công chỉ đến khi tổ chức xem an toàn thông tin là một phần cốt lõi trong vận hành, chứ không phải chỉ là phản ứng sau sự cố. Với chiến lược phòng thủ nhiều lớp và nhận thức đúng đắn, Makop sẽ chỉ còn là một mối đe dọa “dễ hoá giải”, thay vì trở thành thảm họa cho toàn bộ hệ thống.

Khuyến nghị

Tăng cường bảo mật RDP (ưu tiên cao nhất)

Tắt RDP nếu không cần thiết.

Nếu bắt buộc phải dùng RDP:

Chuyển cổng mặc định 3389 → cổng tùy chỉnh.

Bật Network Level Authentication (NLA).

Chỉ cho phép RDP thông qua VPN, không mở trực tiếp Internet.

Giới hạn IP được phép truy cập (Dynamic Firewall Rules).

Bật bảo vệ chống brute-force.

Thiết lập Account Lockout Policy.

Sử dụng tường lửa với Geo-blocking (chặn quốc gia không cần thiết).

Bảo mật tài khoản – quản lý danh tính

Sử dụng mật khẩu mạnh + MFA.

Tắt hoặc đổi tên tài khoản Administrator mặc định.

Áp dụng mô hình Least Privilege.

Bảo vệ Endpoint & Server

Cập nhật đầy đủ hệ điều hành và phần mềm.

Cài đặt EDR/Antivirus thế hệ mới.

Chặn hành vi xóa shadow copies.

Đào tạo nhân sự – Security Awareness

Đào tạo định kỳ về:

Nhận diện email lừa đảo.

An toàn khi dùng RDP từ xa.

Không tải file crack, tool lạ.

Báo cáo sự cố ngay lập tức.

IOC

Makop ransomware

- 8ccb30606e3229ff88b3b67a5f4b2b087cab290ce7eedfcb24d1d3954b01d5f9

- f43b86ff363f19f26cc7d80aa64fa0894a264a736ae0abd013d98e344637e4d8

- 0e3c6b3366640989979ae059b768586ff1d8ba4c4b96b49b40609cdaa871363c

Hash

10ea5ac09ec72101c6f8656f3f08f6f9495f8b43849f27928efd6485cee04913

6752d24da3565761c94ab10d3010e1be702221783f9b509209f97a8e32003767

aac0c5ad612fb9a0ac3b4bbfd71b8931fc762f8e11fdf3ffb33ef22076f9c4bc

0a4a0f0df5eea57f16a76bff6489dd95a7089afba8e9e5c8bcadc46870af33fb

a903f4d8f126a830b8f12e05c035b86e4dfd65cb1fd64d0d0b503035b49d0cb7

6cf6dd6119abcb2751c2692fb93a623b5b4bd290cb3dc217fa9fe09dd721fcdd

7470ae5b55ca282695d2f7c4896344622c94292a915aa63e55000beeb2c1350e

ca08299002fa6181d249115907ee29356e698d72ff06afdca05431c1ed38db35

fb1dd40577af7ac4d8c32506e78e39841ff6d05ee643c18270ef26eac798df3f

0745633619afd654735ea99f32721e3865d8132917f30e292e3f9273977dc021

5b9407df404506219bd672a33440783c5c214eefa7feb9923c6f9fded8183610

c7e471218b00cdec4f7845a80f1c5b069ee97bf270f878ea45b2dd53aad14798

0d468fa92767ca1abe881155224d94879b575860e403636d3dbb550e9b9a6a7a

5994db4362ded8bf15f81f134e14b9ed581cd2e073709b5fae6b2363bae455e9

f181b8ae88f6c657c3ec3d1d5e8420fbf340c543b3d9292947ae035e3591b664

43c3b5dbc18ebbc55c127d197255446d5f3e074fdac37f3e901b718acbe7c833

20c730c7033b5bdc0a6510825e90449ba8f87942d2d7f61fa1ba5f100e98c141

1ef6c1a4dfdc39b63bfe650ca81ab89510de6c0d3d7c608ac5be80033e559326

feb09cc39b1520d228e9e9274500b8c229016d6fc8018a2bf19aa9d3601492c5

bd1f381e5a3db22e88776b7873d4d2835e9a1ec620571d2b1da0c58f81c84a56

5b7b280b53ff3cf95ead4fd4a435cd28294c5fce6a924ec52e500a109deb868b

16f83f056177c4ec24c7e99d01ca9d9d6713bd0497eeedb777a3ffefa99c97f0

5caacdc577c27110f639d4d7c0241607c1bc53ee6f5dbd337793d05cc57e703f

41a328c3bb66e94d73e861699a5ebc4a5c0c7fcee2129e5ecd98c7bde1f95e8e

bd2c2cf0631d881ed382817afcce2b093f4e412ffb170a719e2762f250abfea4

eaa9dc1c9dc8620549fee54d81399488292349d2c8767b58b7d0396564fb43e7

37d2a1626dc205d60f0bec8746ab256569267e4ef2f8f84dff4d9d792aa3af30

1845fe8545b6708e64250b8807f26d095f1875cc1f6159b24c2d0589feb74f0c

ffa28db79daca3b93a283ce2a6ff24791956a768cb5fc791c075b638416b51f4

a332f863da1709b27b62f3a3f2a06dca48c7dabe6b8db76ec7bb81ce3786e527

3cc5ee93a9ba1fc57389705283b760c8bd61f35e9398bbfa3210e2becf6d4b05

61c0810a23580cf492a6ba4f7654566108331e7a4134c968c2d6a05261b2d8a1

8c57b97b04d7eabbae651c3400a5e6b897aea1ae8964507389340c44b99c523a

a8bf7da7e2f62296985e1aadbac8373f5ac813ac158047f5b5579a3f900fd85b

3fa65f17518d10af9ed316fbd0395bf39b3b75a63a5374ff071cbba4b642e4a3

6e95adda5f24fdf805ad10ae70069484def3d47419db5503f2c44b130eedf591

e97bdf7fafb1cb2a2bf0a4e14f51e18a34f3ff2f6f7b99731e93070d50801bef

76f88afe7a18e3583bfcc4aed3b3a0ca8a9c18c62ee5f4d746f8da735c47a5e3

3902165d0645afdb4b7d95f5cc55d65ecee17d3b77a31d51170e0beae3fd296a

b044c6dbd55747c3592ac527215c3dbf71f92aa4bd8eee5e29ddad571b9335b4

4c6cf8dda0c55fafab37569d2e11621c42e17f37a290b13087215190f7518d73

10c0dd2878bd0ab9732cd593febf61d94bb2b798bf0aa1c8fa45ddf8c7092cbc

17fb52476016677db5a93505c4a1c356984bc1f6a4456870f920ac90a7846180

51fd557a7325dd58cfcabebbbc33ef452d93f812c189360d4f2bf87c6df0a59c

c7d994eb2042633172bd8866c9f163be531444ce3126d5f340edd25cbdb473d4

f47e3555461472f23ab4766e4d5b6f6fd260e335a6abc31b860e569a720a5446

dd748db20e3909596ab18ce3f0b1264e2cfe9f67dfb4bce7d4f9c085ec1fce0a

92c65b58c4925534c2ce78e54b0e11ecaf45ed8cf0344ebff46cdfc4f2fe0d84

3da3b704547f6f4a1497107e78856d434a408306b92ba7c6e270c7c9790aa576

a1a6005cc3eb66063ae33f769fc2d335487b2ed7f92c161e49ad013ffed11ec8

8b9c7d2554fe315199fae656448dc193accbec162d4afff3f204ce2346507a8a

be2b45b7df8e7dea6fb6e72d776f41c50686c2c9cfbaf4d456bcc268f10ab083

722fff8f38197d1449df500ae31a95bb34a6ddaba56834b13eaaff2b0f9f1c8b

26d5748ffe6bd95e3fee6ce184d388a1a681006dc23a0f08d53c083c593c193b

4b036cc9930bb42454172f888b8fde1087797fc0c9d31ab546748bd2496bd3e5

f20721945a0a4150470e63bc81c9316cbb5802a60615ae4393283273a62cf8a2

de903a297afc249bb7d68fef6c885a4c945d740a487fe3e9144a8499a7094131

37ff328175acd45ef27d3d339c3127a7612ad713fccd9c9aae01656dfbf13056

8f7569e82bd339f3e24431884687b095f678971f20053787d93359672bb9f687

5cdabf41672241798bcca94a7fdb25974ba5ab2289ebadc982149b3014677ae3

b5c2474397fb38a4dd9edab78b6e5178832074ba5bab9bac3f0cad7bc0660cf2

5ff803269d6491dd3f0267f6f07b8869e3f08d62cf2110b552bba2cc3d75d26a

c8afb68260b9036d8e65811927c379112274a2526cc161c7f1502457a501a0d3

01f34180bb635022681723eef73c19adf330d7a32a2e6639c27b1ee5777312be

c8e8cca4ee3c4f4ce4f2076ed93cca058fa1ff88d5ffe49d8d293b27ad25ef68

8315327f22eff069457c02ddda1ea32a31964e1b8ab688709bcb96c6ccbb6212