TrickMo Malware: Mối Đe Dọa Mới Đối Với Người Dùng Android

TrickMo, một loại trojan ngân hàng Android tinh vi, gần đây đã phát triển với bốn mươi biến thể mới, gây ra mối đe dọa đáng kể cho người dùng Android trên toàn thế giới. Phần mềm độc hại này, lần đầu tiên được IBM X-Force ghi nhận vào năm 2020, đã hoạt động ít nhất từ tháng 9 năm 2019. Các biến thể mới nhất đã được liên kết với 16 droppers và 22 cơ sở hạ tầng điều khiển và chỉ huy (C2) khác nhau, với các khả năng mới được thiết kế đặc biệt để đánh cắp mã PIN Android.

Các Tính Năng và Kỹ Thuật Chính

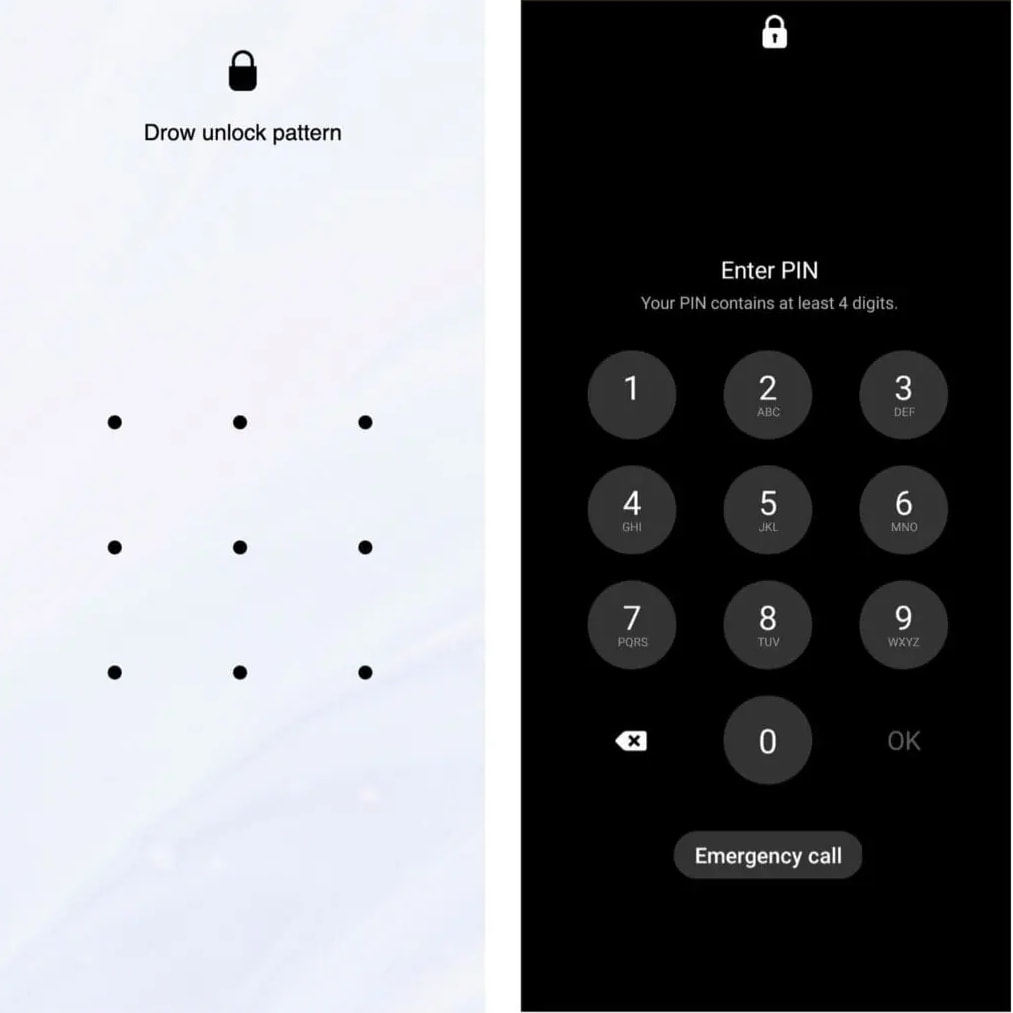

Màn Hình Khóa Giả: Một trong những tính năng đáng báo động nhất của phiên bản TrickMo mới là khả năng tạo ra một màn hình khóa giả. Giao diện lừa đảo này bắt chước lời nhắc mở khóa Android thực sự, lừa người dùng nhập mẫu mở khóa hoặc mã PIN của họ. Màn hình giả là một trang HTML được lưu trữ bên ngoài và hiển thị ở chế độ toàn màn hình, khiến nó trông hợp pháp. Khi người dùng nhập thông tin đăng nhập của họ, phần mềm độc hại sẽ truyền dữ liệu đã thu thập, cùng với một mã định danh thiết bị duy nhất, đến một tập lệnh PHP.

- Lạm Dụng Dịch Vụ Trợ Năng: TrickMo khai thác quyền Dịch vụ Trợ năng mạnh mẽ để có thêm quyền và tự động hóa các tương tác với thiết bị. Điều này cho phép phần mềm độc hại chặn mật khẩu một lần (OTP), ghi lại màn hình, trích xuất dữ liệu và thậm chí điều khiển thiết bị từ xa.

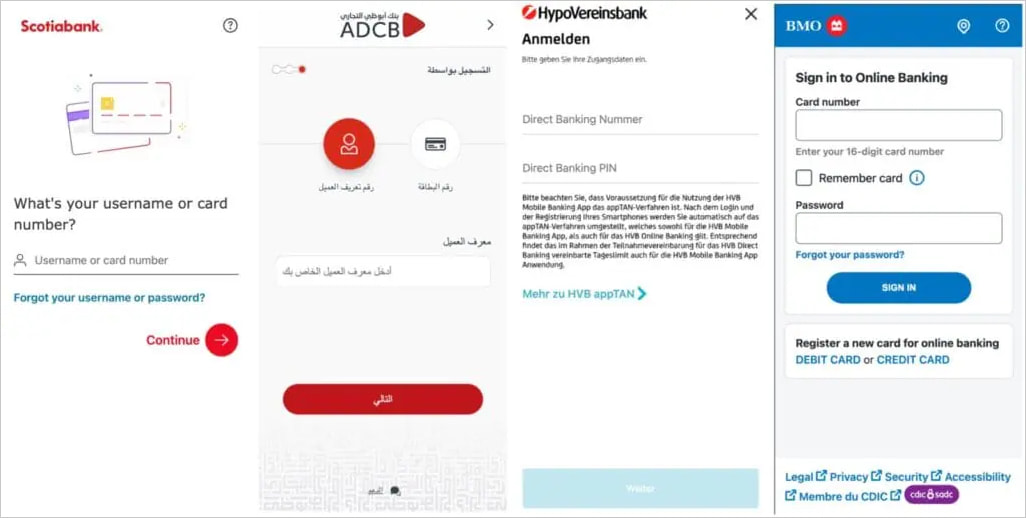

Lớp Phủ Ngân Hàng: Là một trojan ngân hàng, TrickMo sử dụng các lớp phủ để hiển thị màn hình đăng nhập lừa đảo cho các ngân hàng và tổ chức tài chính khác nhau. Chiến thuật này được thiết kế để đánh cắp thông tin đăng nhập tài khoản, cho phép kẻ tấn công thực hiện các giao dịch trái phép.

Tác Động và Phạm Vi

Zimperium, một công ty an ninh mạng, đã xác định rằng ít nhất 13.000 nạn nhân đã bị ảnh hưởng bởi TrickMo, với phần lớn nằm ở Canada, và số lượng đáng kể ở Các Tiểu vương quốc Ả Rập Thống nhất, Thổ Nhĩ Kỳ và Đức. Số lượng nạn nhân thực tế có thể cao hơn, vì cơ sở hạ tầng C2 của phần mềm độc hại thường xuyên được cập nhật với các địa chỉ IP mới mỗi khi thông tin đăng nhập được trích xuất thành công.

Phạm vi mục tiêu của TrickMo mở rộng ra ngoài các ứng dụng ngân hàng để bao gồm VPN, nền tảng phát trực tuyến, thương mại điện tử, giao dịch, mạng xã hội, tuyển dụng và nền tảng doanh nghiệp. Mục tiêu rộng này làm tăng nguy cơ nhiễm trùng trên nhiều loại ứng dụng và tài khoản khác nhau.

Phòng Ngừa và Bảo Vệ

Để giảm thiểu nguy cơ nhiễm TrickMo, người dùng nên tránh tải xuống các tệp APK từ các nguồn không rõ, đặc biệt là những tệp được gửi qua SMS hoặc tin nhắn trực tiếp từ các liên hệ không quen thuộc. Google Play Protect có thể xác định và chặn các biến thể TrickMo đã biết, vì vậy đảm bảo nó hoạt động trên thiết bị là rất quan trọng để phòng thủ chống lại phần mềm độc hại này.