Trojan đánh cắp tiền điện tử mới được phát hiện trên AppStore và Google Play

Just a SOC Analyst ^^

Các chuyên gia an ninh mạng gần đây đã phát hiện ra một trojan đánh cắp dữ liệu có tên là SparkCat, hoạt động trong AppStore và Google Play ít nhất là từ tháng 3 năm 2024. Đây là mã độc đầu tiên sử dụng nhận dạng quang học xuất hiện trong AppStore. SparkCat sử dụng học máy để quét các thư viện hình ảnh và đánh cắp ảnh chụp màn hình có chứa cụm từ khôi phục ví tiền điện tử. Nó cũng có thể tìm và trích xuất dữ liệu nhạy cảm khác trong hình ảnh, chẳng hạn như mật khẩu.

Phương thức lây lan

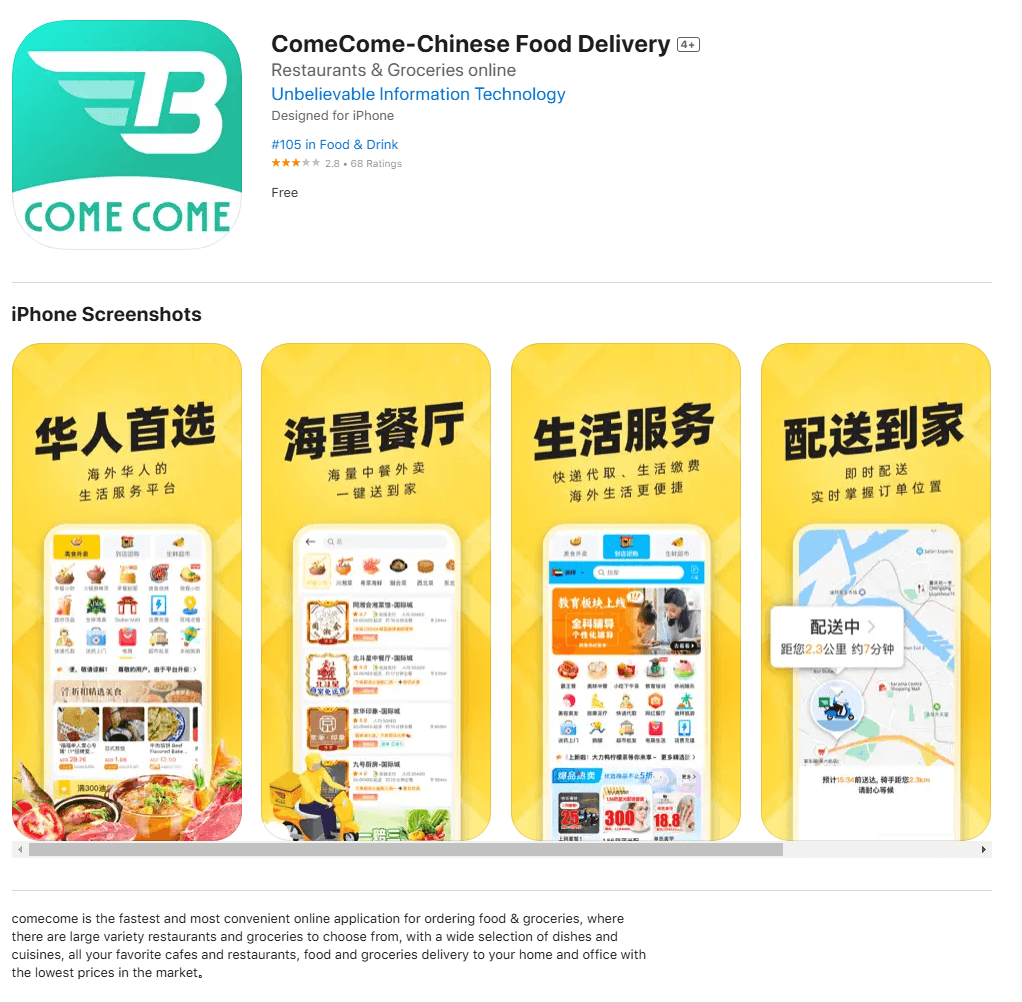

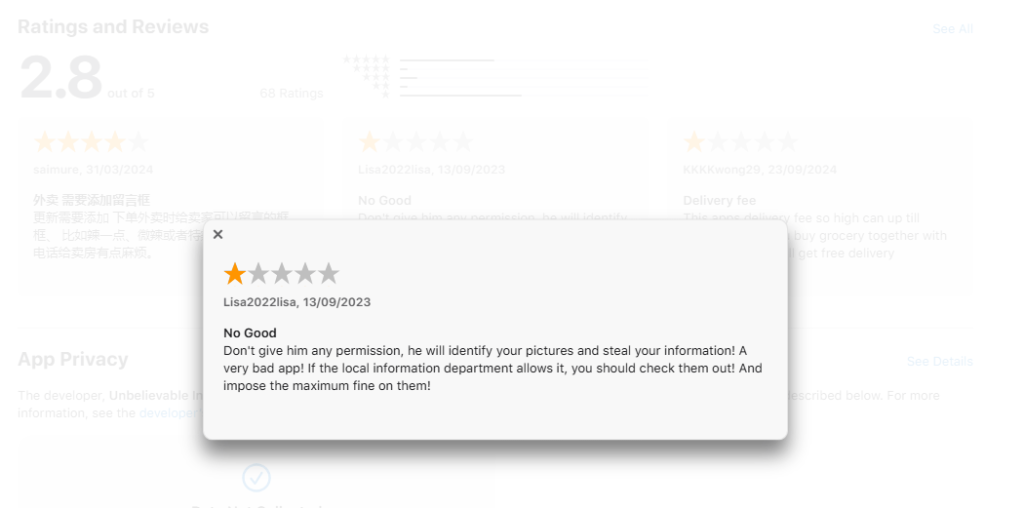

Mã độc này đang lây lan qua cả các ứng dụng hợp pháp bị nhiễm và các mồi nhử, ví dụ như các ứng dụng nhắn tin, trợ lý AI, app giao đồ ăn, ứng dụng liên quan đến tiền điện tử, v.v. Một số ứng dụng này hiện đang có sẵn trên các nền tảng chính thức trên Google Play và AppStore. Dữ liệu từ Kaspersky cũng cho thấy các phần mềm có phiên bản bị nhiễm mã độc đang được phân phối thông qua các nguồn không chính thức khác. Trong Google Play, các ứng dụng này đã được tải xuống hơn 242.000 lần.

Hình 1. Ứng dụng giao đồ ăn ComeCome cho iOS bị nhiễm mã độc

Hình 2. Phản hồi tiêu cực của người dùng về ComeCome

Mục tiêu của kẻ tấn công

Phần mềm độc hại chủ yếu nhắm vào người dùng ở UAE và các quốc gia ở Châu Âu và Châu Á. SparkCat quét các thư viện hình ảnh để tìm từ khóa bằng nhiều ngôn ngữ, bao gồm tiếng Trung, tiếng Nhật, tiếng Hàn, tiếng Anh, tiếng Séc, tiếng Pháp, tiếng Ý, tiếng Ba Lan và tiếng Bồ Đào Nha. Tuy nhiên, các chuyên gia tin rằng nạn nhân cũng có thể đến từ các quốc gia khác.

Hình 3. Một ứng dụng nhắn tin giả mạo trên AppStore liên quan đến mã độc SparkCat

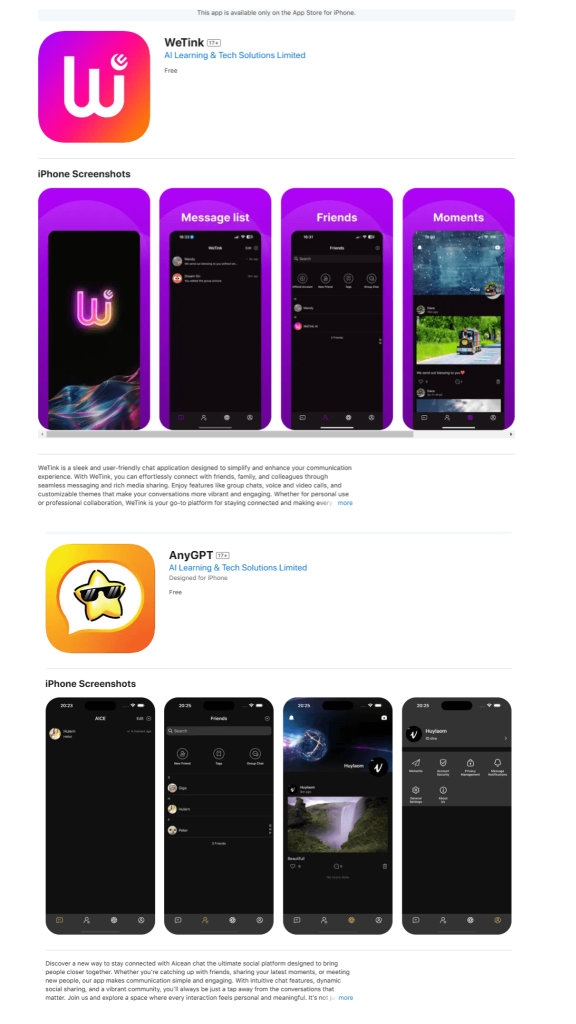

Cách thức hoạt động của mã độc SparkCat

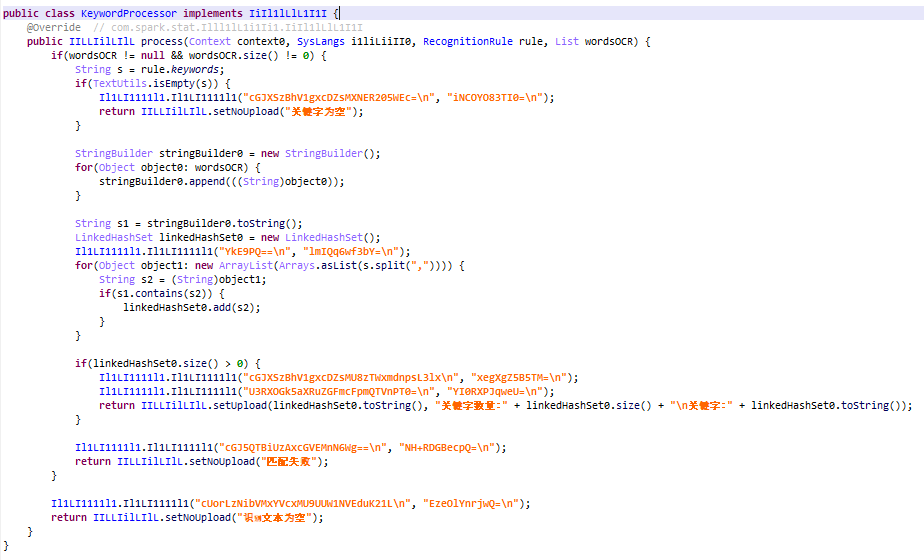

Sau khi cài đặt, phần mềm độc hại sẽ yêu cầu quyền truy cập để xem ảnh trong thư viện ảnh trên điện thoại của người dùng. Sau đó, nó sẽ phân tích văn bản trong các hình ảnh bằng mô-đun nhận dạng ký tự quang học (OCR). Nếu mã độc này phát hiện ra các từ khóa có liên quan, nó sẽ gửi hình ảnh cho kẻ tấn công. Mục tiêu chính của tin tặc là tìm cụm từ khôi phục (recovery phrases) cho ví tiền điện tử. Với thông tin này, chúng có thể kiểm soát hoàn toàn ví của nạn nhân và đánh cắp tiền. Ngoài việc đánh cắp cụm từ khôi phục, phần mềm độc hại có khả năng trích xuất thông tin cá nhân khác từ ảnh chụp màn hình, chẳng hạn như tin nhắn và mật khẩu.

Hình 4. Tìm kiếm từ khóa sau khi trích xuất văn bản từ hình ảnh

Mặc dù đã được các kho ứng dụng chính thức sàng lọc nghiêm ngặt, nhưng các ứng dụng bị nhiễm vẫn tìm được đường vào Google Play và App Store. Và điều khiến Trojan này đặc biệt nguy hiểm là không có dấu hiệu nào cho thấy có một mã độc ẩn trong ứng dụng. Các quyền mà ứng dụng yêu cầu có vẻ như là cần thiết cho chức năng cốt lõi của nó và thoạt nhìn có vẻ vô hại. Trường hợp này đã phá vỡ nhận định rằng iOS không bị ảnh hưởng bởi các mối đe dọa do các ứng dụng độc hại gây ra.

Danh sách IOCs liên quan đến SparkCat

Mã hash của những ứng dụng Android bị nhiễm

| 0ff6a5a204c60ae5e2c919ac39898d4f | MD5 |

| 21bf5e05e53c0904b577b9d00588e0e7 | MD5 |

| a4a6d233c677deb862d284e1453eeafb | MD5 |

| 66b819e02776cb0b0f668d8f4f9a71fd | MD5 |

| f28f4fd4a72f7aab8430f8bc91e8acba | MD5 |

| 51cb671292eeea2cb2a9cc35f2913aa3 | MD5 |

| 00ed27c35b2c53d853fafe71e63339ed | MD5 |

| 7ac98ca66ed2f131049a41f4447702cd | MD5 |

| 6a49749e64eb735be32544eab5a6452d | MD5 |

| 10c9dcabf0a7ed8b8404cd6b56012ae4 | MD5 |

| 24db4778e905f12f011d13c7fb6cebde | MD5 |

| 4ee16c54b6c4299a5dfbc8cf91913ea3 | MD5 |

| a8cd933b1cb4a6cae3f486303b8ab20a | MD5 |

| ee714946a8af117338b08550febcd0a9 | MD5 |

| 0b4ae281936676451407959ec1745d93 | MD5 |

| f99252b23f42b9b054b7233930532fcd | MD5 |

| 21bf5e05e53c0904b577b9d00588e0e7 | MD5 |

| eea5800f12dd841b73e92d15e48b2b71 | MD5 |

iOS framework

| 35fce37ae2b84a69ceb7bbd51163ca8a | MD5 |

| cd6b80de848893722fa11133cbacd052 | MD5 |

| 6a9c0474cc5e0b8a9b1e3baed5a26893 | MD5 |

| bbcbf5f3119648466c1300c3c51a1c77 | MD5 |

| fe175909ac6f3c1cce3bc8161808d8b7 | MD5 |

| 31ebf99e55617a6ca5ab8e77dfd75456 | MD5 |

| 02646d3192e3826dd3a71be43d8d2a9e | MD5 |

| 1e14de6de709e4bf0e954100f8b4796b | MD5 |

| 54ac7ae8ace37904dcd61f74a7ff0d42 | MD5 |

| caf92da1d0ff6f8251991d38a840fb4a | MD5 |

| db128221836b9c0175a249c7f567f620 | MD5 |

Cấu hình Trojan trong GitLab

| hxxps://gitlab[.]com/group6815923/ai/-/raw/main/rel.json |

| hxxps://gitlab[.]com/group6815923/kz/-/raw/main/rel.json |

C2 Server

| api.firebaseo[.]com |

| api.aliyung[.]com |

| api.aliyung[.]org |

| uploads.99ai[.]world |

| socket.99ai[.]world |

| api.googleapps[.]top |

Photo storage

hxxps://dmbucket102.s3.ap-northeast-1.amazonaws[.]com |

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến mã độc này:

Nếu bạn đã cài đặt một ứng dụng bị nhiễm mã độc, hãy gỡ bỏ ngay lập tức và tránh cài đặt lại cho đến khi có bản vá lỗi.

Tránh lưu trữ ảnh chụp màn hình chứa thông tin nhạy cảm, chẳng hạn như cụm từ khôi phục ví tiền mã hóa, trong thư viện ảnh. Hãy lưu trữ mật khẩu, tài liệu bảo mật và dữ liệu quan trọng trong các ứng dụng bảo mật chuyên dụng.

Sử dụng giải pháp bảo mật mạnh mẽ trên tất cả các thiết bị của bạn để bảo vệ khỏi các mối đe dọa từ mã độc.

Đào tạo và nâng cao nhận thức người dùng: Tổ chức các khóa đào tạo an ninh mạng, giúp nhận diện các hình thức lừa đảo, phishing và tấn công kỹ thuật xã hội.

Kiểm tra quyền truy cập ứng dụng trên điện thoại: Chỉ cài đặt ứng dụng từ các nguồn chính thống như Google Play hoặc App Store và kiểm tra quyền hạn trước khi cấp phép.

Cập nhật hệ điều hành và ứng dụng thường xuyên: Luôn sử dụng phiên bản mới nhất để giảm nguy cơ bị khai thác bởi lỗ hổng bảo mật.