WebRAT phát tán và lây lan thông qua Github

Vừa qua trên trang chủ Securelist, các nhà nghiên cứu thuộc Kaspersky đã cảnh báo về một loại mã độc mới dưới cái tên WebRAT.

Thông tin chi tiết

Xuất hiện trong khoảng đầu năm 2025, WebRAT ban đầu tiếp cận người dùng phổ thông bằng cách giả dạng thành các bản hack/cheat những trò chơi nổi tiếng như Rust, Counter-Strike, Roblox,… hoặc các phần mềm bẻ khoá (cracked software).

Tháng 10 năm 2025, những kẻ tấn công đứng sau mã độc này đã quyết định chuyển hướng và mở rộng phạm vi thông qua nhắm mục tiêu vào sinh viên và người dùng ít kinh nghiệm trong lĩnh vực an ninh thông tin, song song với các game thủ và người dùng phần mềm lậu trước đó.

Các chuyên gia an ninh mạng thuộc Kaspersky cho biết, họ đã phát hiện một chiến dịch phát tán WebRAT thông qua các kho lưu trữ (repository) trên Github - một nền tảng dịch vụ lưu trữ web dành cho các dự án phát triển phần mềm phổ biến. Để dụ dỗ nạn nhân và phát tán mã độc rộng rãi, một chiến lược bài bản đã được những tin tặc đứng sau triển khai: nguỵ trang WebRAT dưới dạng các mã có chức năng khai thác những lỗ hổng nguy hiểm, được đề cập trong các thông báo bảo mật hay trong những tin tức về lĩnh vực công nghệ thông tin. Đáng chú ý, đây không phải lần đầu chiến lược tấn công này được triển khai trên thực tế. Trước đó vào năm 2024, một chiến dịch tương tự cũng đã bị phát giác bởi các chuyên gia an ninh mạng khi nhiều nhóm tin tặc lợi dụng lỗ hổng RegreSSHion để phát tán các mã PoC giả chứa mã độc nguy hiểm.

Một số lỗ hổng đáng chú ý đã bị nhóm tin tặc lợi dụng:

| Định danh lỗ hổng | Điểm CVSS(3.1) | Mô tả tóm tắt |

| CVE-2025-10294 | 9.8 - CRITICAL | Lỗ hổng cực kỳ nghiêm trọng, tồn tại trong plugin OwnID Passwordless Login dành cho WordPress. Do việc xác thực mã bí mật dùng chung không đúng cách, kẻ tấn công chưa xác thực (unauthenticated attacker) có thể đăng nhập dưới quyền bất kỳ người dùng nào, bao gồm cả quản trị viên, mà không cần thông tin đăng nhập. |

| CVE-2025-59295 | 8.8 - HIGH | Lỗi tràn bộ đệm dựa trên phân vùng heap trong thành phần Windows MSHTML/Internet Explorer, cho phép kẻ tấn công trái phép (unauthorized attacker) thực thi mã tùy ý thông qua dữ liệu được truyền qua mạng. |

| CVE-2025-59230 | 7.8 - HIGH | Lỗ hổng leo thang đặc quyền (EoP) trong dịch vụ Remote Access Connection Manager (RasMan) của Windows. Kẻ tấn công đã được cấp quyền (authorized attacker) có thể lợi dụng lỗi kiểm soát truy cập không đúng cách này để nâng đặc quyền lên mức SYSTEM trên các hệ thống bị ảnh hưởng. |

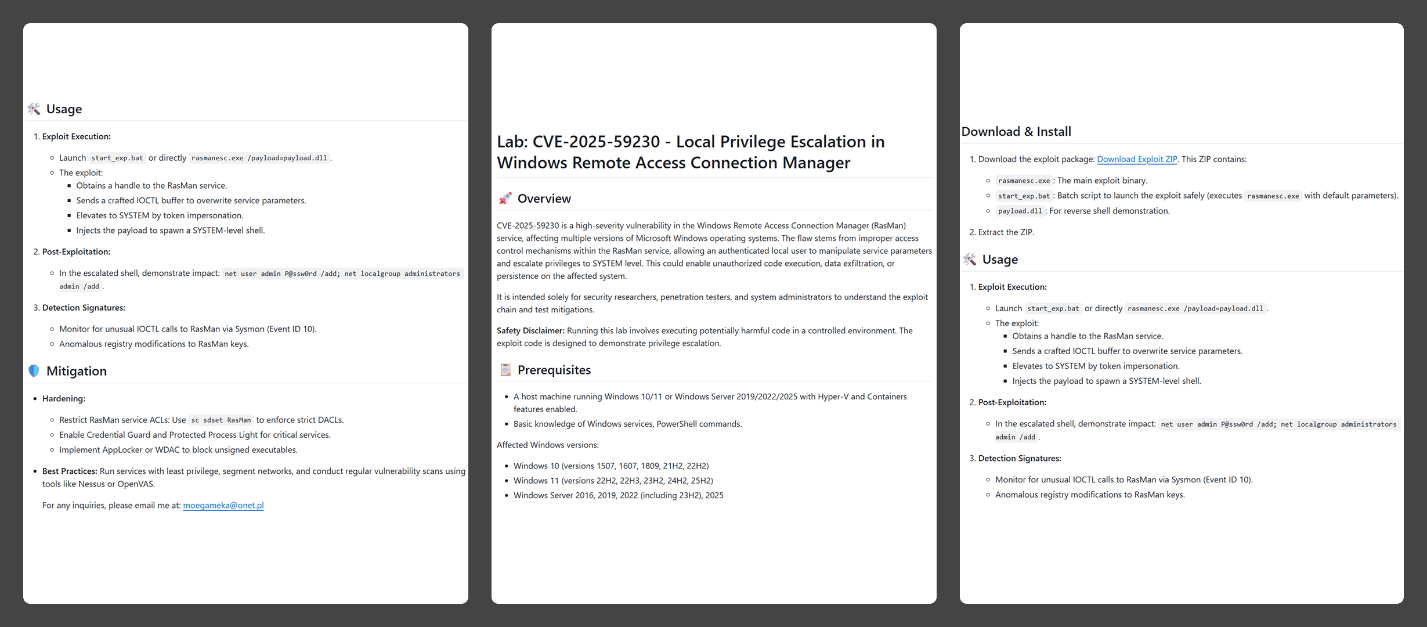

Chiến dịch phát tán WebRAT được hoạch định một cách rất bài bản, những kẻ tấn công chuẩn bị các kho lưu trữ rất kỹ lưỡng, đưa các thông tin rất chi tiết về lỗ hổng vào phần mô tả. Thậm chí, chúng còn đặt bẫy người dùng bằng cả những lỗ hổng chưa có mã khai thác thay vì chỉ những lỗ hổng đã có sẵn. Thông tin trong các phần mô tả này được trình bày dưới dạng các mục có cấu trúc, bao gồm:

Tổng quan (Overview): Thông tin chung về lỗ hổng và các hậu quả tiềm ẩn.

Thông số kỹ thuật (Specifications): Các hệ thống dễ bị tấn công bởi mã khai thác này.

Hướng dẫn tải và cài đặt: Các bước để thiết lập mã khai thác.

Hướng dẫn sử dụng: Cách vận hành mã khai thác.

Các bước giảm thiểu rủi ro: Cách khắc phục các nguy cơ liên quan đến lỗ hổng.

Cấu trúc phần mô tả trong các kho lưu trữ giả - Nguồn: Kaspersky

Thống kê cho thấy, có tới 15 kho lưu trữ được tin tặc tạo ra phục vụ cho mục đích phát tán WebRAT. Tất cả chúng đều có chung một cấu trúc với nội dung gần như tương tự nhau. Theo các nhà nghiên cứu, khả năng nội dung của phần mô tả này đều do AI sinh ra là gần như chắc chắn.

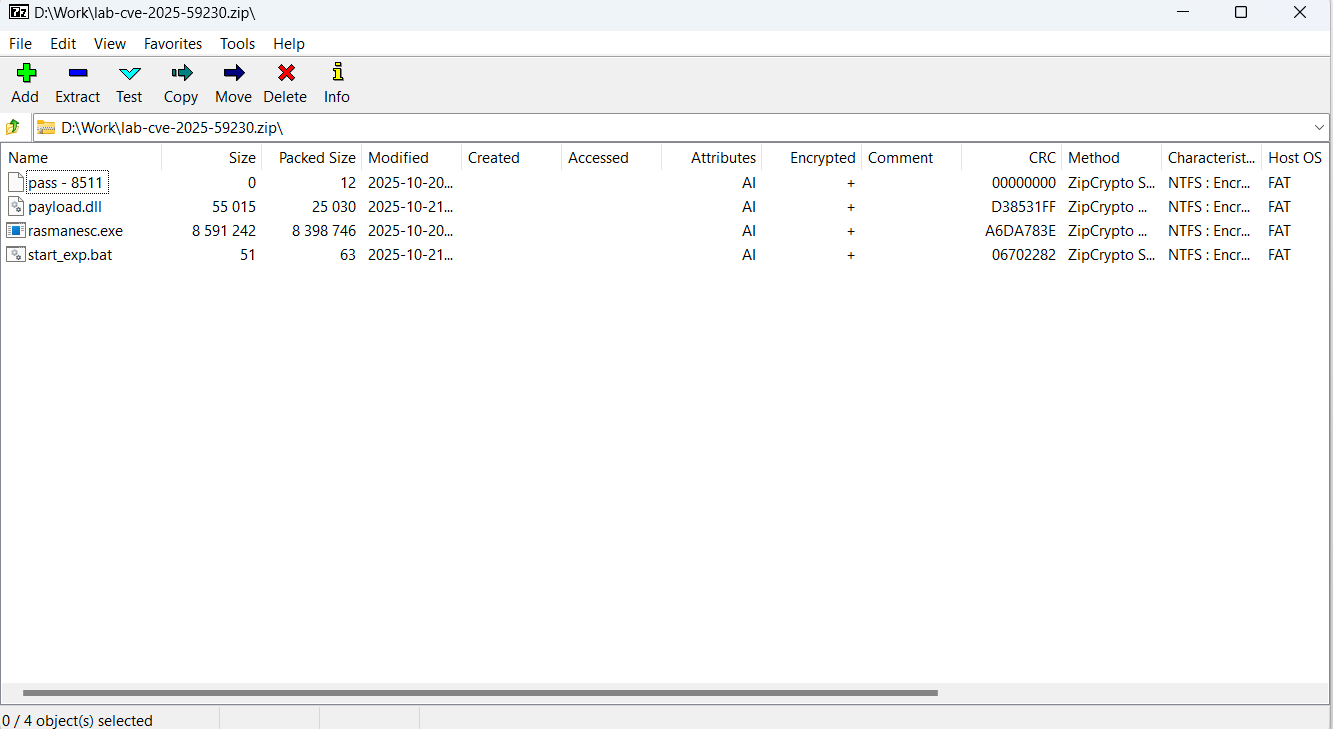

Tại phần Tải xuống & Cài đặt có chứa liên kết “Download Exploit ZIP” dẫn đến một tệp nén được bảo vệ bằng mật khẩu, được lưu trữ ngay trong chính kho lưu trữ hiện tại. Giải nén file ZIP này ta thu được:

pass – 8511: Một tệp trống, tên của nó chứa mật khẩu để giải nén.

payload.dll: Một tệp "mồi nhử", thực chất là một tệp PE (Portable Executable) bị hỏng. Nó không chứa thông tin hữu ích và không thực hiện hành động nào, chỉ nhằm mục đích đánh lạc hướng sự chú ý khỏi tệp độc hại chính.

rasmanesc.exe (tên tệp có thể thay đổi tuỳ trường hợp): Tệp độc hại chính (MD5:

61b1fc6ab327e6d3ff5fd3e82b430315), thực hiện các hành động sau:Leo thang đặc quyền lên cấp quản trị viên (Administrator).

Vô hiệu hóa Windows Defender để tránh bị phát hiện.

Tải một mẫu mã độc thuộc họ Webrat từ một URL được mã hóa cứng (ví dụ:

ezc5510min.temp[.]swtest[.]ru) và thực thi nó.

- start_exp.bat: Tệp chứa một lệnh duy nhất:

start rasmanesc.exe, nhằm tăng khả năng người dùng sẽ thực thi tệp độc hại chính.

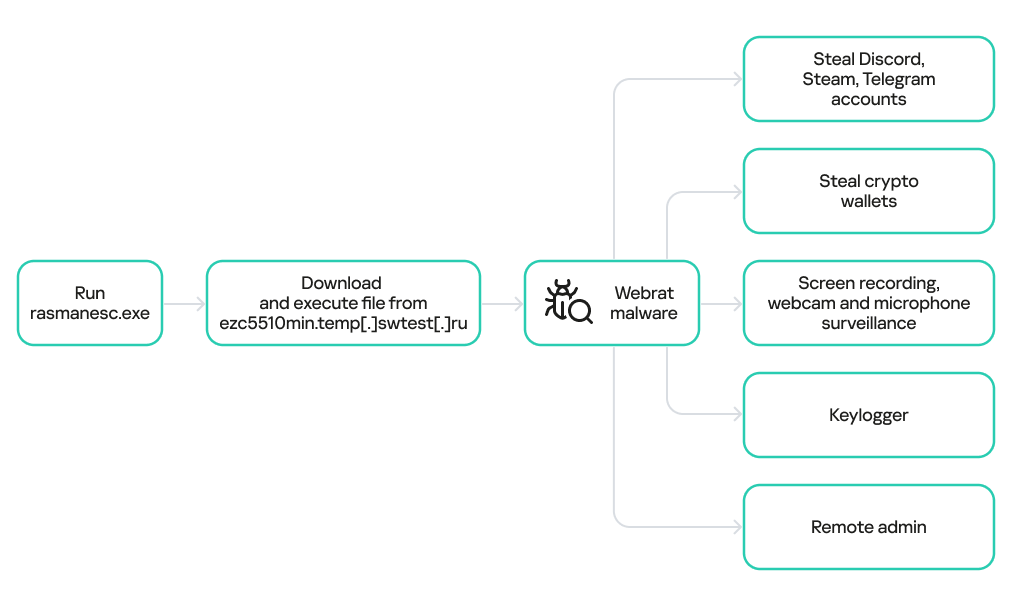

Một khi được triển khai thành công, WebRAT đóng vai trò như một backdoor, mở cửa cho tin tặc tiếp cận, truy cập và kiểm soát hệ thống bị lây nhiễm. Không dừng lại ở đó, mã độc này còn có thể đánh cắp dữ liệu từ ví tiền điện tử, tài khoản Telegram, Discord và Steam, thực hiện các chức năng gián điệp như quay màn hình, giám sát qua webcam/micrô và ghi lại thao tác bàn phím (keylogging) của nạn nhân.

Khắc phục & Khuyến nghị

Không dừng lại ở việc khai thác đối tượng là người dùng non-tech với xu hướng sử dụng hack/cheat game hay các phần mềm lậu, nhóm tin tặc đứng sau WebRAT giờ đây đã và đang vươn mình nhắm tới những con mồi tiềm năng hơn như sinh viên hay những nhà phân tích an ninh mạng chưa có nhiều kinh nghiệm trong ngành. Đây đều là tệp người dùng có xu hướng sẽ chạy trực tiếp các đoạn mã trên máy thật, hiếm có chút nghi ngờ cảnh giác do tâm lý “các phần mềm mã nguồn mở được nhiều sao từ cộng đồng thì chắc là an toàn thôi”.

Để khắc phục, ngăn chặn các thiệt hại tiềm tàng mà WebRAT có thể tác động tới tệp người dùng trên, dựa trên các chỉ dẫn được Kaspersky công bố, phía đội ngũ FPT Threat Intelligence khuyến nghị:

Sử dụng phần mềm hợp lệ: Tải và sử dụng các phần mềm hợp lệ từ trang chủ của những nhà phát triển. Tuyệt đối không sử dụng các phần mềm lậu hay các bản hack/cheat game bởi những phần mềm này tiềm ẩn lớn nguy cơ gây mất an toàn bảo mật.

Cảnh giác với các tệp tin lạ: Đặt cảnh giác với các tệp tin lạ, đặc biệt là các tệp tin có chứa mật khẩu giải nén bởi đây là phương thức che giấu mã độc phổ biến nhằm vượt qua quá trình quét tệp độc hại tự động của trình duyệt hoặc email.

Cảnh giác với mã nguồn mở: Luôn đặt cảnh giác khi tiếp xúc và sử dụng với bất kỳ mã nguồn mở nào trong công việc, học tập. Khuyến nghị sử dụng môi trường cô lập như sandbox hoặc máy ảo nếu như thực sự cần chạy các mã khai thác và tệp tin không rõ nguồn gốc.

Sử dụng các biện pháp bảo mật: Triển khai các giải pháp bảo mật cho những hệ thống quan trọng, áp dụng giám sát 24/7 nhằm phát hiện, ngăn chặn và xử lý sớm các nguy cơ mất an toàn bảo mật có thể xảy ra.

IOCs

| Các kho lưu trữ độc hại |

| https://github[.]com/RedFoxNxploits/CVE-2025-10294-Poc |

| https://github[.]com/FixingPhantom/CVE-2025-10294 |

| https://github[.]com/h4xnz/CVE-2025-10294-POC |

| https://github[.]com/usjnx72726w/CVE-2025-59295/tree/main |

| https://github[.]com/stalker110119/CVE-2025-59230/tree/main |

| https://github[.]com/moegameka/CVE-2025-59230 |

| https://github[.]com/DebugFrag/CVE-2025-12596-Exploit |

| https://github[.]com/themaxlpalfaboy/CVE-2025-54897-LAB |

| https://github[.]com/DExplo1ted/CVE-2025-54106-POC |

| https://github[.]com/h4xnz/CVE-2025-55234-POC |

| https://github[.]com/Hazelooks/CVE-2025-11499-Exploit |

| https://github[.]com/usjnx72726w/CVE-2025-11499-LAB |

| https://github[.]com/modhopmarrow1973/CVE-2025-11833-LAB |

| https://github[.]com/rootreapers/CVE-2025-11499 |

| https://github[.]com/lagerhaker539/CVE-2025-12595-POC |

| Máy chủ C2 của WebRAT |

| http://ezc5510min[.]temp[.]swtest[.]ru |

| http://shopsleta[.]ru |

| Mã MD5 |

| 28a741e9fcd57bd607255d3a4690c82f |

| a13c3d863e8e2bd7596bac5d41581f6a |

| 61b1fc6ab327e6d3ff5fd3e82b430315 |