XWorm Backdoor Trở Lại Với Biến Thể Mới Và Chiến Dịch Phishing Tinh Vi

Những phiên bản mới của backdoor XWorm đang được phân phối rộng rãi trong các chiến dịch phishing, sau khi nhà phát triển gốc XCoder từ bỏ dự án vào năm ngoái.

Các biến thể mới nhất — XWorm 6.0, 6.4, và 6.5 — hiện đang được nhiều nhóm đe dọa (threat actor) khai thác. Các bản này hỗ trợ plugin mở rộng, cho phép thực thi hàng loạt hành vi độc hại như đánh cắp dữ liệu, kiểm soát hệ thống từ xa, mã hóa tệp tin, hoặc thực hiện tấn công DDoS.

Phiên bản cuối cùng do XCoder phát triển là XWorm 5.6, vốn tồn tại lỗ hổng RCE (Remote Code Execution), nay đã được vá trong các bản cập nhật mới.

1. Từ một RAT đa năng cho đến “công cụ toàn diện“ của hacker

Lần đầu được phát hiện vào năm 2022, XWorm nhanh chóng nổi tiếng trong cộng đồng tấn công mạng nhờ kiến trúc mô-đun linh hoạt và khả năng mở rộng cao.

Ban đầu, nó được dùng để:

Thu thập dữ liệu nhạy cảm (mật khẩu, ví tiền điện tử, thông tin tài chính)

Theo dõi phím bấm (keylogging)

Đánh cắp dữ liệu clipboard

Tải và thực thi thêm mã độc khác

Ngoài ra, XWorm còn có khả năng thực hiện DDoS và tạo backdoor truy cập từ xa.

Khi XCoder xóa tài khoản Telegram – nơi anh ta từng chia sẻ bản cập nhật – nhiều threat actor đã tung ra các bản crack của XWorm. Một nhóm tấn công thậm chí còn lợi dụng chính XWorm để cài cắm backdoor đánh cắp dữ liệu từ những hacker kém kinh nghiệm, dẫn đến hơn 18.000 ca nhiễm trên toàn cầu, tập trung tại Nga, Mỹ, Ấn Độ, Ukraine, và Thổ Nhĩ Kỳ.

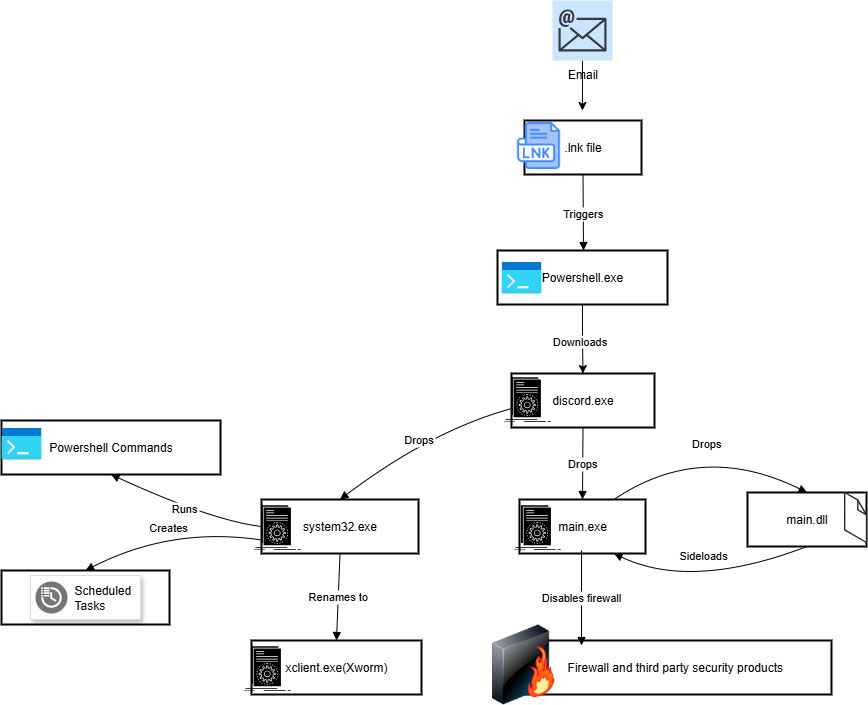

2. Phương thức phát tán mới: Từ .LNK tới PowerShell Loader

Từ tháng 6, các nhà nghiên cứu của Trellix ghi nhận số lượng mẫu XWorm gia tăng mạnh trên VirusTotal, cho thấy mức độ phổ biến ngày càng lớn.

Các biến thể mới được quảng bá trên diễn đàn hacker bởi tài khoản “XCoderTools”, chào bán bản quyền trọn đời với giá 500 USD. Dù chưa xác định được danh tính thật của tài khoản, người này khẳng định đã sửa lỗi RCE và bổ sung nhiều tính năng mới.

Một chiến dịch phishing điển hình bắt đầu bằng tệp .lnk (shortcut) chứa lệnh PowerShell được mã hóa Base64. Khi nạn nhân mở tệp:

PowerShell tải về file

Discord.exe(một file .NET giả mạo ứng dụng Discord).Discord.exethả tiếp hai file độc hạimain.exevàsystem32.exe.system32.exechính là payload XWorm thực thi sau cùng.

Mục tiêu của chuỗi này là ẩn mình sâu trong hệ thống, đánh lừa người dùng bằng tên file hợp pháp (system32.exe) và vượt qua cơ chế giám sát antivirus.

3. Phân tích kỹ thuật chi tiết

.lnk File

Chứa PowerShell script mã hóa Base64, tải về và khởi chạy Discord.exe từ địa chỉ hxxp://85[.]203[.]4[.]232:5000/Discord.exe.

Discord.exe

Là file .NET có biểu tượng Discord hợp pháp, chứa kỹ thuật packing mạnh nhằm tránh bị phát hiện. Sau khi chạy, nó tạo ra:

main.exesystem32.exe

Tên “system32.exe” được cố tình chọn để ngụy trang thành tiến trình hệ thống thật.

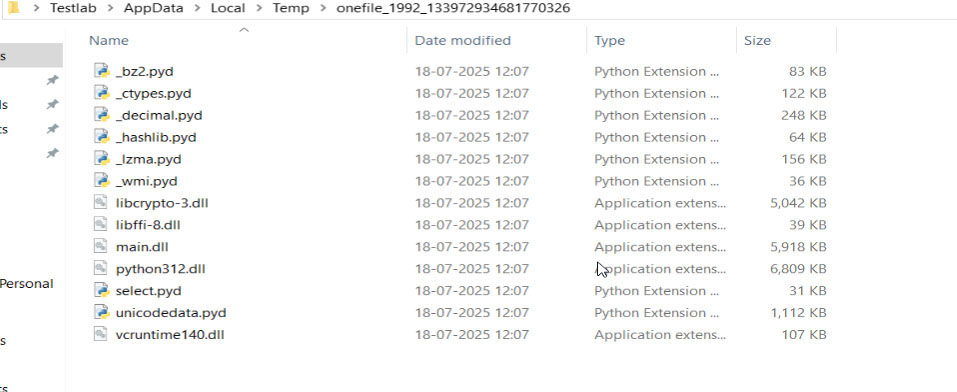

main.exe

Chứa nhiều module .pyd (Python Dynamic Module) và main.dll, được biên dịch bằng Nuitka, giúp khó phân tích ngược.

Chức năng chính:

Vô hiệu hóa Windows Firewall

Kiểm tra và tắt các công cụ bảo mật

Ghi registry key tại:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsFirewall\DisableFirewall

main.dll

Có duy nhất hàm export run_code, cùng hai callback TLS để thực thi code trước entry point, tăng khả năng né tránh sandbox.

system32.exe (XWorm Payload)

Kiểm tra môi trường ảo (VMware, VirtualBox). Nếu phát hiện, tiến trình sẽ tự hủy (failfast).

Nếu môi trường thực, nó tự sao chép thành Xclient.exe, thêm vào danh sách loại trừ antivirus qua PowerShell:

Add-MpPreference -ExclusionPath Add-MpPreference -ExclusionProcessTạo Scheduled Task “XClient” chạy mỗi phút.

Ghi khóa Registry tự khởi động:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\XClient

Cơ chế Mã hóa & Ẩn Dữ Liệu

XWorm dùng thuật toán Rijndael (tiền thân của AES) kết hợp Base64 để mã hóa dữ liệu C2 (IP, domain, port) và các chuỗi nội bộ.

Cách kết hợp này vừa bảo mật thông tin liên lạc, vừa gây khó khăn cho việc phân tích ngược.

Cơ chế Chống Phân Tích

Tạo mutex “1JJyHGXN8Jb9yEZG” để ngăn chạy nhiều bản song song.

Kiểm tra dấu hiệu ảo hóa, dừng ngay nếu phát hiện sandbox.

Thu thập thông tin hệ thống (tên máy, hãng, model) để gửi về C2.

Lệnh Backdoor

Từ C2, kẻ tấn công có thể:

Tắt/khởi động lại hệ thống

Tải lên/tải xuống tệp

Mở URL độc hại

Kích hoạt DDoS

Thực thi lệnh trong

cmd.exeẩn

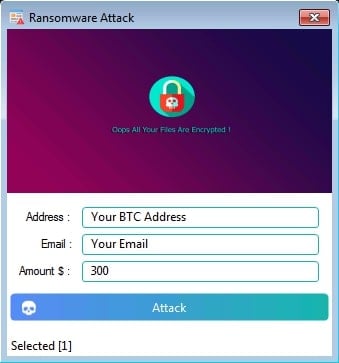

4. Mô-đun Ransomware và các Plugin mở rộng

Theo Trellix, XWorm hiện có hơn 35 plugin, bao gồm:

Ransomware.dll: mã hóa tệp, đổi hình nền, hiển thị thông báo đòi tiền chuộc.

Dữ liệu bị khóa trong thư mục

%USERPROFILE%vàDocuments.Phần mở rộng thêm:

.ENCThông tin liên hệ (BTC, email) được lưu trong file HTML trên Desktop.

Stealer Modules: đánh cắp thông tin đăng nhập từ hơn 35 ứng dụng, gồm trình duyệt, ví tiền điện tử, FTP, email, và ứng dụng nhắn tin.

RemoteDesktop.dll: cho phép điều khiển máy nạn nhân từ xa.

FileManager.dll, Shell.dll, Informations.dll, Webcam.dll: quản lý file, thực thi lệnh ẩn, thu thập thông tin và quay video từ webcam.

Một số đoạn mã trong mô-đun ransomware cho thấy mức độ trùng lặp cao với mã độc NoCry (2021), sử dụng cùng thuật toán AES-CBC 4096 byte và cơ chế kiểm tra môi trường phân tích.

5. Kết luận và khuyến nghị

XWorm đã chuyển từ các phương thức lây lan quen thuộc sang các kỹ thuật ngụy trang tinh vi hơn, kết hợp kỹ thuật xã hội và tấn công kỹ thuật để đạt hiệu quả tối đa.

Chuỗi lây nhiễm hiện không còn phụ thuộc vào .bat, .vbs, hay .hta — mà trực tiếp thả file thực thi giả dạng phần mềm hợp pháp.

Điều này cho thấy XWorm đã bước sang giai đoạn phát triển mới, trở thành một nền tảng tấn công đa năng, vừa là RAT, vừa là ransomware, vừa là stealer.

Phía FPT Threat Intelligence đưa ra các khuyến nghị sau:

Triển khai phòng thủ đa lớp (multi-layered defense).

Sử dụng EDR để phát hiện hành vi bất thường, như tạo Scheduled Task, chỉnh Registry, hoặc chạy PowerShell mã hóa.

Bổ sung lớp bảo vệ email/web để chặn mã độc ngay từ giai đoạn phát tán.

Giám sát lưu lượng mạng để phát hiện kết nối đến C2 server bất thường.

Cập nhật danh sách IOC của XWorm.

XWorm là minh chứng rõ nét cho việc các mã độc “nguồn mở ngầm” có thể biến tướng nhanh chóng khi rơi vào tay nhiều tác nhân tấn công khác nhau — biến một công cụ tấn công cũ thành một mối đe dọa đa hình, khó lường và liên tục tiến hóa.

6. IOC

| MD5 | Filenames |

| c2f66498298c1af28da64eb5392a4a6e | .lnk file |

| 4e98e45377fbf1390676ca36dbef0b85 | Discord.exe |

| cb3241ff094bb1292dc7841148a7431e | main.exe |

| 7c1129af104acf9cc4c0793077e9c5df | main.dll |

| 72eb8c4ffd6d5f721ed3ee121264b53f | System32.exe |

C2 server:

- 85[.]203[.]4[.]232