Zhong Stealer: Mối Đe Dọa Đối Với Fintech và Crypto Qua Nền Tảng Zendesk

Just a SOC Analyst ^^

Một phần mềm độc hại mới được xác định, có tên là Zhong Stealer, đã nổi lên như một mối đe dọa đáng kể đối với các lĩnh vực công nghệ tài chính và tiền điện tử. Những kẻ tấn công khai thác các nền tảng hỗ trợ trò chuyện như Zendesk, đóng giả là khách hàng để lừa các nhân viên hỗ trợ tải xuống phần mềm độc hại.

Phương pháp tấn công của Zhong Stealer

Attack parttern của mã độc này có thể được mô tả qua những bước sau:

Đầu tiên, kẻ tấn công tạo một phiếu yêu cầu hỗ trợ từ một tài khoản mới.

Những ticket này thường bao gồm các tin nhắn viết bằng tiếng Trung Quốc.

Đính kèm ticket này là những tệp ZIP có chứa ảnh chụp màn hình hoặc thông tin chi tiết bổ sung.

Yêu cầu nhân viên hỗ trợ mở nó ra, và tỏ ra bực bội khi họ từ chối. Kẻ tấn công đã sử dụng kỹ thuật social engineering để đánh vào tâm lý nhân viên kỹ thuật, ép họ mở file mã độc.

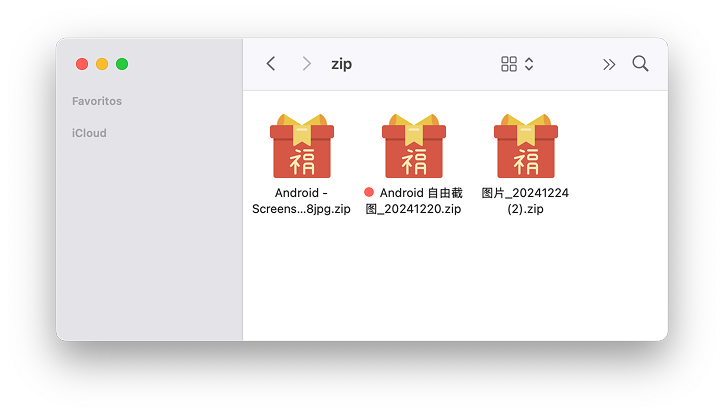

Hình 1. Các tệp ZIP đáng ngờ được đặt tên bằng ký tự tiếng Trung giản thể

Các nhà nghiên cứu mã độc đã thu thập được một số mẫu tệp ZIP đáng ngờ, tất cả đều được đặt tên bằng ký tự tiếng Trung giản thể:

图片_20241224 (2).zip (Image_20241224 (2).zip)

Android 自由截图_20241220.zip (Android Free Screenshot_20241220.zip)

Android – Screenshots2024122288jpg.zip

Sau khi giải nén tệp ZIP, chúng đều chứa một tệp EXE bên trong:

图片_20241224.exe (Image_20241224.exe – Simplified Chinese)

圖片2024122288jpg.exe (Image2024122288jpg.exe – Traditional Chinese)

图片_20241220.exe (Image_20241220.exe – Simplified Chinese)

Hình 2. Các tệp EXE đáng ngờ được đặt tên bằng ký tự tiếng Trung giản thể và phồn thể

Phân tích mã độc Zhong Stealer

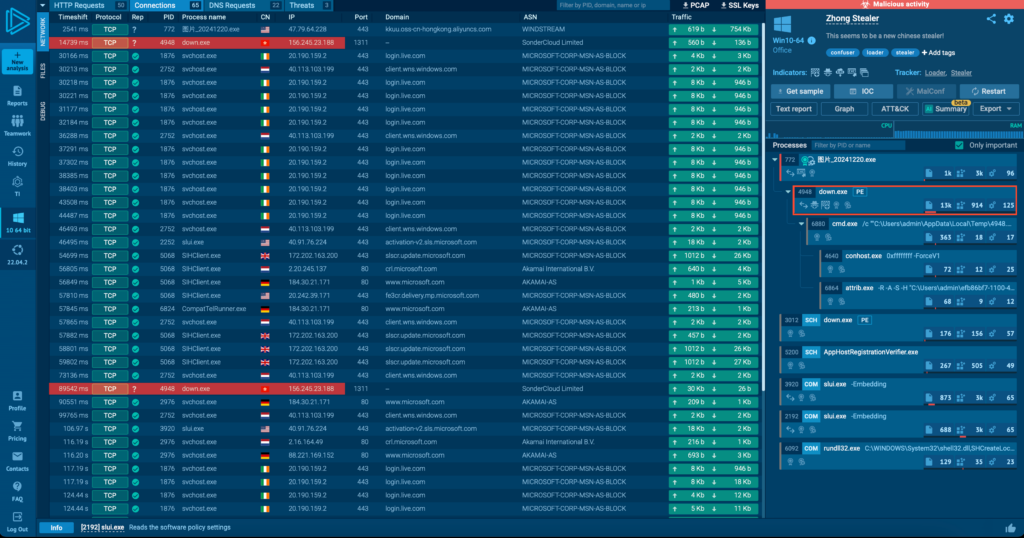

Các nhà nghiên cứu đã sử dụng ANY.RUN để phân tích Zhong Stealer. Khi mã độc này chạy, nó đã truy vấn tới C2 server có trụ sở tại Hồng Kông, được host bởi Alibaba Cloud.

Hình 3. Hành vi kết nối đầu tiên tới C2 server tại Hồng Kông

Giai đoạn 1: Các liên lạc ban đầu

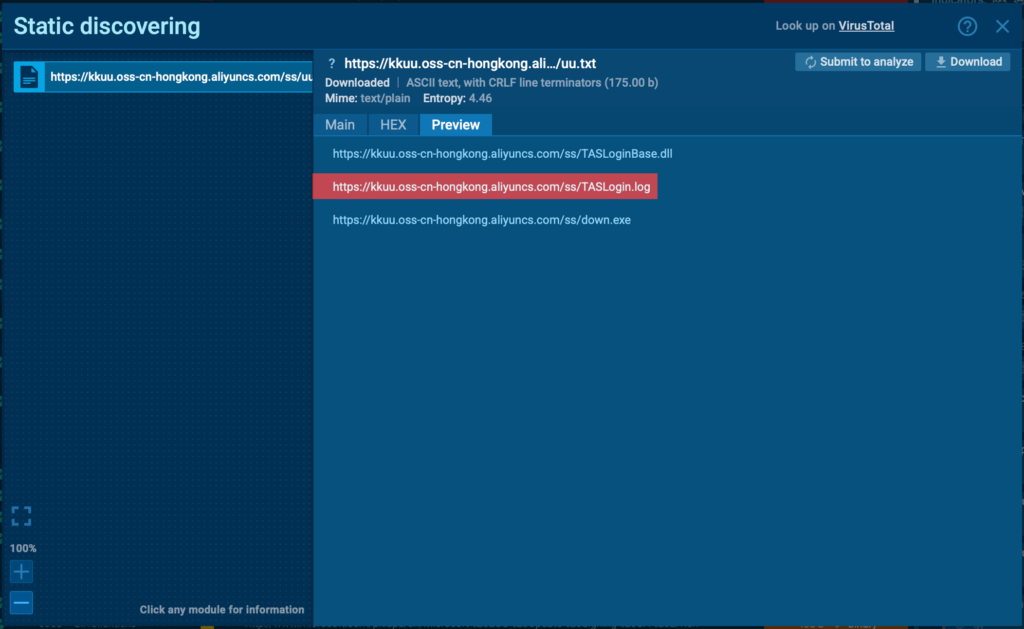

Hành động đầu tiên bao gồm việc đọc một tệp TXT, tệp này chứa các liên kết đến chính nó và các thành phần độc hại khác cần được tải xuống.

Hình 4. Tệp TXT chứa các thành phần của phần mềm độc hại cần tải xuống

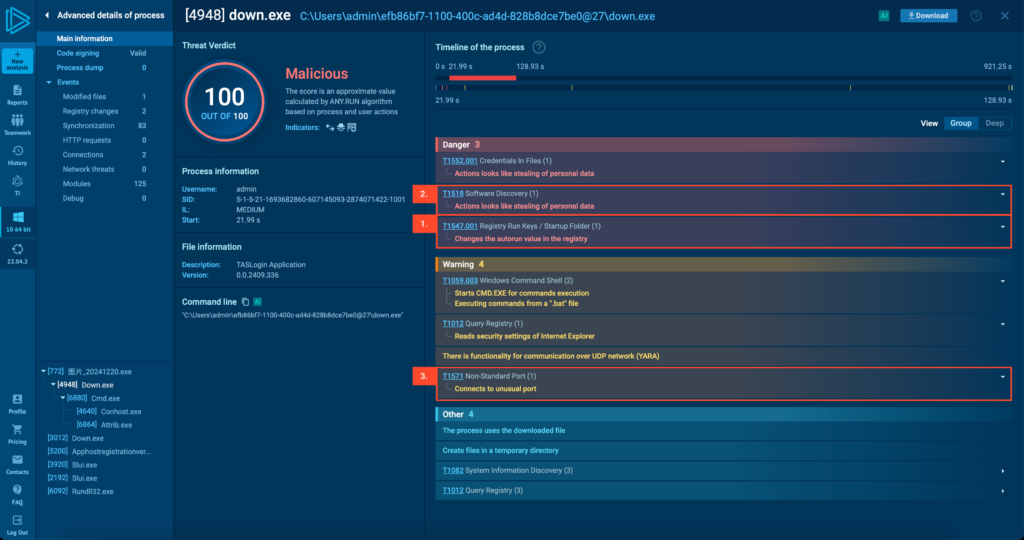

Giai đoạn 2: Thực thi downloader

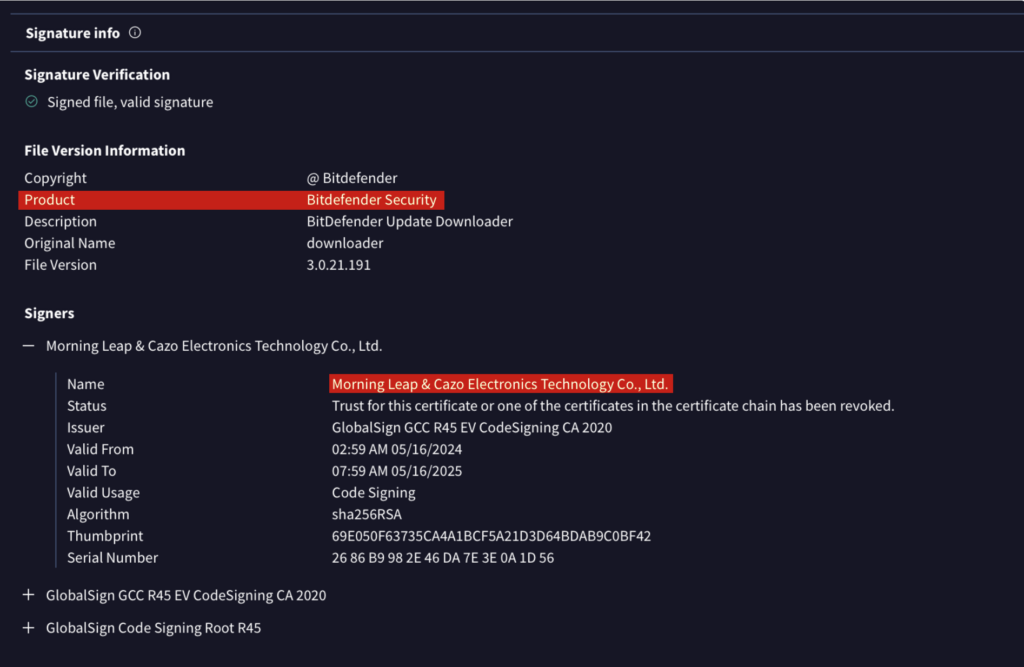

Tiếp theo, môt file có tên là down.exe được tải xuống. File này trước đó đã được ký bằng chứng chỉ hợp lệ nhưng hiện giờ đã bị thu hồi từ Morning Leap & Cazo Electronics Technology Co., cho thấy tệp này có khả năng bị đánh cắp. Đáng chú ý, tệp này ngụy trang thành trình cập nhật BitDefender Security để tránh bị nghi ngờ.

Hình 5. Signature giả mạo BitDefender

Trong giai đoạn này, Zhong đã tải xuống các thành phần bổ sung:

TASLogin.log (file log)

TASLoginBase.dll (thư viện liên kết động)

Giai đoạn 3: Persistence và Reconnaissance

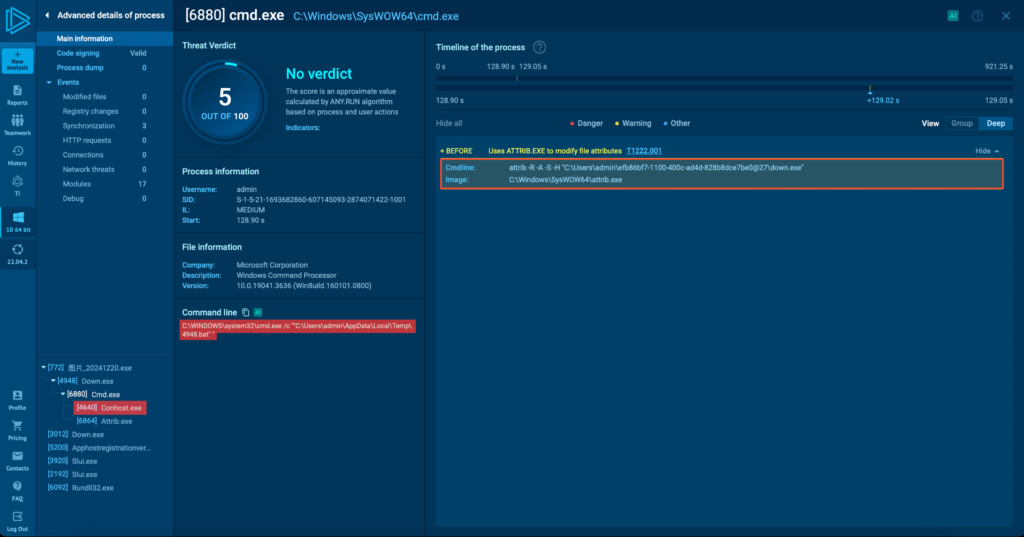

Sau khi chạy, down.exe tạo một tệp BAT với tên là 4 chữ số ngẫu nhiên trong thư mục TEMP của người dùng (ví dụ: 4948.bat). Tập lệnh này thiết lập môi trường bằng cách gọi các tiện ích hệ thống như Conhost.exe và Attrib.exe để cấp quyền thực thi cho bước tiếp theo.

Hình 6. BAT file thiết lập môi trường cho các bước tiếp theo

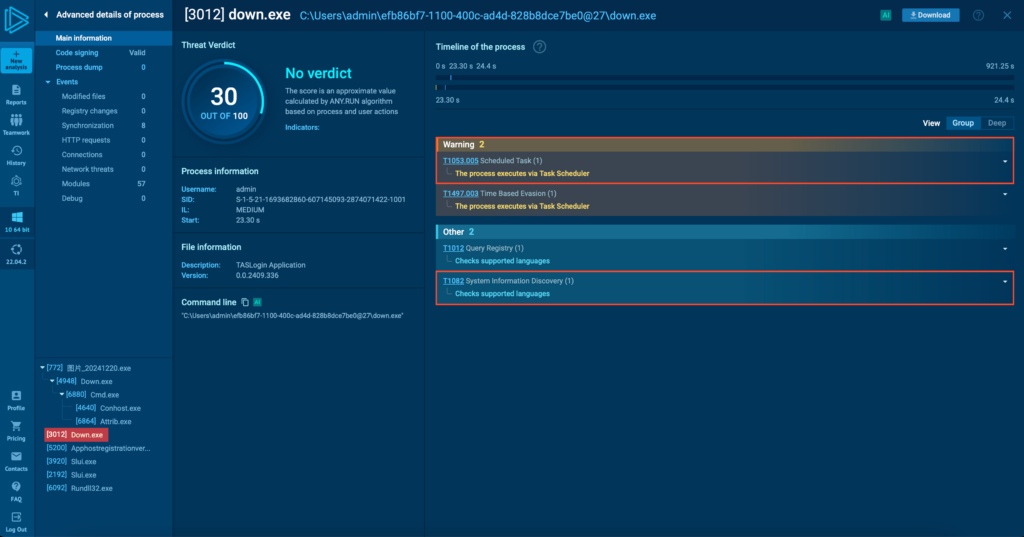

Sau đó, kẻ tấn công sẽ truy vấn các ngôn ngữ được hệ thống sử dụng, một chiến thuật thường thấy trong ransomware. Nó được sử dụng để tránh nhắm mục tiêu vào các khu vực cụ thể, nhằm giảm nguy cơ bị các cơ quan chức năng sở tại điều tra. Nó cũng tự lên lịch để chạy định kỳ thông qua Task Scheduler, đóng vai trò là một phương pháp duy trì dự phòng.

Hình 7. Zhong tự lập lịch thông qua Task Scheduler và kiểm tra ngôn ngữ hệ thống

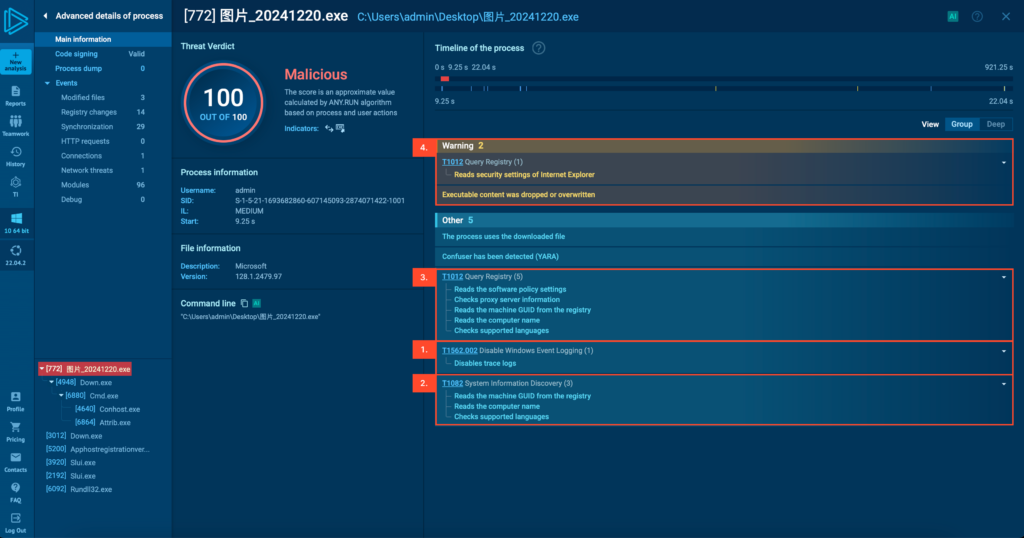

Tiếp theo, Zhong vô hiệu hóa trace log (phần 1 trong hình bên dưới) và khởi tạo các tiến trình do thám hệ thống. Điều này bao gồm việc đọc các registry keys để thu thập thông tin như tên máy chủ, GUID, proxy, chính sách phần mềm và ngôn ngữ được hỗ trợ (phần 2 và 3). Nó cũng đánh giá các thiết lập bảo mật Internet Explorer/Edge (phần 4).

Hình 8. Các bước chuẩn bị, do thám và lẩn trốn của Zhong stealer trong thực tế

Giai đoạn 4: Đánh cắp thông tin xác thực và trích xuất dữ liệu

Từ giai đoạn này, mã độc mới thực sự bắt đầu các hành động. Zhong thiết lập sự duy trì trên hệ thống bằng cách thêm registry key (phần 1 trong hình bên dưới) tại:

HKEY_CURRENT_USER\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN

Tiếp theo, nó thu thập thông tin xác thực của trình duyệt và dữ liệu extension (phần 2) trước khi kết nối với máy chủ C2 của nó trên cổng 1131 (phần 3) để trích xuất thông tin bị đánh cắp.

Hình 9. Các bước duy trì sự tồn tại, đánh cắp thông tin và giao tiếp với C2 server của mã độc

Chiến dịch Zhong Stealer nhấn mạnh mức độ tinh vi ngày càng tăng của các mối đe dọa mạng nhắm vào các công ty công nghệ tài chính và tiền điện tử. Khả năng đánh cắp thông tin đăng nhập và dữ liệu nhạy cảm của phần mềm độc hại gây ra rủi ro nghiêm trọng cho các tổ chức xử lý giao dịch tài chính và tài sản kỹ thuật số.

Các IOCs liên quan đến mã độc Zhong Stealer

File hash

| 778b6521dd2b07d7db0eaeaab9a2f86b | MD5 |

| ce120e922ed4156dbd07de8335c5a632974ec527 | SHA1 |

| 02244934046333f45bc22abe6185e6ddda033342836062afb681a583aa7d827f | SHA256 |

| 1abffe97aafe9916b366da57458a78338598cab9742c2d9e03e4ad0ba11f29bf | SHA256 |

| 4eaebd93e23be3427d4c1349d64bef4b5fc455c93aebb9b5b752981e9266488e | SHA256 |

| dd44dabff536a1aa9b845dd891ad483162d4f28913344c93e5d59f648a186098 | SHA256 |

| e46779869c6797b294cb097f47027a5c52466fd11112b6ccd52c569578d4b8cd | SHA256 |

URL

| hxxps://kkuu.oss-cn-hongkong.aliyuncs[.]com/ss/TASLogin.log |

| hxxps://kkuu.oss-cn-hongkong.aliyuncs[.]com/ss/TASLoginBase.dll |

| hxxps://kkuu.oss-cn-hongkong.aliyuncs[.]com/ss/down.exe |

| hxxps://kkuu.oss-cn-hongkong.aliyuncs[.]com/ss/uu.txt |

zhongmaziil992@outlook.com |

Hostname

kkuu.oss-cn-hongkong.aliyuncs[.]com |

IP

| 156.245.23.188 |

| 47.79.64.228 |

Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến mã độc này:

Giáo dục và nâng cao nhận thức: Hướng dẫn nhân viên nhận diện các chiến thuật lừa đảo (phishing) và tránh mở các tệp đính kèm đáng ngờ.

Hạn chế mở tệp ZIP từ nguồn không xác thực: Ngăn chặn việc mở tệp ZIP từ các nguồn không đáng tin cậy và áp dụng chính sách bảo mật "zero-trust" để ngăn chặn truy cập trái phép.

Giám sát lưu lượng mạng ra ngoài: Theo dõi lưu lượng mạng để phát hiện kết nối C2 đáng ngờ, đặc biệt là những kết nối sử dụng các cổng phi tiêu chuẩn như 1131, một dấu hiệu quan trọng cho hoạt động của Zhong Stealer.

Phân tích tệp thực thi trong môi trường an toàn: Sử dụng công cụ phân tích mã độc để kiểm tra hành vi của các tệp thực thi chưa xác định.

Sử dụng phân tích hành vi chuyên sâu: Áp dụng phương pháp phân tích hành vi tiên tiến để chủ động ngăn chặn các mối đe dọa mới.