Lỗ hổng nghiêm trọng trong sản phẩm của SonicWall có nguy cơ bị tấn công ransomware

Just a SOC Analyst ^^

Một lỗ hổng nghiêm trọng trong sản phẩm của hãng SonicWall được công bố vào 22/08/2024, hiện tại đã được phát hành bản vá, CVE-2024-40766 có thể đã bị khai thác trong các cuộc tấn công bằng ransomware.

1. Chi tiết lỗ hổng

Định danh lỗ hổng: CVE-2024-40766

Mức độ nghiêm trọng: Critical

Điểm CVSSv3: 9.8

Mô tả chung: Một lỗ hổng trong việc kiểm soát truy cập đã được xác định trong chức năng management access trên SonicWall SonicOS, có nguy cơ truy cập trái phép tới tài nguyên và trong điều kiện cụ thể có thể làm crash hệ thống tường lửa.

Phiên bản bị ảnh hưởng:

Các thiết bị SonicWall Gen 5 có SonicOS phiên bản dưới hoặc bằng 5.9.2.14-12o.

Các thiết bị SonicWall Gen 6 có SonicOS phiên bản dưới hoặc bằng 6.5.4.14-109n.

Các thiết bị SonicWall Gen 7 có SonicOS phiên bản dưới hoặc bằng 7.0.1-5035.

2. Mức độ ảnh hưởng

Phía SonicWall chưa chia sẻ bất kỳ thông tin nào về các cuộc tấn công này, nhưng công ty SOC Arctic Wolf chỉ ra rằng CVE-2024-40766 có thể đã bị khai thác để tiến hành initial access vào hệ thống trong các cuộc tấn công ransomware Akira.

Công ty này cho biết: “Trong những hoạt động bất hợp pháp diễn ra gần đây, các chi nhánh của ransomware Akira đã thực hiện các cuộc tấn công ransomware sử dụng những kỹ thuật initial access liên quan đến việc xâm phạm tài khoản người dùng SSLVPN trên các thiết bị SonicWall”.

“Phân tích thêm với mỗi trường hợp, các tài khoản bị xâm phạm được lưu trữ local trên chính thiết bị thay vì được tích hợp với giải pháp xác thực tập trung như Microsoft Active Directory. Ngoài ra, MFA đã bị vô hiệu hóa đối với tất cả các tài khoản bị xâm phạm và firmware của SonicOS trên các thiết bị bị ảnh hưởng nằm trong các phiên bản dễ bị tấn công bởi CVE-2024-40766,” công ty này cho biết thêm.

Arctic Wolf chưa tuyên bố rõ ràng rằng CVE-2024-40766 đã bị khai thác trong các cuộc tấn công ransomware này, nhưng để ngỏ kết luận rằng có khả năng rất lớn 2 vụ việc này có liên quan đến nhau.

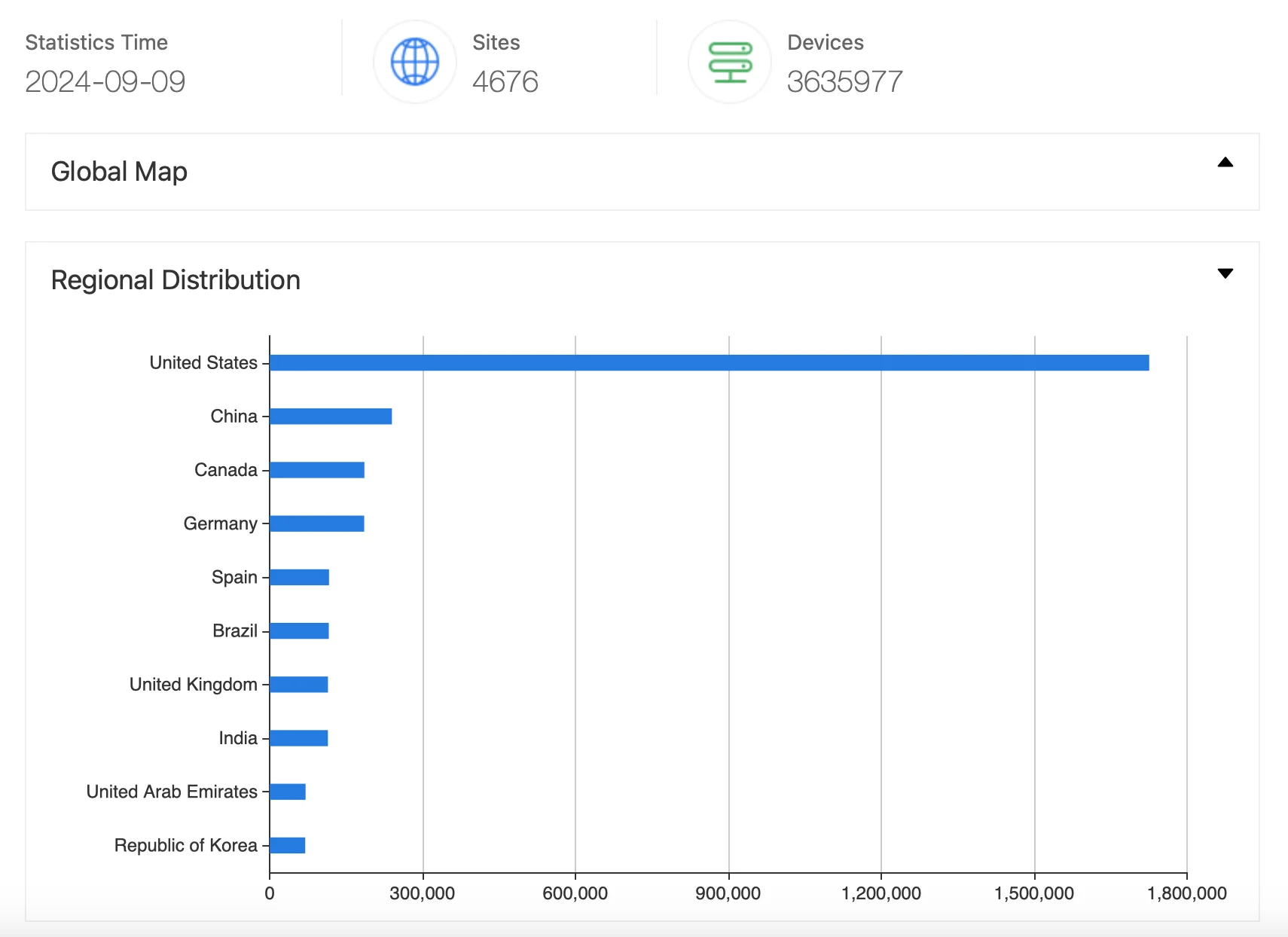

Ngoài ra, một khảo sát trên ZoomEye cho thấy có hơn 3,5 triệu phiên bản tường lửa SonicWall dính lỗ hổng này, có thể dẫn đến nguy cơ bùng phát một chiến dịch tấn công rộng lớn.

3. Khuyến nghị

Phía FPT Threat Intelligence khuyến nghị tổ chức và cá nhân một số cách để phòng chống chiến dịch này:

Cập nhật bản vá: Cập nhật bản vá trên các thiết bị của SonicWall theo khuyến nghị của hãng.

Hạn chế quyền truy cập: Giới hạn quyền truy cập firewall management với các nguồn đáng tin cậy và/hoặc đảm bảo không thể truy cập firewall WAN management từ mạng công cộng. Tương tự với quyền truy cập vào SSLVPN.