Lỗi bảo mật UEFI Secure Boot mở đường cho phần mềm độc hại xâm nhập

Tổng quan

Một báo cáo gần đây của ESET đã phát hiện ra một lỗ hổng cho phép vượt qua UEFI Secure Boot, ảnh hưởng đến phần lớn các hệ thống dựa trên UEFI. Lỗ hổng này mang tên CVE-2024-7344. Việc khai thác lỗ hổng này dẫn đến việc thực thi mã không đáng tin cậy trong quá trình khởi động hệ thống, cho phép kẻ tấn công dễ dàng triển khai UEFI độc hại như Bootkitty hoặc BlackLotus ngay cả trên các hệ thống đã bật UEFI Secure Boot, bất kể hệ điều hành đã cài đặt.

Do lỗ hổng xảy ra ở giai đoạn khởi động, mã độc có thể có quyền kiểm soát hệ thống trước khi hệ điều hành và các biện pháp bảo mật khác được tải.

Phát hiện chính

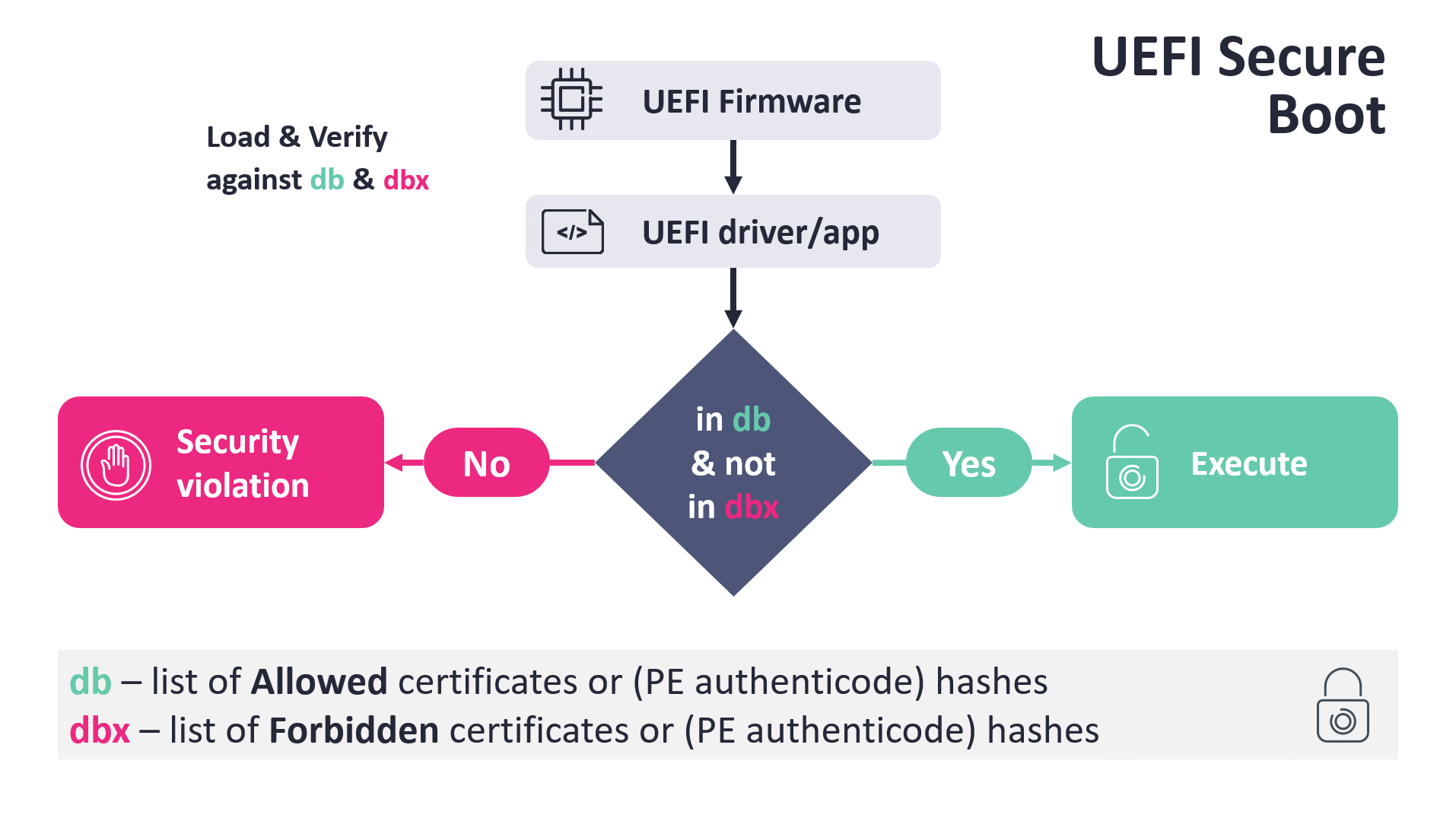

UEFI Secure Boot là một tính năng bảo mật được thiết kế để ngăn chặn việc thực thi mã không tin cậy trong quá trình khởi động máy tính, bằng cách kiểm tra chữ ký số của các phần mềm trước khi chúng được tải. Tuy nhiên, lỗ hổng này cho phép kẻ tấn công vượt qua các kiểm tra đó, từ đó tải bootkit – phần mềm độc hại có khả năng ẩn mình trong quá trình khởi động hệ thống.

Khi UEFI Boot Manager tiến hành tải một ứng dụng khởi động, chẳng hạn như Windows Boot Manager, shim, GRUB2, nó sẽ xác minh tệp nhị phân của ứng dụng khởi động dựa trên hai mã Secure.

- db – danh sách các chứng chỉ được phép hoặc mã PE Authenticode.

- dbx – danh sách các chứng chỉ bị cấm hoặc mã PE Authenticode.

Một số đặc điểm chính của Malicious bootkits trong chiến dịch tấn công

Can thiệp vào quá trình khởi động: Bootkits lây nhiễm vào Master Boot Record (MBR), Volume Boot Record (VBR), hoặc các phần khác của hệ thống khởi động UEFI/BIOS, cho phép chúng khởi động trước cả hệ điều hành và các biện pháp bảo mật khác.

Khả năng ẩn mình: Vì bootkits hoạt động ở cấp độ rất thấp của hệ thống, chúng có thể tránh được sự phát hiện của phần mềm diệt virus thông thường và các công cụ bảo mật khác.

Kiểm soát toàn diện: Sau khi lây nhiễm thành công, bootkits có thể cấp cho kẻ tấn công quyền truy cập và kiểm soát toàn bộ hệ thống. Chúng có thể tải các phần mềm độc hại khác, đánh cắp dữ liệu, hoặc sử dụng máy tính trong các cuộc tấn công khác mà người dùng không hay biết.

Khó khăn trong việc loại bỏ: Do vị trí lây nhiễm của bootkits trong quá trình khởi động, việc phát hiện và loại bỏ chúng rất phức tạp và thường yêu cầu các biện pháp khắc phục đặc biệt như sử dụng công cụ cứu hộ từ bên ngoài hoặc cài đặt lại hệ điều hành.

Các phiên bản bị ảnh hưởng

Howyar SysReturn phiên bản trước 10.2.023_20240919

Greenware GreenGuard phiên bản trước 10.2.023-20240927

Radix SmartRecovery phiên bản trước 11.2.023-20240927

Sanfong EZ-back System phiên bản trước 10.3.024-20241127

WASAY eRecoveryRX phiên bản trước 8.4.022-20241127

CES NeoImpact phiên bản trước 10.1.024-20241127

SignalComputer HDD King phiên bản trước 10.3.021-20241127

Các giai đoạn tấn công

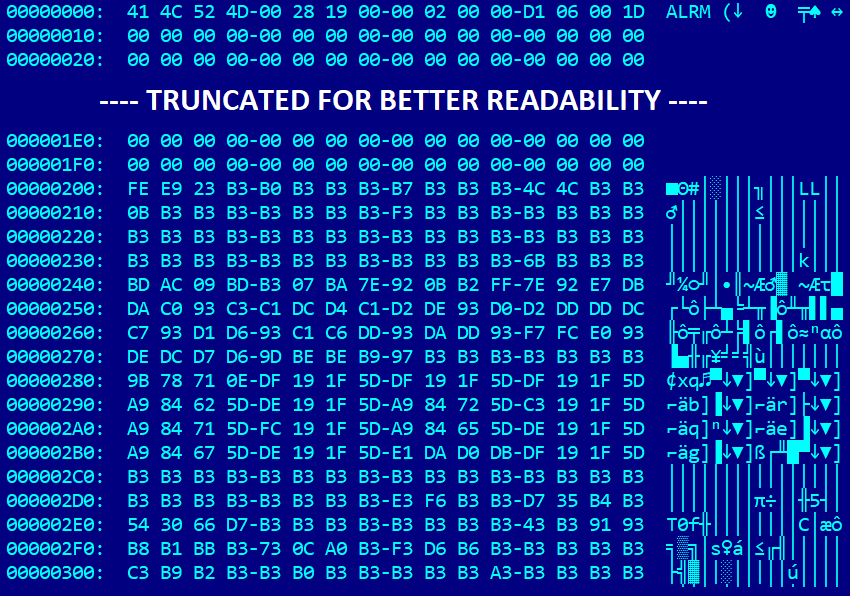

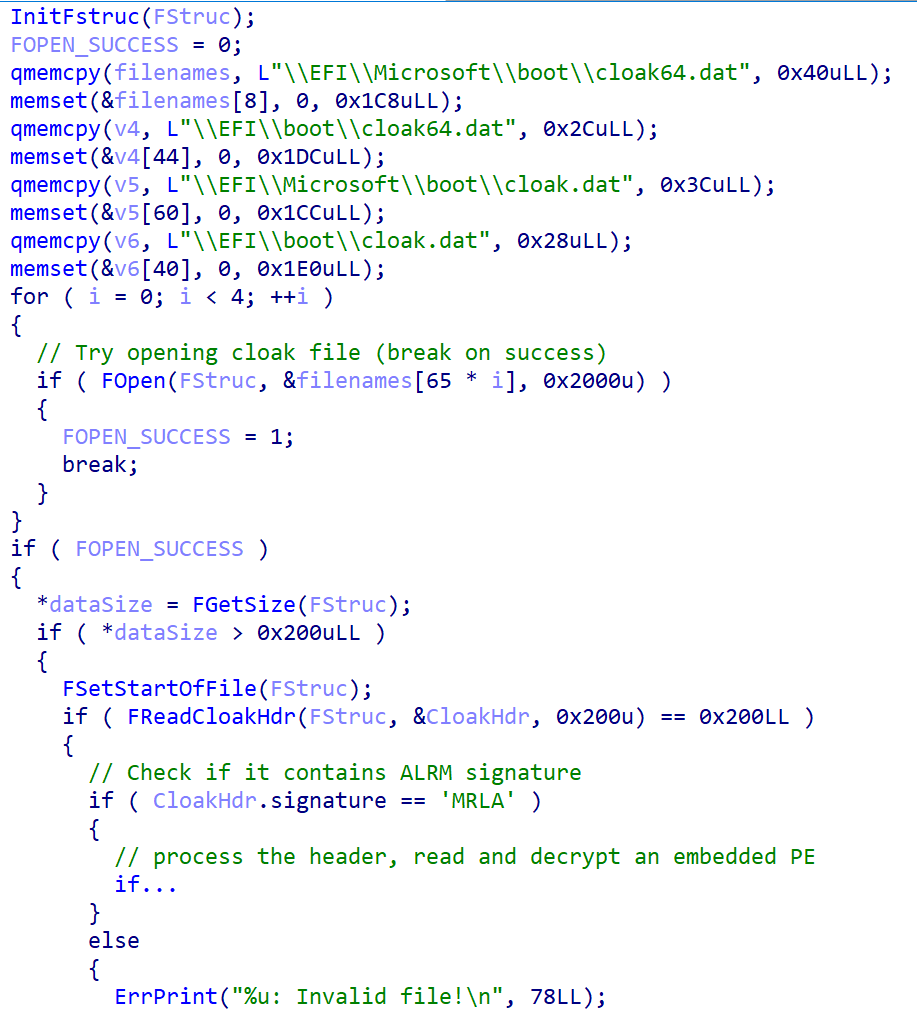

Trong chiến dịch lần này, kẻ tấn công đã lợi dụng lỗ hổng mang tên - CVE-2024-7344 để thực thi các hành vi bất thường lên hệ thống. Kẻ tấn công tạo một tệp UEFI binary độc hại, được lưu dưới tên

“cloak.dat”và triển khai cùng với ứng dụng UEFI có chữ ký của Microsoft có tên là“loading.efi”.

File

cloak.datđược sử dụng bởi phần mềm SysReturn - là một công cụ khai thác (exploit) phần mềm độc hại được sử dụng để khai thác lỗ hổng trong UEFI Secure Boot. SysReturn thực hiện điều này bằng cách tận dụng khả năng của các ứng dụng UEFI bị lỗi để đẩy các tệp nhị phân không được ký (nhưcloak.dat).

Sau khi UEFI Secure Boot tệp “loading.efi” sẽ cố gắng đẩy các file .dat vào phân vùng EFI

\EFI\Microsoft\boot\cloak64.dat

\EFI\boot\cloak64.dat

\EFI\Microsoft\boot\cloak.dat

\EFI\boot\cloak.dat

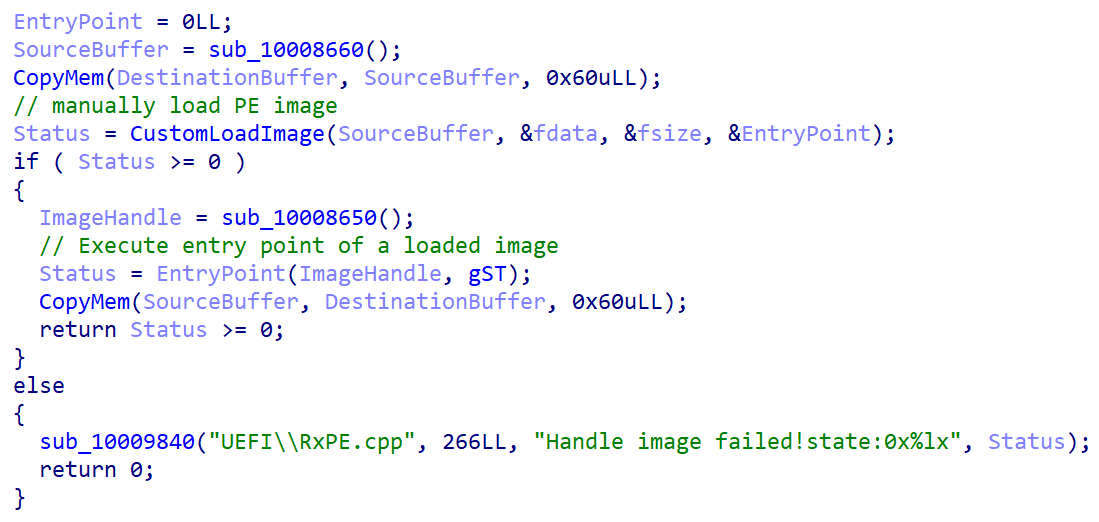

Sau đó một loạt hành vi tải và thực thi tệp PE từ

cloak.datvà thực hiện khai thác. Từ đây cho phép kẻ tấn công kiểm soát hoàn toàn quy trình khởi động hệ thống, dẫn đến khả năng thực thi mã độc hại trước khi hệ điều hành khởi động, tạo điều kiện cho việc thiết lập các bootkit khó phát hiện và loại bỏ.

Việc khai thác lỗ hổng này không chỉ giới hạn ở các hệ thống có cài đặt phần mềm khôi phục bị ảnh hưởng, vì kẻ tấn công có thể mang bản sao tệp nhị phân

Reloader.efidễ bị tấn công của riêng chúng tới bất kỳ hệ thống UEFI nào có đăng ký chứng chỉ UEFI của bên thứ ba của Microsoft.

IOCs

Tệp độc hại

cloak.datbootx64.efishellx64.efi

Hoạt động mã độc

CopyMemFReadCloakHdrEntryPoint(thực thi mã nhị phân được nạp thủ công).

Mã Hash:

cdb7c90d3ab8833d5324f5d8516d41fa990b9ca721fe643fffaef9057d9f9e48

e9e4b5a51f6a5575b9f5bfab1852b0cb2795c66ff4b28135097cba671a5491b9

Khuyến nghị

Cập nhật từ nhà cung cấp phần mềm:

Howyar đã phát hành bản cập nhật cho ứng dụng "Reloader" để khắc phục lỗ hổng này. Người dùng nên truy cập trang web chính thức của Howyar để tải xuống và cài đặt phiên bản mới nhất của phần mềm.

Cập nhật cơ sở dữ liệu Secure Boot (DBX):

- UEFI Forum đã cập nhật danh sách thu hồi (revocation list) để ngăn chặn việc thực thi các ứng dụng UEFI bị ảnh hưởng. Người dùng nên cập nhật cơ sở dữ liệu DBX của hệ thống để đảm bảo các ứng dụng không an toàn bị chặn.

Cập nhật firmware và hệ điều hành:

Các nhà sản xuất bo mạch chủ và thiết bị có thể phát hành bản cập nhật firmware để giải quyết lỗ hổng này. Người dùng nên kiểm tra trang web của nhà sản xuất để biết thông tin chi tiết và cập nhật firmware nếu có.

Đảm bảo hệ điều hành được cập nhật đầy đủ các bản vá bảo mật mới nhất từ nhà cung cấp.

Kết luận

Trong những năm gần đây, số lượng lỗ hổng UEFI được phát hiện và việc không vá chúng hoặc thu hồi các tệp nhị phân dễ bị tấn công trong một khoảng thời gian hợp lý cho thấy rằng ngay cả một tính năng thiết yếu như UEFI Secure Boot cũng không nên được coi là rào cản không thể xuyên thủng.

Bên cạnh đó việc khai thác và hoạt động của lỗ hổng này cho thấy tầm quan trọng của việc duy trì bảo mật cho quy trình khởi động UEFI và áp dụng các bản cập nhật bảo mật kịp thời.