Một tấm ảnh, cả thiết bị bị ‘nghe lén’ - Samsung bị tấn công ra sao?

Gần đây, hãng nghiên cứu bảo mật Unit 42 (thuộc Palo Alto Networks) đã công bố chi tiết về chiến dịch gián điệp nhắm vào các thiết bị Samsung Galaxy.

Tổng quan

Gần đây một sự kiện nguy hiểm được ghi nhận chỉ với một bức ảnh tưởng chừng vô hại gửi qua WhatsApp, nhưng lại ảnh hưởng đến toàn bộ chiếc điện thoại Samsung Galaxy của bạn, tệ hơn là chúng có thể bị kiểm soát hoàn toàn bởi kẻ tấn công. Không cần nhấp vào đường link, không cần cài đặt ứng dụng lạ, chỉ một file hình duy nhất cũng đủ mở cánh cửa cho kẻ tấn công xâm nhập, nghe lén, và đánh cắp mọi dữ liệu cá nhân.

Chiến dịch gián điệp tinh vi đó được các chuyên gia nghiên cứu của Unit 42 (Palo Alto Networks) vén màn với cái tên “phần mềm gián điệp LANDFALL”, khai thác lỗ hổng zero-day CVE-2025-21042 trong các thiết bị Samsung Galaxy. Điều đáng sợ là cuộc tấn công được triển khai qua những bức ảnh ngụy trang trông hoàn toàn bình thường - thứ mà hầu hết chúng ta vẫn mở mỗi ngày. Vậy hãy cùng nhau khám phá xem chiến dịch lần này tinh vi và đáng sợ đến mức nào?

Mô tả lỗ hổng

Mã lỗ hổng: CVE-2025-21042.

Điểm CVSS: 8.8/10, cho thấy mức độ nghiêm trọng cao.

Cơ chế tấn công: là một lỗi out-of-bounds write (CWE-787) trong thư viện xử lý ảnh của Samsung (

libimagecodec.quram.so).Hậu quả: Có khả năng bị khai thác từ xa và nguy cơ RCE.

Phạm vi ảnh hưởng

Tất cả thiết bị Samsung Galaxy sử dụng thư viện

libimagecodec.quram.sotrước bản SMR Apr‑2025 Release 1Thiết bị flagship như Galaxy S22, S23, S24, Z Fold4, Z Flip4

Phạm vi hệ điều hành: Android 13

Chi tiết chiến dịch

Như đã đề cập trước đó thì lỗ hổng lần này tồn tại do lỗi Out-of-bounds write (viết vượt vùng bộ nhớ được cấp phát). Hiểu đơn giản là kẻ tấn công có thể ghi vào bộ nhớ từ đó dẫn đến ghi đè dữ liệu và làm hỏng cấu trúc bộ nhớ và có thể chuyển hướng luồng điều khiển.

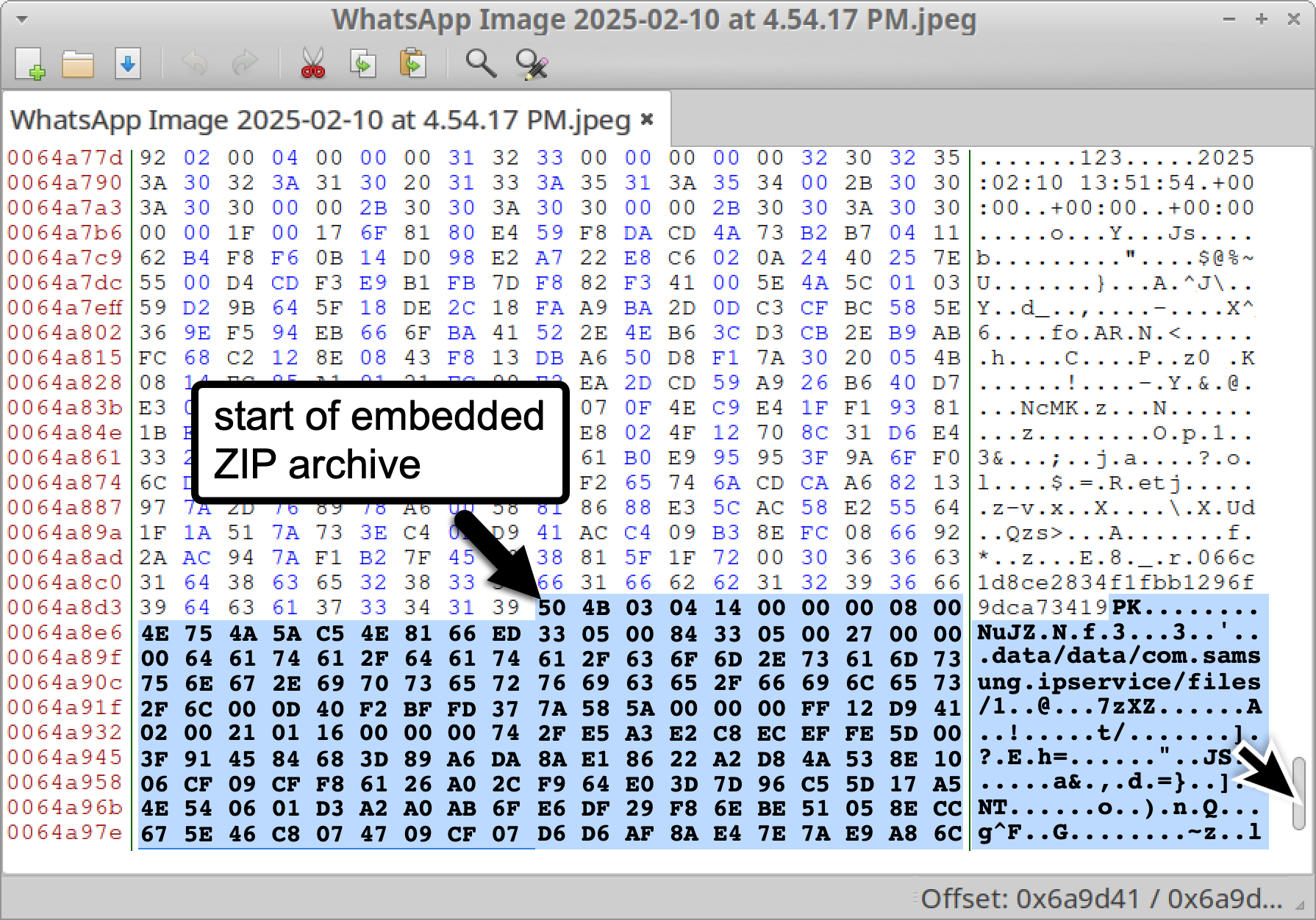

Đầu tiên kẻ tấn công sẽ tạo một file ảnh DNG/JPEG có định dạng như: “IMG-20240723-WA0000.jpg” hoặc “WhatsApp Image 2025-02-10 at 4.54.17 PM.jpeg”. Điểm đáng lo ngại là file này chứa không chỉ dữ liệu ảnh thông thường mà còn là một ZIP archive được ghép kèm vào cuối file ảnh (append) để chứa thư viện (.so) độc hại.

Sau đó kẻ tấn công sẽ phân phối các file ảnh này qua WhatsApp, lợi dụng việc ứng dụng tự động xử lý media.

Khi WhatsApp nhận file ảnh và gọi API native để hiển thị, preview cũng như thumbnail, libimagecodec.quram.so sẽ thực hiện các bước chính sau:

Nhận và kiểm tra container/format

Phân giải header và metadata

Xử lý các đoạn dữ liệu (segments / strips / tiles)

Giải nén / decode pixel data

Tạo thumbnail / tạo preview / xử lý màu

Xử lý phần dữ liệu đính kèm / non-image (nếu có)

Và đây chính là điểm yếu nhất “Xử lý phần dữ liệu đính kèm / non-image”. Một số file có thể append dữ liệu không phải ảnh (ví dụ ZIP archive được ghép vào cuối DNG/JPEG). Nếu decoder cố gắng parse hoặc giải nén các block đó mà không kiểm tra kích thước thực tế, có thể dẫn đến out-of-bounds.

Và đương nhiên từ đây kẻ tấn công có thể thực thi RCE một cách dễ dàng, từ đó sẽ kích hoạt các component độc hại nhằm duy trì và leo thang đặc quyền. LANDFALL khi đó có khả năng rất mạnh:

Ghi âm từ microphone, ghi âm cuộc gọi.

Theo dõi vị trí GPS chính xác.

Truy cập ảnh, danh bạ, lịch sử cuộc gọi, tin nhắn SMS/MMS, file, cơ sở dữ liệu ứng dụng.

Kiểm tra tình trạng thiết bị (IMEI, IMSI, SIM, thông tin Bluetooth, các ứng dụng cài đặt).

Có khả năng nâng quyền, duy trì ẩn mình, và gỡ bỏ dấu vết bằng việc thao túng SELinux.

Theo như các chuyên gia nhận định thì hậu quả mà chiến dịch để lại nếu bị xâm nhập thành công cũng rất lớn:

Người dùng bị mất toàn bộ quyền riêng tư: thiết bị bị “nghe lén”, “theo dõi”, dữ liệu cá nhân bị trích xuất gần như hoàn toàn.

Đối với doanh nghiệp hoặc các cá nhân chính phủ, việc bị giám sát có thể dẫn đến rò rỉ thông tin quan trọng, tác động lớn tới an ninh quốc gia hoặc tổ chức.

Vì lỗ hổng này trước đó chưa được công khai và bị khai thác từ 2024 nên khả năng bị xâm hại mà không biết là rất cao.

Kết luận

Chiến dịch LANDFALL là minh chứng rõ ràng rằng một lỗ hổng tưởng chừng nhỏ trong thư viện xử lý ảnh có thể trở thành vũ khí gián điệp tinh vi. Chỉ cần một bức ảnh được thiết kế riêng biệt được gửi qua ứng dụng nhắn tin, kẻ tấn công có thể thực thi mã từ xa, truy cập dữ liệu nhạy cảm và duy trì kiểm soát thiết bị mà nạn nhân gần như không hay biết.

CVE‑2025‑21042 không chỉ ảnh hưởng đến người dùng cá nhân mà còn là mối đe dọa nghiêm trọng đối với doanh nghiệp, tổ chức và cơ quan chính phủ, đặc biệt với những ai sở hữu thiết bị Samsung Galaxy chưa được vá. Phạm vi ảnh hưởng rộng, từ các flagship Galaxy S22/S23/S24 cho đến dòng Z Fold/Flip, và trên các phiên bản Android 13–15, cho thấy tầm quan trọng của việc quản lý bản vá kịp thời.

Chiến dịch này cũng nhấn mạnh một thực tế đáng lo ngại: trong kỷ nguyên số, ngay cả những file media tưởng chừng vô hại cũng có thể trở thành công cụ xâm nhập tinh vi. Vì vậy, ngoài việc cập nhật firmware, các biện pháp như tắt auto-download media, hạn chế quyền truy cập ứng dụng, triển khai EDR/MDM và giám sát IoC là cực kỳ quan trọng để bảo vệ người dùng và tổ chức.

Khuyến nghị

CẬP NHẬT NGAY — hệ điều hành và firmware Samsung

Cập nhật SMR/patch security của Samsung lên phiên bản mới nhất (bản vá CVE-2025-21042 được phát hành trong SMR Apr-2025). Việc này là biện pháp hiệu quả nhất để đóng lỗ hổng thực thi mã từ file ảnh.

Tắt auto-download và hiển thị media trong WhatsApp

- Tắt tự động tải ảnh/video trong WhatsApp (Storage & Data → Media auto-download) và tắt Media visibility để tránh việc app tự xử lý hoặc hiển thị file ngay khi nhận.

Kiểm soát quyền (permissions)

- Xem và thu hẹp quyền của các ứng dụng: microphone, camera, location, SMS, storage. Chỉ cấp quyền “While using the app” hoặc tắt hoàn toàn nếu không cần.

Cài và chạy phần mềm bảo mật

- Dùng ứng dụng bảo mật di động đáng tin cậy (Google Play Protect + Mobile AV/EDR) và chạy quét toàn bộ nếu nghi ngờ.

Nâng cao nhận thức và đào tạo

Đào tạo nhân viên: cảnh giác với file media nhận từ nguồn không tin cậy, ngay cả khi trông giống ảnh bình thường.

Hướng dẫn: không bật auto-download media; nếu nghi ngờ file, yêu cầu gửi lại dưới dạng link an toàn hoặc xác minh nguồn.

Lập chính sách dùng thiết bị cho nhân viên có truy cập dữ liệu nhạy cảm: bắt buộc MDM, hạn chế BYOD, kiểm tra định kỳ.

IOC

Hash file

9297888746158e38d320b05b27b0032b2cc29231be8990d87bc46f1e06456f93

b06dec10e8ad0005ebb9da24204c96cb2e297bd8d418bc1c8983d066c0997756

c0f30c2a2d6f95b57128e78dc0b7180e69315057e62809de1926b75f86516b2e

b975b499baa3119ac5c2b3379306d4e50b9610e9bba3e56de7dfd3927a96032d

29882a3c426273a7302e852aa77662e168b6d44dcebfca53757e29a9cdf02483

b45817ffb0355badcc89f2d7d48eecf00ebdf2b966ac986514f9d971f6c57d18

ffeeb0356abb56c5084756a5ab0a39002832403bca5290bb6d794d14b642ffe2

d2fafc7100f33a11089e98b660a85bd479eab761b137cca83b1f6d19629dd3b0

C2 (Command & Control)

45.155.250[.]158

46.246.28[.]75

[91.132.92[](https://unit42.paloaltonetworks.com/landfall-is-new-commercial-grade-android-spyware/?utm_source=chatgpt.com).]35

[92.243.65[](https://unit42.paloaltonetworks.com/landfall-is-new-commercial-grade-android-spyware/?utm_source=chatgpt.com).]240

192.36.57[.]56

194.76.224[.]127

brightvideodesigns[.]com

hotelsitereview[.]com

healthyeatingontherun[.]com

projectmanagerskills[.]com