Nhóm tin tặc ToddyCat tích cực khai thác phần mềm diệt virus của ESET để thực thi mã độc

Trong thời gian gần đây phía FPT Threat Intelligence đã ghi nhận một chiến dịch khai thác tích cực vào phần mềm diệt Virus ESET. Nhóm tin tặc ToddyCat đã lợi dụng lỗ hổng CVE-2024-11859 để thực thi mã độc một cách âm thầm trên các hệ thống bị xâm nhập. Lỗ hổng này cho phép kẻ tấn công có quyền quản trị trên hệ thống tải và thực thi một thư viện liên kết động (DLL) độc hại thông qua kỹ thuật "DLL search order hijacking".

Tổng quan

ToddyCat là một nhóm tin tặc có tổ chức (APT) hoạt động từ năm 2020, chuyên tấn công các tổ chức chính phủ và quân sự tại châu Âu và châu Á. Nhóm này được biết đến với việc sử dụng các phần mềm độc hại tùy chỉnh như backdoor Samurai và trojan Ninja để thực hiện các cuộc tấn công phức tạp.

Trong giai đoạn đầu, ToddyCat tập trung vào việc khai thác lỗ hổng trên các máy chủ Microsoft Exchange, bao gồm cả lỗ hổng ProxyLogon, để xâm nhập vào hệ thống mục tiêu. Sau khi xâm nhập, nhóm này triển khai các backdoor như Samurai để duy trì quyền truy cập và thực thi mã từ xa.

Chi tiết lỗ hổng

Mã lỗ hổng: CVE-2024-11859

Điểm CVSS: 6.8/10, mức độ nguy hiểm trung bình

Phạm vi ảnh hưởng:

ESET Endpoint Antivirus / ESET Endpoint Security: Phiên bản bị ảnh hưởng từ 7.0 đến 10.1

ESET NOD32 Antivirus / ESET Internet Security / ESET Smart Security Premium: Phiên bản bị ảnh hưởng từ 13.0 đến 17.0

ESET Server Security for Microsoft Windows Server: Phiên bản bị ảnh hưởng từ 7.0 đến 10.1

ESET File Security for Microsoft Windows Server: Phiên bản bị ảnh hưởng từ 7.0 đến 9.0

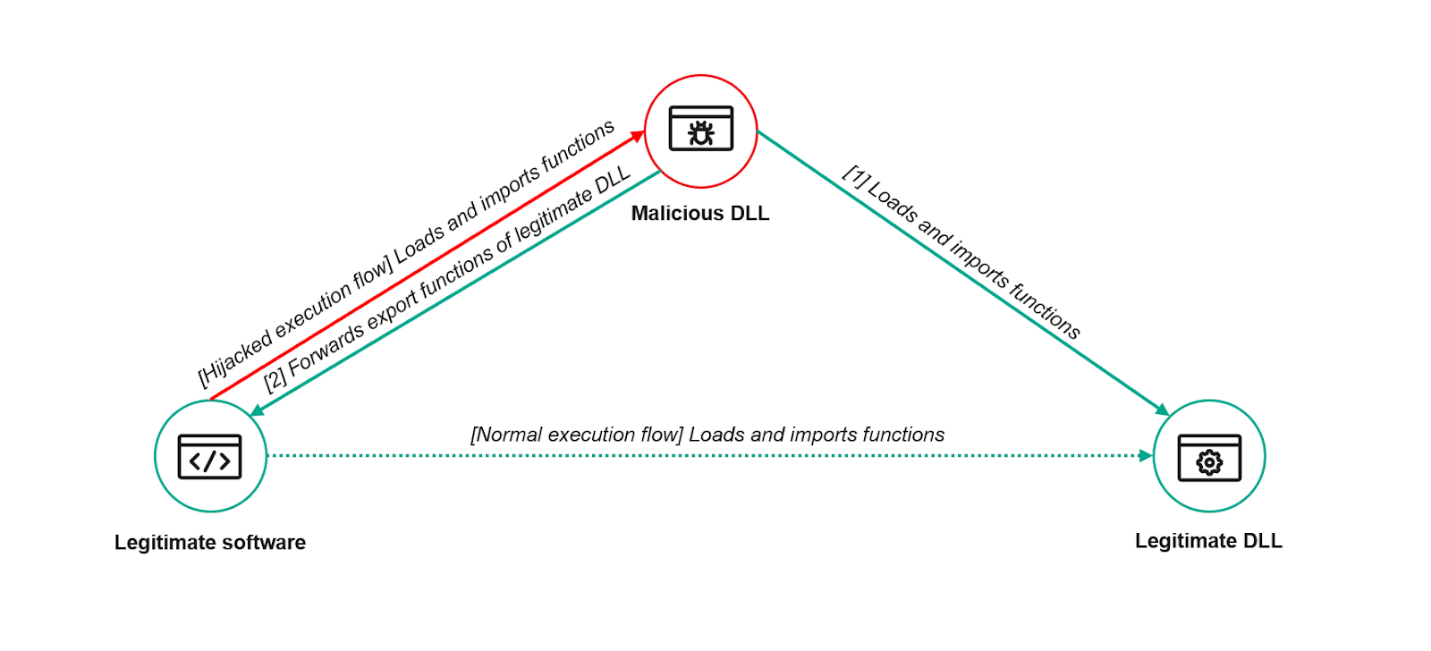

Cơ chế tấn công: Kẻ tấn công có thể thực hiện tấn công thông qua kỹ thuật "DLL Search Order Hijacking" – một hình thức tấn công khai thác cách ứng dụng tìm và tải thư viện động (DLL) trên Windows.

Hậu quả: Có thể dẫn đến thực thi mã từ xa, cho phép kẻ tấn công chạy mã tùy ý, đánh cắp dữ liệu nhạy cảm hoặc xâm nhập vào toàn bộ hệ thống.

Điều kiện khai thác

Kẻ tấn công đã có quyền quản trị (admin) trên máy.

Có thể ghi tệp vào cùng thư mục với nơi

ecls.exeđược thực thi.Người dùng hoặc phần mềm khác cần thực thi

ecls.exe(có thể bị kẻ tấn công kích hoạt gián tiếp).

Chi tiết chiến dịch

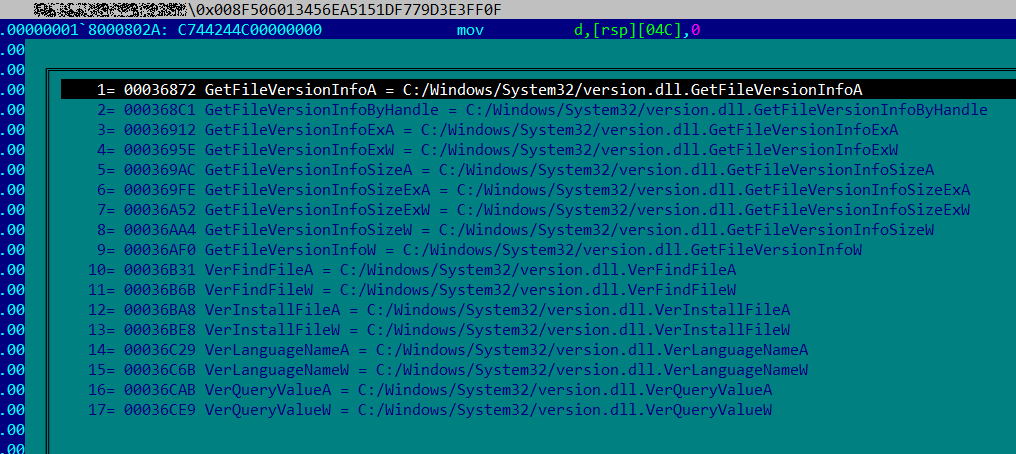

- Bước đầu nhóm tin tặc sẽ tạo một tệp

.dllđộc hại có tên:version.dllvới các hàm phải được proxy lại đầy đủ khi đó tệp độc hại này mới có thể chạy ổn định và không gây lỗi choecls.exe.

- Tệp DLL độc hại này nó sẽ tải tất cả các hàm hợp lệ nhưng thay vì thực hiện chúng, nó sẽ chuyển hướng các cuộc gọi đến các chức năng này sang DLL ban đầu. Bằng cách này, một ứng dụng tải thư viện độc hại sẽ tiếp tục hoạt động như bình thường.

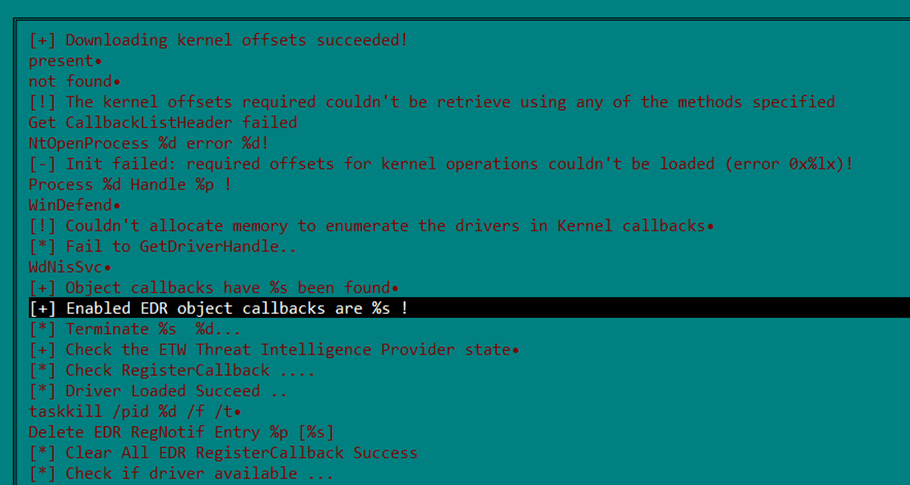

- Nhóm tin tặc đã sử dụng một công cụ “TCESB tool” nhằm thực hiện dò và tắt các tiến trình AV, vô hiệu hóa callback của hệ thống và dọn sạch dấu vết trong registry liên quan đến AV/EDR

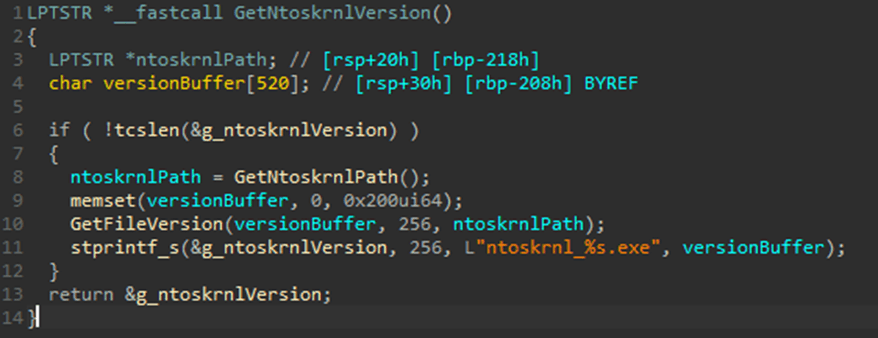

- Sau khi thực hiện rà soát và tắt các tiến trình AV, phần mềm độc hại TCESB sẽ tiếp tục kiểm tra các phiên bản của Windows kernel thông qua hàm

GetNtoskrnlVersion()nhằm vô hiệu hóa các thói quen thông báo của hệ thống.

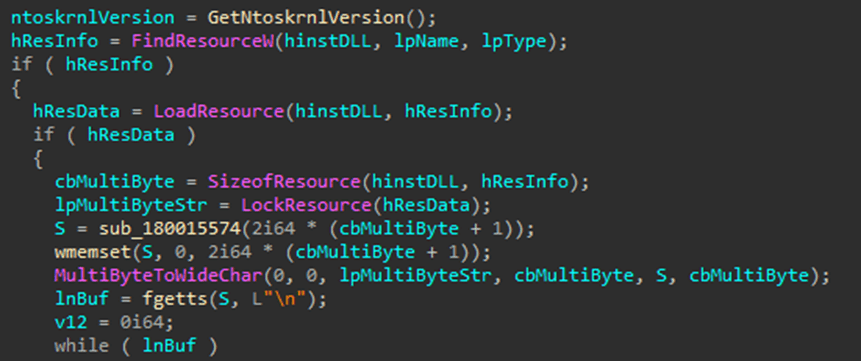

- Bước tiếp theo nhóm tin tặc sẽ thực hiện tải tải tài nguyên nhúng (

FindResourceW,LoadResource) đều có chứa shellcode, script độc hại, hoặc mã máy mã hóa. Bên cạnh đó hàmsub_186015574được những kẻ tấn công sử dụng nhằm mục đích làm rối quá trình phân tích và che dấu.

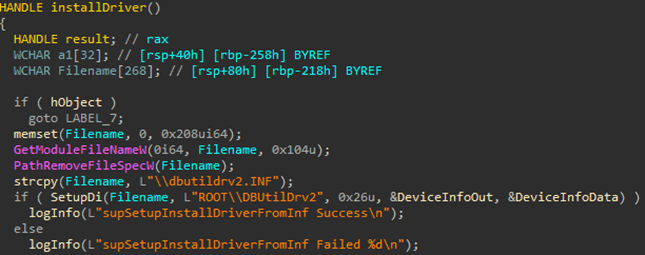

Một đoạn mã tấn công đặc biệt dùng driver kernel-mode cũng được những kẻ tấn công sử dụng nhằm:

Cài driver không rõ nguồn gốc vào trong Kernel

bypass UAC/Driver Signature.

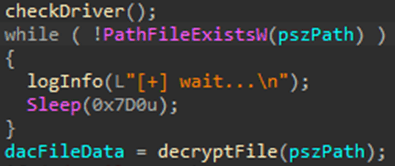

Sau khi đã thực hiện rà quét và xâm nhập, nhóm tin tặc sẽ bắt đầu khởi chạy các Payload độc hại của chúng. Một đoạn Code được sử dụng trong TCESB có liên quan tới hành vi "polling" (chờ file xuất hiện).

Mã độc sẽ chờ payload tải về từ server C2

Loader chờ file mã hóa xuất hiện để giải mã và thực thi

Sau khi người dùng khởi động ứng dụng ESET bị ảnh hưởng và từ đó payload độc hại sẽ được thực thi và gây ra nhiều ảnh hưởng đến máy nạn nhân:

Cài đặt backdoor, RAT

Chiếm quyền điều khiển toàn bộ hệ thống

Vô hiệu hóa chương trình bảo mật (chính là ESET)

Ẩn tiến trình, mã hóa hoặc xóa dữ liệu

IOC

File Hash:

D38E3830C8BA3A00794EF3077942AD96

008F506013456EA5151DF779D3E3FF0F

8795271F02B30980EBD9950FCC141304

B87944DCC444E4C6CE9BB9FB8A9C0DEF

DE39EE41D03C97E37849AF90E408ABBE

DACB62578B3EA191EA37486D15F4F83C

Khuyến nghị

Cập nhật phần mềm ngay lập tức

ESET Mail Security for Microsoft Exchange Server: \>= 11.1.10009.0ESET Security for Microsoft SharePoint Server: \>= 11.1.15003.0

Hạn chế quyền ghi thư mục

Đặt quyền thư mục cài đặt ESET chỉ cho SYSTEM và Administrators.

Kiểm tra các thư mục như:

C:\Program Files\ESET\,C:\ProgramData\ESET\,C:\Windows\Temp\

Kết luận

CVE-2024-11859 là lời nhắc nhở quan trọng về việc duy trì cập nhật phần mềm bảo mật và giám sát hành vi hệ thống. Dù lỗ hổng yêu cầu đặc quyền quản trị để khai thác, trong môi trường doanh nghiệp nơi người dùng có thể vô tình bị lừa cấp quyền hoặc bị tấn công nội bộ, mối đe dọa là rất nghiêm trọng.

Các tổ chức sử dụng sản phẩm của ESET nên ngay lập tức kiểm tra và triển khai bản vá, kết hợp các biện pháp giám sát và kiểm soát hệ thống phù hợp để đảm bảo an toàn tuyệt đối.