Phát hiện lỗ hổng RCE nghiêm trọng trong nền tảng tự động hóa n8n (CVE-2025-68613)

Mở đầu

Một lỗ hổng bảo mật cực kỳ nghiêm trọng vừa được công bố trong nền tảng tự động hóa quy trình n8n, cho phép thực thi mã từ xa (Remote Code Execution – RCE) thông qua cơ chế xử lý biểu thức phía máy chủ. Lỗ hổng được định danh là CVE-2025-68613, đạt điểm CVSS 9.9/10 (Critical).

Theo thống kê, có ít nhất 103.476 instance n8n đang tiềm ẩn nguy cơ bị khai thác trên Internet, phân bố chủ yếu tại Mỹ, Đức, Pháp, Brazil và Singapore. Với việc n8n được sử dụng rộng rãi trong doanh nghiệp, DevOps, AI workflow và tích hợp hơn 400 dịch vụ bên thứ ba, việc khai thác thành công có thể dẫn đến rò rỉ dữ liệu quy mô lớn, chiếm quyền hệ thống và xâm phạm chuỗi cung ứng CNTT.

Đáng chú ý, các hoạt động khai thác gia tăng mạnh vào thời điểm Giáng Sinh, khi đội ngũ giám sát an ninh bị phân tán nguồn lực — một chiến thuật quen thuộc của tội phạm mạng.

Tổng quan về n8n

n8n là một nền tảng workflow automation mã nguồn mở (fair-code), cho phép người dùng xây dựng các quy trình tự động bằng giao diện kéo–thả kết hợp với khả năng chạy JavaScript / Python tùy chỉnh.

Nền tảng này thường được sử dụng trong:

Tự động hóa xử lý dữ liệu

Điều phối API

AI pipeline & chatbot

DevOps / IT automation

CRM và quy trình nghiệp vụ

n8n có thể self-hosted hoặc dùng dưới dạng dịch vụ cloud, giúp tổ chức toàn quyền kiểm soát hạ tầng và dữ liệu.

Thông tin lỗ hổng CVE-2025-68613

Loại lỗ hổng: Remote Code Execution (RCE)

Mức độ: Critical

CVSS: 9.9/10

Nhà nghiên cứu phát hiện: Fatih Çelik

Thành phần bị ảnh hưởng: Engine đánh giá biểu thức (Expression Evaluation Engine)

Nguyên nhân

Trong n8n, người dùng có thể chèn các biểu thức JavaScript (đặt trong {{ }}) để xử lý dữ liệu động trong workflow. Tuy nhiên:

Các biểu thức này được thực thi phía server

Môi trường thực thi không được sandbox đầy đủ

Người dùng có thể truy cập vào Node.js runtime, module hệ thống và API nội bộ

Điều này phá vỡ hoàn toàn ranh giới giữa logic workflow và mã hệ thống, biến dữ liệu do người dùng cung cấp thành mã đáng tin cậy.

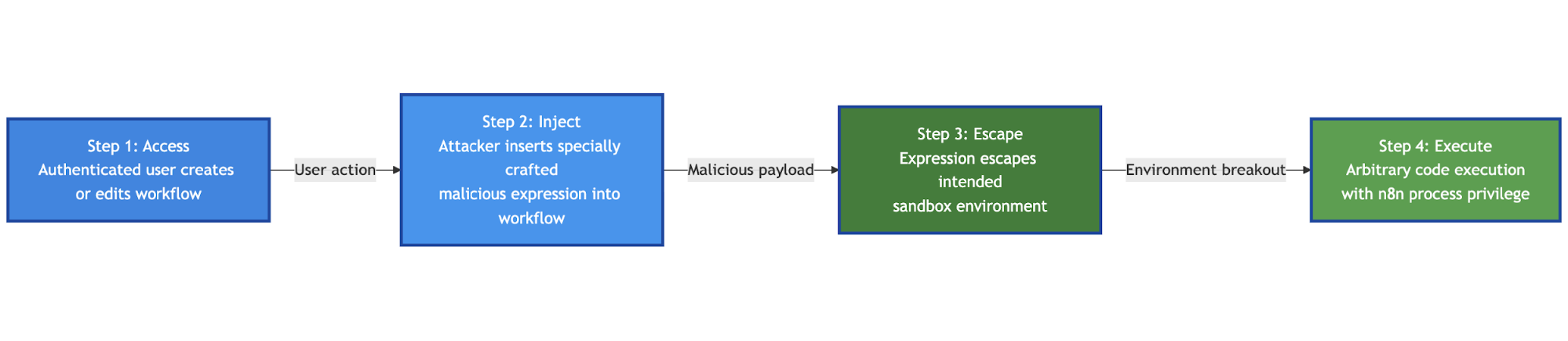

Cơ chế khai thác

Bước 1: Quyền truy cập

Kẻ tấn công chỉ cần:

Là người dùng đã xác thực

Có quyền tạo hoặc chỉnh sửa workflow

⚠️ Không yêu cầu quyền admin hay truy cập hệ điều hành.

Bước 2: Chèn biểu thức độc hại

Kẻ tấn công chèn JavaScript độc hại vào workflow, ví dụ:

{{ require('child_process').execSync('id') }}

Biểu thức này được n8n coi là hợp lệ và lưu lại như một phần của workflow.

Bước 3: Thoát sandbox

Do sandbox không được cô lập đúng cách:

require()vẫn khả dụngCó thể load các module Node.js như

child_processTruy cập được runtime và API hệ thống

Biểu thức thoát khỏi phạm vi xử lý dữ liệu thông thường.

Bước 4: Thực thi mã từ xa

Khi workflow chạy:

Lệnh hệ điều hành được thực thi trực tiếp

Chạy với quyền của tiến trình n8n

Trả kết quả về workflow

Ví dụ kết quả:

uid=1000(n8n) gid=1000(n8n) groups=1000(n8n)

➡️ Xác nhận máy chủ đã bị thực thi lệnh từ xa thành công.

Tác động an ninh

Một khi bị khai thác, kẻ tấn công có thể:

Thực thi lệnh hệ điều hành tùy ý

Đọc / ghi / xóa file trên máy chủ

Đánh cắp API key, token, mật khẩu

Cài backdoor hoặc malware bổ sung

Chiếm toàn quyền kiểm soát server n8n

Vì n8n thường kết nối tới nhiều hệ thống khác, đây có thể trở thành điểm pivot cho các cuộc tấn công lan rộng trong môi trường doanh nghiệp.

Phiên bản bị ảnh hưởng

Tất cả các phiên bản từ 0.211.0 đến 1.120.3

1.121.0

Các bản 1.122.x trước 1.122.0

Phiên bản đã vá

Lỗ hổng đã được khắc phục trong:

1.120.4

1.121.1

1.122.0 trở lên (baseline khuyến nghị)

Các bản vá bổ sung cơ chế hạn chế nghiêm ngặt việc đánh giá biểu thức và tăng cường sandbox.

Khuyến nghị & biện pháp giảm thiểu

Biện pháp bắt buộc

✅ Nâng cấp ngay lên n8n 1.122.0 hoặc mới hơn

Biện pháp tạm thời (nếu chưa thể vá)

⚠️ Chỉ áp dụng ngắn hạn, không loại bỏ hoàn toàn rủi ro:

Giới hạn quyền tạo / chỉnh sửa workflow cho người dùng đáng tin cậy

Chạy n8n trong môi trường:

Quyền OS tối thiểu

Network segmentation

Không chạy dưới user có quyền cao

Kết luận

CVE-2025-68613 là một trong những lỗ hổng nguy hiểm nhất từng được ghi nhận trên nền tảng workflow automation, đặc biệt trong bối cảnh AI và tự động hóa đang trở thành hạ tầng cốt lõi của doanh nghiệp.

Việc khai thác không yêu cầu kỹ thuật phức tạp, trong khi hậu quả có thể là toàn bộ hệ thống bị chiếm quyền. Các tổ chức sử dụng n8n cần đánh giá khẩn cấp, vá ngay lập tức và rà soát dấu hiệu xâm nhập để tránh rủi ro kéo dài và các vi phạm dữ liệu tiềm ẩn trong tương lai.